Clear Sky Science · ar

تعزيز كشف الاحتيال في الاشتراكات عبر التعلم التجميعي: حالة اتصالات إثيوبيا

لماذا يهم احتيال الهاتف الجميع

في كل مرة نجري فيها مكالمة أو نرسل رسالة نصية أو نستخدم بيانات الهاتف المحمول، نفترض أن الفاتورة تعكس ما استخدمناه فعلاً. لكن مجرمين يمكنهم استغلال شبكات الهاتف بفتح خطوط بهويات مزيفة، تراكم فواتير كبيرة دون دفع، بل واستخدام تلك الخطوط في جرائم أخرى. تركز هذه الدراسة على اتصالات إثيوبيا، المشغل الوطني لإثيوبيا، وتوضح كيف يمكن لأساليب متقدمة قائمة على البيانات رصد الاشتراكات المشبوهة بدقة أكبر بكثير من الأدوات التقليدية، ما يساعد في الحفاظ على خدمات الهاتف بأسعار معقولة وآمنة لملايين المستخدمين.

التكلفة الخفية للحسابات الهاتفية المزيفة

يحدث احتيال الاشتراك عندما يقوم شخص بالتسجيل للحصول على خدمة هاتفية بمعلومات مزيفة أو مسروقة ولا ينوي أبداً الدفع. في جميع أنحاء العالم يعد هذا أحد أخطر أشكال احتيال الاتصالات، حيث يكبد الصناعة عشرات المليارات من الدولارات سنوياً. بالنسبة لاتصالات إثيوبيا وحدها، يُقدَّر أن الاحتيال يسحب نحو مليار دولار سنوياً، مع مسؤولية الاشتراكات الوهمية عن نحو 40% من هذا الخسارة. بخلاف الإيرادات المفقودة، يمكن استخدام هذه الخطوط في عمليات احتيال أو إعادة بيع مكالمات دولية أو أنشطة غير قانونية أخرى، مما يعرض العملاء والأمن الوطني للمخاطر.

من قواعد مصنوعة يدويًا إلى التعلم من البيانات

مثل العديد من المشغلين، اعتمدت اتصالات إثيوبيا تقليدياً على خبراء يصيغون قواعد ثابتة لوضع علامات على السلوك المشبوه — على سبيل المثال، حظر خط بعد عدد كبير من المكالمات الدولية في وقت قصير. هذه الأنظمة القائمة على القواعد سهلة الفهم لكنها تكافح عندما يغير المحتالون أساليبهم أو عندما تكون أنماط الاستخدام معقدة. يجادل المؤلفون بأن التعلم الآلي، الذي يتعلم الأنماط مباشرة من البيانات السابقة، يمكنه الاستجابة بشكل أسرع وأكثر حساسية. بدلاً من الاعتماد على نموذج واحد، يستكشفون أساليب "تجميعية" تجمع عدة نماذج، وطرق "تكيفية" تستمر في التحديث مع تدفق بيانات جديدة.

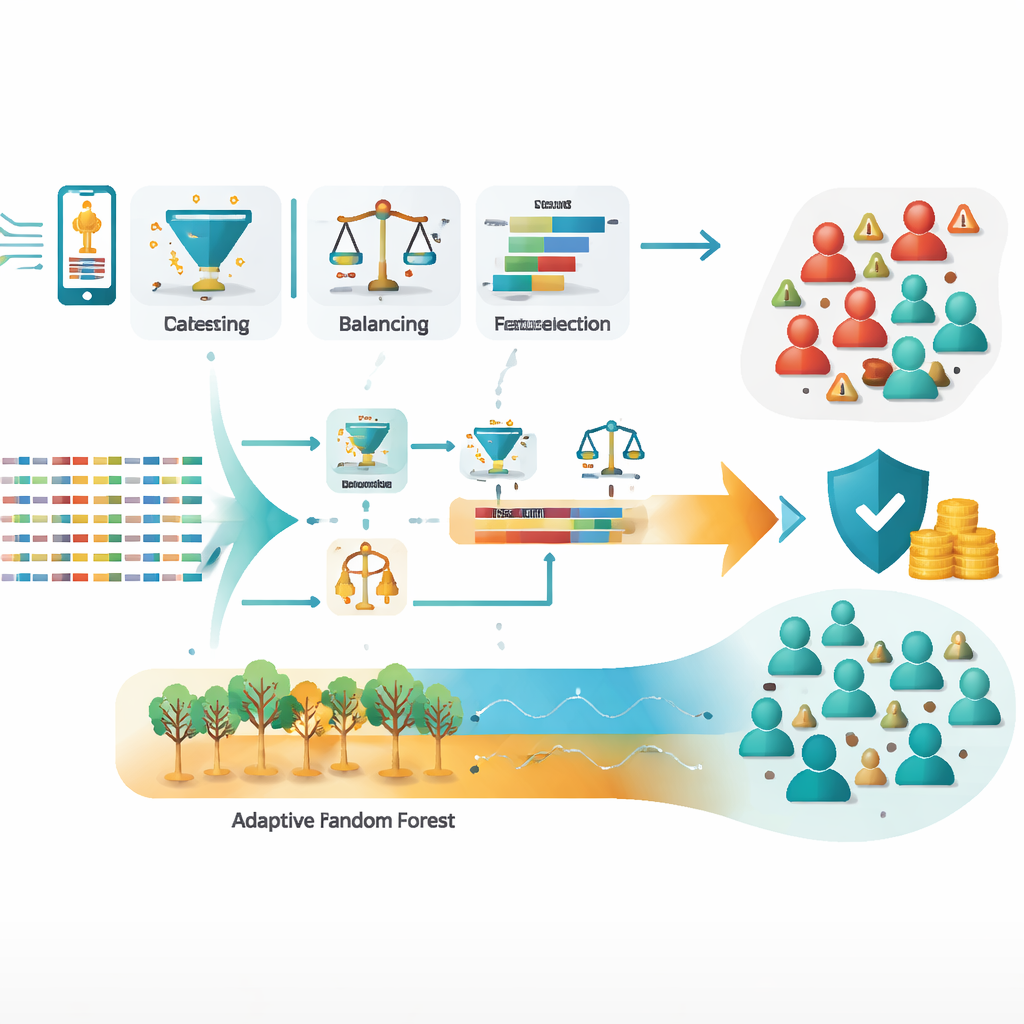

ما بناه الباحثون من سجلات المكالمات الحقيقية

عمل الفريق على مجموعة كبيرة من سجلات تفاصيل المكالمات — سجلات من اتصل بمن، ومدة المكالمة، وتحت أي ظروف — لفترة شهرين عُرفت بنشاط احتيالي مكثف. بدءًا من نحو مليون سجل خام، نظفوا البيانات، أزالوا الأخطاء والتكرارات، ووازنوا الفئات ذات الانحياز الشديد (وجود عدد أكبر بكثير من المستخدمين الصادقين مقارنة بالمحتالين)، وصمموا ميزات جديدة تلتقط السلوك المشبوه بشكل أفضل. كانت المقاييس الهامة مثل عدد الأرقام الدولية التي اتصل بها المشترك، ونسبة المكالمات الدولية من إجمالي المكالمات، ونسبة الأرقام الفريدة التي تم الاتصال بها إلى إجمالي المكالمات. هذه الإشارات المشتقة غالبًا ما تميز الاستخدام الطبيعي عن الإساءة المنظمة أفضل بكثير من العدادات البسيطة أو الخصائص الديموغرافية.

كيف يعزز دمج النماذج الكشف

اختبر الباحثون ثلاثة نماذج معيارية — أشجار القرار، الانحدار اللوجستي، والشبكات العصبية الاصطناعية — إلى جانب عدة استراتيجيات تجميعية مثل التغليف (الغابة العشوائية)، التعزيز (XGBoost)، التصويت، والتكديس، بالإضافة إلى نماذج تكيفية مصممة لتدفقات البيانات المستمرة (شجرة هوفدينغ والغابة العشوائية التكيفية). بعد ضبط إعدادات كل نموذج بعناية، حقق نهج التكديس، الذي يتعلم كيفية مزيج نقاط قوة عدة نماذج أساسية، دقة تقارب 99.3% على بيانات غير مرئية. كانت الغابة العشوائية التكيفية قريبة جداً من ذلك بدقة نحو 99.2%، مع ميزة التكيف مع تغيّر أنماط الاحتيال بمرور الوقت. كلا المنهجين خفضا بشكل حاد أخطر الأخطاء — فشل اكتشاف الاحتيال الفعلي — مقارنة بالنماذج الأحادية وحدها.

مواكبة الحيل المتغيرة في الوقت الحقيقي

بما أن المحتالين يغيرون أساليبهم باستمرار، يمكن أن يصبح النموذج الثابت قديمًا بسرعة. للتعامل مع ذلك، استخدم المؤلفون تقنية اختيار ميزات على الإنترنت تعيد تقييم الإشارات الأكثر أهمية بشكل مستمر، دون الحاجة إلى إعادة بناء النظام من الصفر. كما يؤكدون على أهمية الخصوصية: جرى إخفاء هوية جميع المعرفات الشخصية في البيانات قبل التحليل، ويوصون بضوابط وصول صارمة ومسارات تدقيق. للنشر العملي، ترسم الدراسة معمارية في الوقت الحقيقي تمرر سجلات المكالمات الجديدة عبر أدوات مثل Apache Kafka إلى نماذج تكيفية تحدث نفسها أثناء التشغيل مع مراقبة التغيرات المفاجئة في السلوك.

ماذا يعني هذا لمستخدمي ومزودي خدمات الهاتف

بعبارات بسيطة، تُظهر الدراسة أن السماح لعدة نماذج ذكية "بالتصويت" معًا، وإتاحة التعلم المستمر لها، يمكن أن يكتشف الاشتراكات الوهمية بدقة مذهلة مع الحفاظ على إنذارات خاطئة ضمن مستويات مقبولة. بالنسبة لاتصالات إثيوبيا، يمكن أن يترجم هذا إلى وفورات كبيرة، واستقرار أكبر في التسعير، وحماية أقوى ضد سوء استخدام الشبكة من قبل المجرمين. بالنسبة للعملاء، يعني ذلك أن الاستخدام غير المعتاد ولكن المشروع أقل عرضة لأن يُفهم خطأً على أنه احتيال، بينما تُكتشف الخطوط الخطرة فعلاً وتُغلق أسرع. يخلص المؤلفون إلى أن التعلم التجميعي والتكيفي، المبني على مؤشرات مختارة بعناية ومحددة للسياق، يوفران مخططًا قويًا وقابلاً للتوسع لكشف احتيال الاتصالات العصري.

الاستشهاد: Desta, E.A., Azale, K.W., Hailu, A.A. et al. Enhancing subscription fraud detection through ensemble learning the case of Ethio telecom. Sci Rep 16, 7867 (2026). https://doi.org/10.1038/s41598-026-38790-3

الكلمات المفتاحية: احتيال الاتصالات, احتيال الاشتراكات, التعلم التجميعي, الغابة العشوائية التكيفية, سجلات تفاصيل المكالمات