Clear Sky Science · ar

FalsEye: الكشف الاستباقي عن هجمات حقن البيانات الكاذبة في الشبكات الذكية باستخدام تعلم تجميعي محسن بواسطة IceCube

إبقاء الأضواء مضاءة في عالم رقمي

تتحول شبكات الطاقة الحديثة بسرعة إلى أنظمة "ذكية" تعتمد على تدفقات مستمرة من البيانات الرقمية للحفاظ على سريان الكهرباء بسلاسة. لكن نفس الاتصال الذي يجعلها فعالة يفتح أيضاً الباب أمام مجرمي الإنترنت الذين يمكنهم التلاعب بهدوء بقراءات المستشعرات وإشارات التحكم. تقدم هذه الورقة FalsEye، كـمراقب ذكي جديد مصمم لاكتشاف هذه الهجمات الخفية على البيانات مبكراً، بحيث يمكن منع الانقطاعات، وتلف المعدات، وتعطل الخدمات قبل أن تنتشر إلى المنازل والشركات.

عندما تهدد البيانات المزيفة الطاقة الحقيقية

تعتمد الشبكات الذكية على مستشعرات وأجهزة تحكم تُعلم المشغلين بما يحدث على خطوط النقل في الوقت الحقيقي. تعمل هجمات حقن البيانات الكاذبة (FDIAs) عن طريق تغيير هذه القياسات بشكل طفيف بحيث تبدو الشبكة بحالة جيدة بينما هي في الواقع تحت ضغط، أو بخداع المعدات لاتخاذ إجراءات خاطئة. تُظهر حوادث حقيقية في أوكرانيا ومحاولات هجوم في الولايات المتحدة أن هذه ليست مسألة نظرية: البيانات الخبيثة المصممة بعناية يمكن أن توقف المحطات الفرعية وتتسبب في انقطاعات واسعة النطاق. وبما أن الهجمات الفعلية نادرة مقارنةً بالتشغيل الطبيعي، ولأن المهاجمين يمكنهم تغيير تكتيكاتهم باستمرار، فإن الإنذارات المبنية على قواعد ثابتة والأدوات القياسية للتعلم الآلي غالباً ما تفشل في التقاط أخطر الحالات.

لماذا قصرت الدفاعات السابقة

حاول الباحثون استخدام مجموعة واسعة من الطرق لاكتشاف FDIAs، من الفحوص الإحصائية وحيل معالجة الإشارات إلى الشبكات العصبية المتقدمة. تعمل العديد من هذه الطرق جيداً في الاختبارات المضبوطة، لكنها تجد صعوبة في بيئات الشبكة الحقيقية. تكمن مشكلة رئيسية في عدم التوازن في البيانات: هناك أمثلة أكثر بكثير على السلوك الطبيعي مقارنةً بالهجمات، لذا تتعلم النماذج أن تكون جيدة جداً في تمييز العادي والسيء جداً في التقاط النادر والضار. تستخدم نهج أخرى نوعاً واحداً فقط من النماذج أو تعتمد على إعدادات ثابتة مختارة يدوياً، مما قد لا يتكيف جيداً عندما تتغير الشبكة أو يغير المهاجمون استراتيجياتهم. راجع المؤلفون عقوداً من الأعمال السابقة ووجدوا أنه لا يوجد نظام يجمع تماماً بين ثلاثة مكونات معروفة بمساهمتها: تجميع نماذج قوية، وموازنة ذكية لحوادث الندرة في البيانات، وضبط منهجي لإعدادات النماذج.

بناء مراقب أكثر ذكاءً

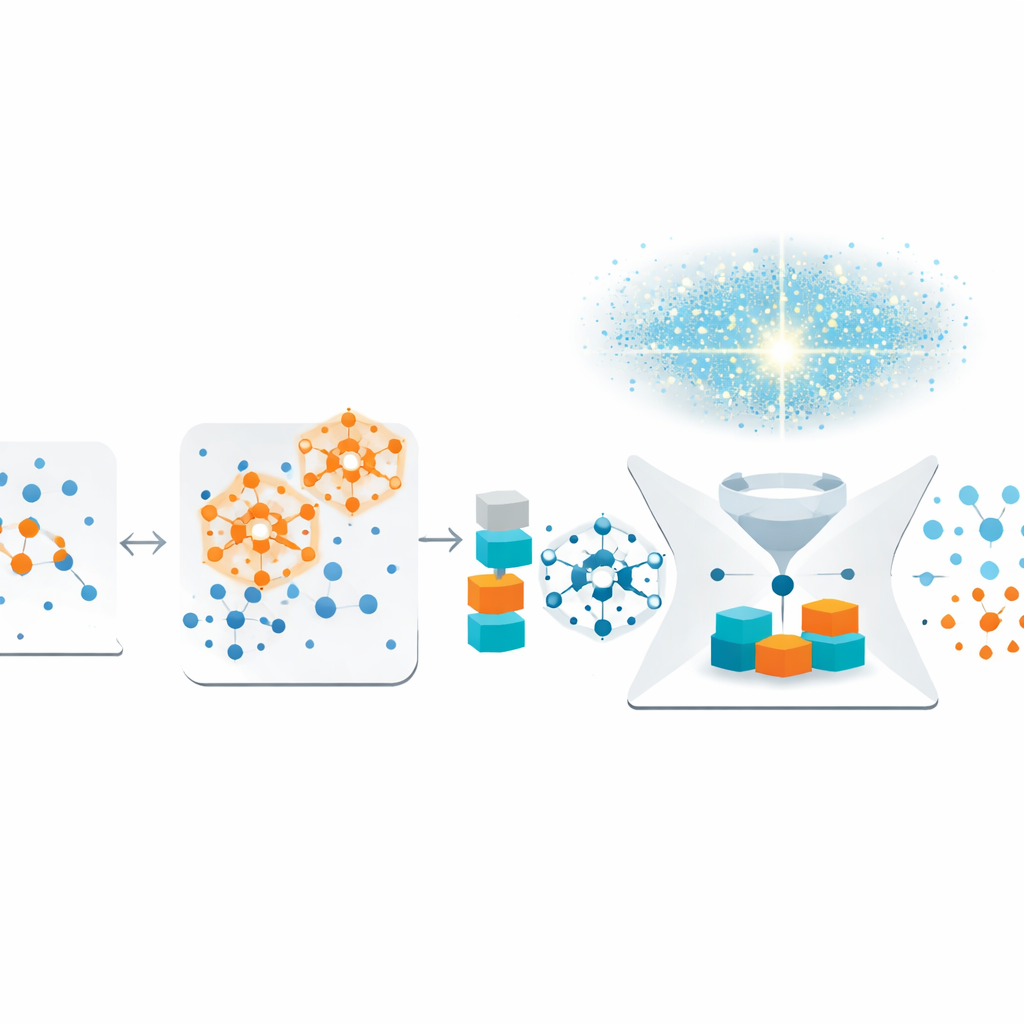

يجمع FalsEye هذه الأجزاء المفقودة معاً في خط أنابيب واحد. يبدأ بالقياسات من نظام اختبار شبكة ذكية متاح للجمهور يتضمن أحداثاً طبيعية ومجموعة واسعة من الهجمات المحاكاة. باستخدام تقنية تسمى اختيار الميزات، يختار الإطار أولاً أكثر أجزاء البيانات معلومة، مثل التغيرات في الجهد والتيار والتردد التي تميل إلى التغير أثناء الهجوم. ثم يطبق طريقة زيادة أخذ العينات التكيفية المسماة ADASYN، التي تولِّد أمثلة إضافية واقعية لأنماط الهجوم النادرة، خاصة في المناطق التي يصعب تعلمها في فضاء البيانات. يساعد ذلك النظام على تعلم شكل الهجمات دون إغراقه بضوضاء صناعية.

دمج عدة عقول وضبطها بدقة

في جوهر FalsEye يوجد تجميع تصويتي يجمع عدة نماذج تعلم آلي مختلفة، بما في ذلك طرق سريعة معتمدة على الأشجار مثل Extra Trees وLightGBM وCatBoost، إلى جانب مصنفات تقليدية أكثر. بدلاً من الوثوق بأي نموذج فردي، يمزج النظام تقديرات احتمالهم عبر "التصويت الناعم"، بحيث يمكن لتغطية نقاط الضعف في نموذج ما أن تتكامل مع نقاط القوة في آخر. لاستخلاص أفضل أداء من هذه المكونات، يقدم المؤلفون نهج تحسين جديد مستوحى من كيفية انتشار وتجمُّد الجسيمات في الجليد، سُمِّي خوارزمية تحسين IceCube (IO). يستكشف IO مجموعات مختلفة من إعدادات النماذج الأساسية، موجهًا إياها نحو التكوينات التي تتعرف بشكل أفضل على فئة الهجوم الأقلية. ثم يأتي خطوة ثانية، باستخدام بحث شبكي قياسي، لتلميع هذه الإعدادات الواعدة بعناية لضمان عملها بشكل موثوق عبر شرائح مختلفة من البيانات.

ما مدى فاعليته؟

لاختبار FalsEye، استخدم الباحثون مجموعة بيانات معنونة من مختبر أوك ريدج الوطني تحاكي شبكة نقل حقيقية مع سيناريوهات أعطال وهجمات متنوعة. قارنوا FalsEye بالعديد من نماذج التعلم الآلي الشائعة وبعدد من مخططات الكشف المتقدمة من دراسات حديثة. عبر مقاييس تهم السلامة—وخاصة التذكُّر (recall)، الذي يعكس عدد الهجمات الفعلية التي تم التقاطها—تفوقت الإطار الجديد باستمرار. حقق دقة عامة بلغت 99%، مع تذكُّر مرتفع لحالات الهجوم حتى عندما كانت الهجمات شحيحة للغاية، مثل هجوم واحد مقابل كل ألف حدث طبيعي. ظل النظام مستقرًا عبر مجموعة من مستويات عدم التوازن، ما يشير إلى قدرته على مواجهة حقيقة أن الهجمات الإلكترونية نادرة لكنها قد تكون مدمرة.

ماذا يعني هذا للمستخدمين العاديين

يُظهر FalsEye أنه من خلال الجمع المدروس بين طرق تعلم متعددة، وموازنة بيانات الهجوم النادرة، وضبط إعدادات النظام بعناية، يمكن بناء حارس أكثر يقظة للشبكات الذكية. للمستخدمين غير المتخصصين، الخلاصة بسيطة: يمكن للبرمجيات الأذكى أن تجعل بنيتنا التحتية الكهربائية الرقمية المتزايدة أصعب خداعاً بالبيانات المزيفة. إذا تم اعتماده ودمجه في المراقبة في الوقت الحقيقي، فقد تساعد نهج مثل FalsEye في جعل الكهرباء أكثر موثوقية ومرونة، حتى مع تزايد عدد وتعقيد التهديدات الإلكترونية.

الاستشهاد: Sheta, A.N., Osman, S.F., Eladl, A.A. et al. FalsEye: proactive detection of false data injection attacks in smart grids using IceCube-optimised ensemble learning. Sci Rep 16, 9093 (2026). https://doi.org/10.1038/s41598-026-38723-0

الكلمات المفتاحية: أمن الشبكات الذكية, حقن بيانات كاذبة, كشف الهجمات الإلكترونية, تجميع التعلم الآلي, بيانات غير متوازنة