Clear Sky Science · ar

كشف التسلل القابل للتفسير المعتمد على الانتباه بنماذج LSTM قليلة العيّنات في شبكات الأنظمة الفيزيائية-السيبرانية غير المتوازنة

لماذا تهم الدفاعات الأذكى للآلات المتصلة

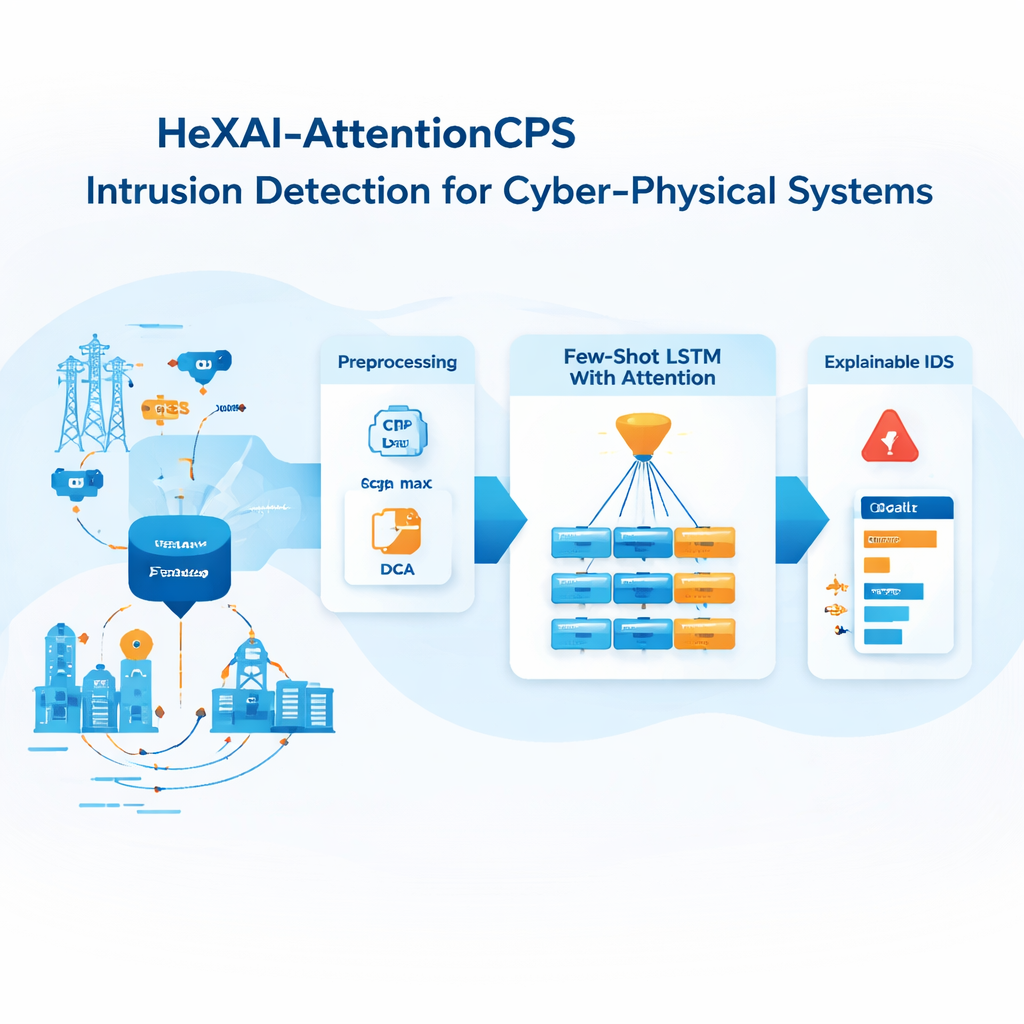

من شبكات الطاقة ومحطات المياه إلى روبوتات المصانع وأجهزة المستشفيات، يعتمد عالمنا المادي بشكل متزايد على آلات متصلة تسمى الأنظمة الفيزيائية-السيبرانية. يمكن لتسلل واحد مخفي في هذه الشبكات أن يوقف خدمات، أو يتلف معدات، أو حتى يعرض الأرواح للخطر. ومع ذلك، لا تزال العديد من أدوات الأمن تفشل في اكتشاف الهجمات النادرة ولكن الخطرة أو تغمر المشغلين بإنذارات كاذبة يصعب عليهم تفسيرها. تعرف هذه الدراسة نهج كشف تسلل جديداً، HeXAI-AttentionCPS، مصمَّماً لرصد التهديدات الشائعة والنادرة في هذه الشبكات الحرجة مع شرح للبشر حول سبب إطلاق التنبيه.

مخاطر مخفية في حركة المرور الرقمية

تتبادل الأنظمة الفيزيائية-السيبرانية باستمرار كميات هائلة من البيانات، ومعظمها روتيني. تشبه حركة مرور الهجمات خيوطاً قليلة ذات ألوان مختلفة منسوجة في نسيج ضخم. تميل أنظمة كشف التسلل التقليدية إلى التركيز على أنماط الحركة الأكثر شيوعاً التي تراها. ونتيجة لذلك، تصبح جيدة جداً في التعرف على الأحداث المتكررة لكنها تتغاضى عن الهجمات النادرة والناشئة، مثل مخططات الرجل في المنتصف المتقدمة. عندما يحاول الباحثون إصلاح ذلك بتكثير الهجمات النادرة اصطناعياً في البيانات، غالباً ما يُدخِلون ضوضاء، مما يجعل النماذج أقل استقراراً وأبطأ، ولا تزال غير موثوقة تماماً تجاه أنواع التهديدات الجديدة.

نظام تعلّم يركّز على النادر والمهم

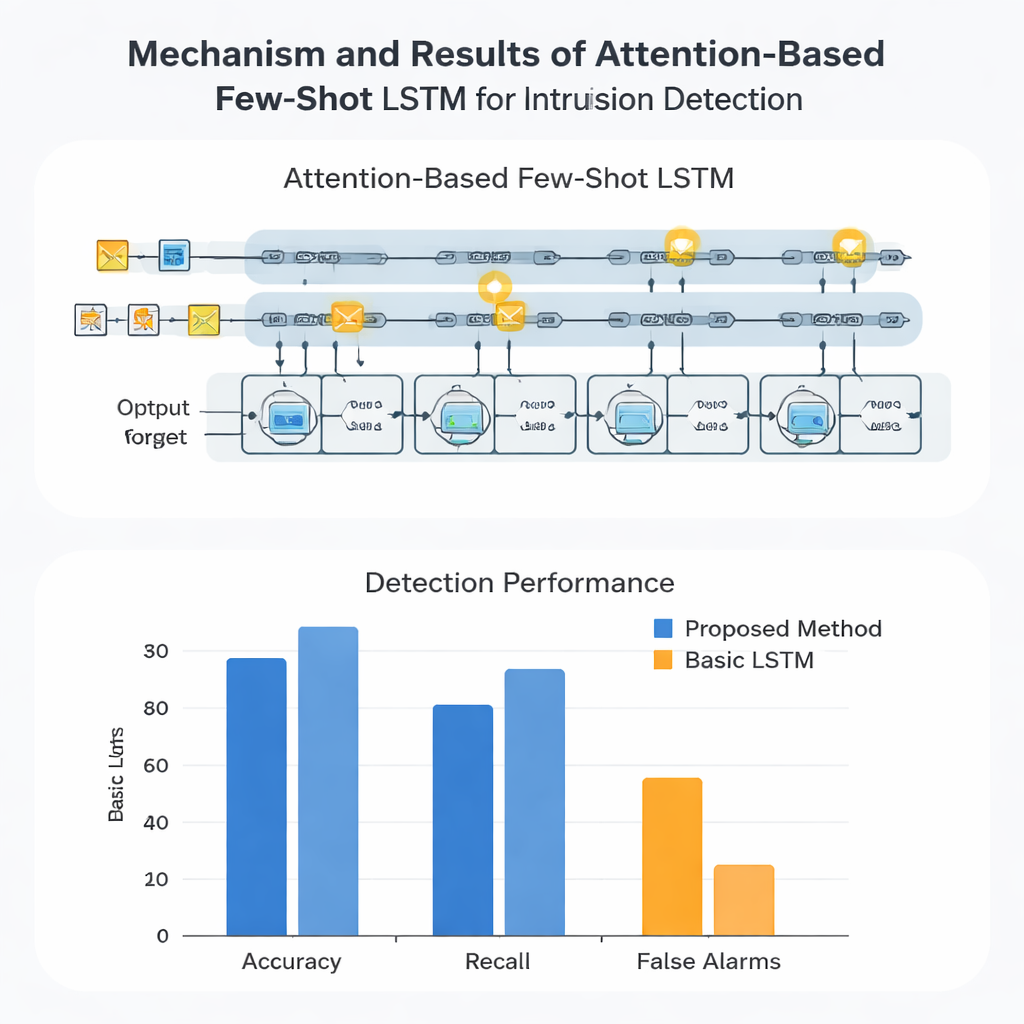

يتعامل إطار HeXAI-AttentionCPS المقترح مع هذه المشكلات عن طريق تغيير كل من طريقة تعلم النظام وما يولي اهتمامه في حركة المرور الشبكية. أولاً، يستخدم نموذج تسلسلي يُدعى LSTM لقراءة البيانات عبر الزمن، على نحو يشبه كيف نفهم معنى جملة بدل المعاني المعزولة للكلمات. وفوق ذلك، يعمل آلية الانتباه ككشاف ضوئي، مبرزة اللحظات الأكثر دلالة في تسلسل الحركة بدلاً من التعامل مع كل نقطة بيانات على أنها ذات أهمية متساوية. يُدرَّب النموذج بطريقة «قليلة العيّنات»: أثناء التدريب يتدرب مراراً على تمييز أنواع الهجمات من عدد قليل فقط من الأمثلة، مما يعكس الحالات الحقيقية حيث تتوفر عينات معنونة قليلة لهجوم جديد.

موازنة المقاييس بدون تزوير البيانات

بدلاً من توليد هجمات اصطناعية لتصحيح الاختلال، يستخدم النظام دالة خسارة خاصة تسمى خسارة البؤرة (focal loss) تُعطي عمداً أهمية أكبر للأخطاء على الفئات النادرة مع تخفيف الوزن عن القرارات السهلة بالفعل على حركة المرور الشائعة. يدفع هذا التعلم نحو الهجمات الصعبة الاكتشاف دون تشويه مجموعة البيانات نفسها. قبل التعلم، تُضغط البيانات أيضاً بعدسة رياضية تسمى تحليل المركبات الرئيسية (PCA)، التي تحتفظ بالأنماط الأكثر معلوماتية بينما تتخلص من التكرار. يقلل هذا المزيج من العبء الحسابي ويساعد آلية الانتباه على التركيز على التغيّرات ذات المغزى الحقيقي في الحركة، مما يحسّن كل من السرعة والدقة.

تحويل التنبيهات الصندوقية إلى دلائل قابلة للفهم

حاجز رئيسي أمام الثقة في الدفاعات المؤتمتة هو أن العديد منها يتصرف كصناديق سوداء، يصدر تنبيهات دون تفسير. يدمج HeXAI-AttentionCPS طريقة تفسير تعرف باسم SHAP، التي تفصّل كل توقع إلى مساهمات من ميزات فردية مثل منافذ المصدر والوجهة، عناوين IP، مدة الحركة، وحالة الاتصال. بالنسبة للمشغل، هذا يعني أنه عندما يحدد النظام هجوماً من نوع الرجل في المنتصف، يمكنه أيضاً أن يوضّح أي المنافذ، أو أنماط عناوين IP، أو سلوكيات التوقيت دفعت القرار نحو "خبيث". وعلى مدار العديد من التنبيهات، يكشف هذا العرض عن الجوانب الشبكية التي تشارك باستمرار في الهجمات، موفراً إرشاداً لتقوية النظام.

ماذا تعني النتائج عملياً

اختبر المؤلفون إطارهم على مجموعة بيانات معيارية واقعية تُحاكي الشبكات الصناعية الحديثة مع تسعة أنواع هجوم مختلفة. بالمقارنة مع عدة نماذج عميقة أساسية، حقق HeXAI-AttentionCPS دقة ودرجات F1 عالية جداً مع إبقاء الإنذارات الكاذبة منخفضة للغاية، حتى بالنسبة للهجمات النادرة التي غالباً ما تفشل الأنظمة الأخرى في اكتشافها. بالنسبة لفرق الأمن، يعني ذلك تقليلاً في التسللات الجادة الفائتة وتقليلاً في الإنذارات الكاذبة المشتتة، بالإضافة إلى رؤى واضحة حول سبب تفاعل النظام كما يفعل. وبعبارة بسيطة، تُظهر الدراسة أنه من الممكن بناء كلب حراسة للبنى التحتية الحرجة لا يكون فقط أكثر يقظة تجاه التهديدات غير العادية، بل قادر أيضاً على شرح استدلاله بطرق يمكن للبشر اتخاذ إجراءات مبنية عليها.

الاستشهاد: Abdulganiyu, O.H., Fadi, O., Moukafih, Y. et al. Explainable attention based few shot LSTM for intrusion detection in imbalanced cyber physical system networks. Sci Rep 16, 7217 (2026). https://doi.org/10.1038/s41598-026-38668-4

الكلمات المفتاحية: كشف التسلل, الأنظمة الفيزيائية-السيبرانية, البيانات غير المتوازنة, الذكاء الاصطناعي القابل للتفسير, التعلّم بقلة العيّنات