Clear Sky Science · ar

تشفير صور جديد قائم على خريطة تشيبيشيف التربيعية 1D‑مقوّاة باستخدام تبديل‑انتشار ديناميكي

لماذا إخفاء الصور مهم حقًا

نرسل الصور طوال الوقت — إلى الأطباء، والبنوك، وبوابات حكومية، أو إلى النسخ الاحتياطي السحابي — غالبًا دون التفكير في من قد يرى هذه الصور أيضًا. لكن صور الفحوصات الطبية، والمواقع العسكرية، أو وثائق الهوية قد تكون حساسة للغاية. إذا استطاع أحدهم اعتراضها أو تعديلها قليلاً، فقد تكون العواقب خطيرة. تقدم هذه الورقة طريقة جديدة لخلط الصور الرقمية بحيث يصبح من الصعب للغاية على المهاجمين المصممين أن يخمنوا أو يحللوا أو يعبثوا بما تحتويه.

طريقة جديدة لإثارة الفوضى الرقمية

في صلب العمل توجد وصفة رياضية جديدة يسميها المؤلفون «خريطة تشيبيشيف التربيعية 1D‑مقوّاة». على الرغم من الاسم المهيب، فهي في الأساس صيغة مدمجة تنتج، عند تطبيقها مرارًا، تيارًا من الأعداد التي تتصرف كالفوضى: تغييرات طفيفة في البداية تتضخم لتنتج نتائج مختلفة تمامًا لاحقًا. تُستخدم الصيغ الفوضوية الكلاسيكية بالفعل في التشفير، لكن كثيرًا منها له نقاط ضعف: قد تظهر الفوضى فقط لنطاقات معلمات ضيقة، أو يمكن التنبؤ بها في ظروف معينة، أو لا تستجيب بقوة كافية للتغييرات الصغيرة. تم تصميم الخريطة الجديدة لتجنب هذه المشكلات عبر دمج مكوّنين فوضويين معروفين بطريقة مقوّاة أو معززة، يتحكمان بهما معلمتان قابلتان للضبط فقط.

اختبار مدى قوة الفوضى فعليًا

لكي تكون الفوضى مفيدة لأغراض الأمان، يجب أن تكون قوية وقابلة للقياس. لذلك خضع الباحثون للخريطة الجديدة لسلسلة واسعة من الاختبارات الديناميكية. درسوا مدى سرعة تباعد القيم القريبة (أسّ ليابونوف)، وكيف يتغير سلوك النظام مع تغيّر المعلمات (مخططات الاضطراب)، ومدى تعقّد الأنماط الهندسية الناتجة (بعد الارتباط ومقاطع بوينكاريه). كما طبقوا تشخيصات فوضوية حديثة مثل ما يُعرف باختبار 0–1، إلى جانب عدة مفاهيم للانتروبيا تقيس العشوائية. عبر نطاقات معلمات واسعة حافظت الخريطة الجديدة على أسّ ليابونوف موجب كبير، وانتروبيا مرتفعة، وأنماط غير منتظمة وغير متكررة، متفوقة على عدة خرائط فوضوية معروفة. كما أكدت اختبارات العشوائية التي تستخدمها هيئات المعايير للتحقق من مولدات الأعداد العشوائية التشفيرية أن السلاسل المنتجة بهذه الخريطة تبدو إحصائيًا شبيهة بضجيج مثالي.

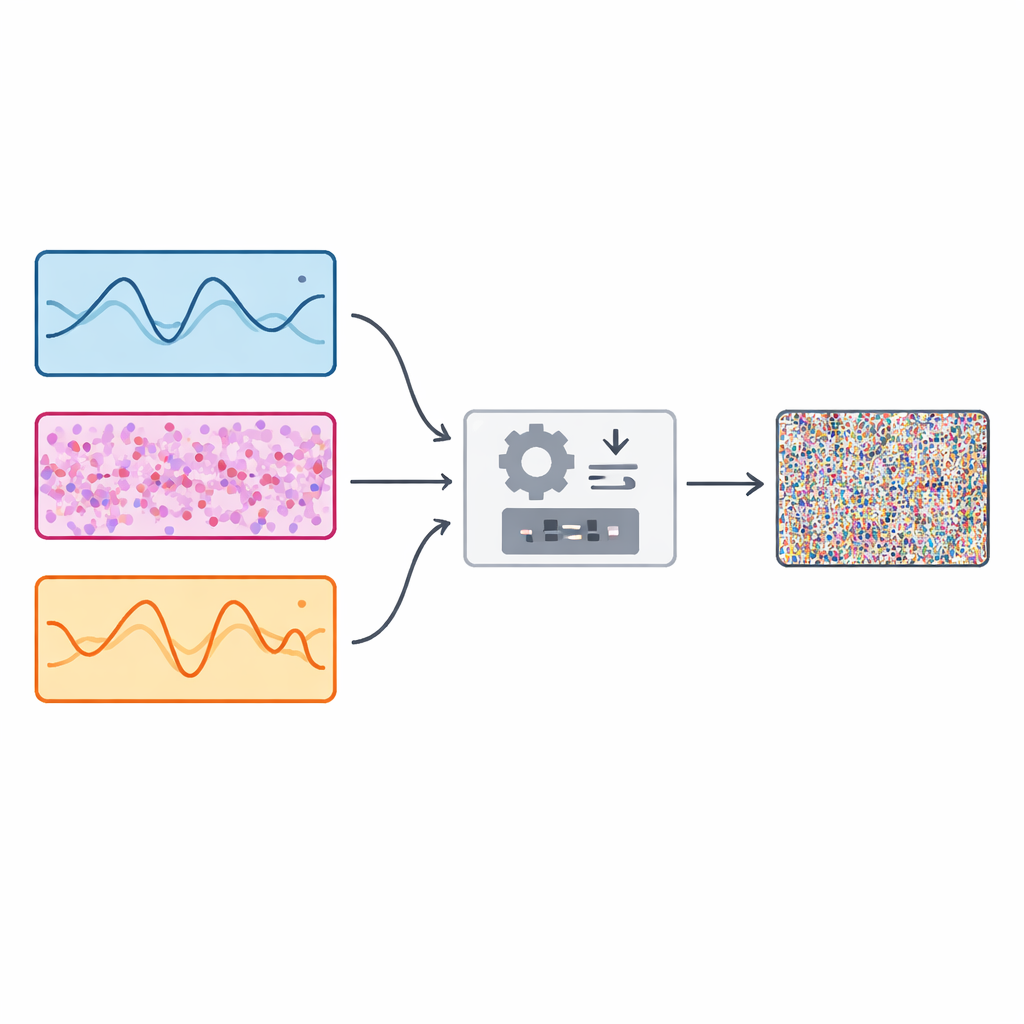

من المعادلات إلى قفل صور عملي

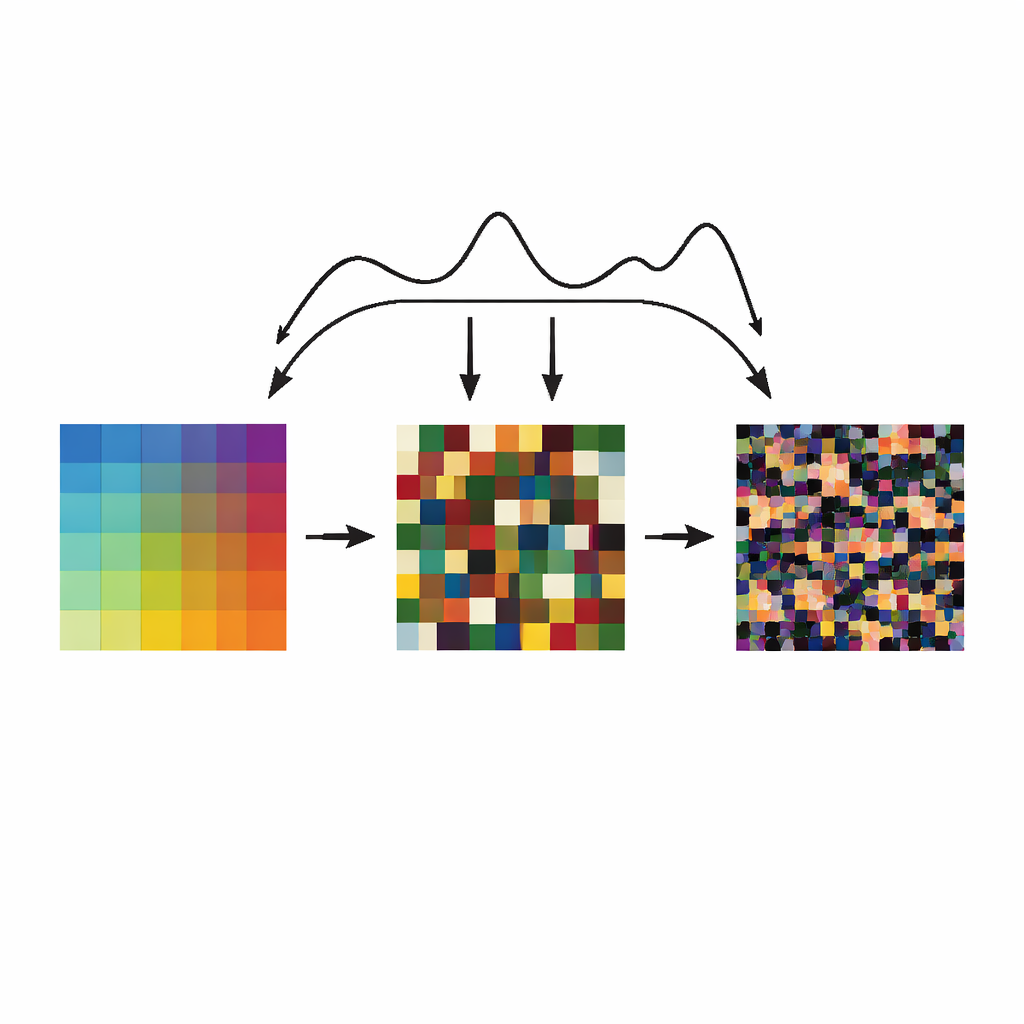

بالاعتماد على هذا المحرك الفوضوي، صمّم المؤلفون مخطط تشفير للصور أسموه D3CM‑IES. بدلًا من الاعتماد على مصدر فوضى واحد، يشغّل النظام ثلاثة مولّادات فوضوية مختلفة بالتوازي، بما في ذلك الخريطة الجديدة واثنتين قائمتين على دوال الجيب والظل. لكل بكسل في الصورة، يختار الخوارزم ديناميكيًا أحد هذه الثلاثة تسلسلات فوضوية لتوجيه خطوات التشفير. أولًا، خطوة تبديل تعيد ترتيب البكسلات إلى مواقع جديدة في نمط يبدو عشوائيًا لكن يمكن إعادة إنتاجه بدقة فقط إذا كان المفتاح السري معروفًا. ثم خطوة انتشار تغير سطوع كل بكسل، باستخدام أرقام فوضوية لدفع القيم كما لو أضيف ضجيج تقريبًا. وبما أن مصدر الفوضى يتغير من بكسل لآخر، تكون التحويلات الإجمالية شديدة اللامنتظمة ومن الصعب عكسها دون المفتاح والمعلمات الدقيقة.

اختبار القفل

يفحص الفريق ما إذا كان مخططهم يخفي البنية فعلاً عن طريق إجراء مجموعة من تقييمات الأمان وجودة الصورة. عند تشفير صور اختبار قياسية، تشبه الصور الناتجة ضجيجًا متعدد الألوان، وتُظهر المقاييس الإحصائية انعدام ارتباط تقريبًا بين البكسلات المجاورة. تتسوى التوزيعات—أي تكرارات مستويات السطوع—مما يعني أن المهاجمين لا يمكنهم استغلال أنماط مرئية. عند تغيير بكسل واحد في الصورة الأصلية، يتغير تقريبًا كل بكسل في النسخة المشفّرة، ومقدار التغيير في السطوع عبر الصورة يقترب من المثالي النظري لمقاومة هجمات «الاختلاف». كما يجتاز الأسلوب اختبارات النصوص المختارة، حيث يسمح للمهاجمين باختيار صور إدخال خاصة مثل كل‑أسود أو كل‑أبيض؛ فحتى هذه الصور تؤدي إلى صور مشفّرة تبدو عشوائية وغير مرتبطة. وفي الوقت نفسه يظل الخوارزم فعالًا: مع تحسينات برمجية بسيطة، يمكنه تشفير صور متوسطة الحجم في أقل من ثانية على حاسوب محمول عادي، وتناسب عملياته التسريع على وحدات معالجة الرسوم أو الأجهزة المخصصة.

ماذا يعني هذا لأمننا اليومي

جوهر ما تبرزه الورقة هو أنه عبر تصميم وتحليل دقيقين لصيغة فوضوية جديدة، ثم نسجها مع اثنتين أخريين بطريقة ديناميكية، يمكن بناء «قفل» للصور أقوى وأكثر مرونة من كثير من التصاميم الحالية. يحول النظام الجديد الصور العادية إلى أنماط شبيهة بالضجيج تكشف القليل جدًا حتى عند التعرض لتحليلات رياضية متقدمة، مع البقاء خفيفًا بما يكفي للاستخدام في الوقت الحقيقي على الأجهزة وأنظمة الاتصال. بالنسبة لأي شخص يهتم بخصوصية وسلامة البيانات البصرية — من الطب عن بُعد والكاميرات الذكية إلى الأقمار الصناعية والطائرات دون طيار — فإن هذا العمل يشير إلى طرق أكثر أمانًا لحماية ما تكشفه صورنا.

الاستشهاد: Sarra, B., Sun, H., Dua, M. et al. A novel 1D powered Chebyshev quadratic map-based image encryption using dynamic permutation-diffusion. Sci Rep 16, 9469 (2026). https://doi.org/10.1038/s41598-026-38483-x

الكلمات المفتاحية: تشفير الصور, خرائط فوضوية, الخصوصية الرقمية, التصوير الآمن, التشفير