Clear Sky Science · ar

كشف التسلل المبني على الشذوذ على مجموعات بيانات معيارية لأمن الشبكات: تقييم شامل

لماذا تهمّ الدفاعات الأذكى كل من يتواجد على الإنترنت

كل رسالة بريد إلكتروني ترسلها، أو فيديو تشاهده عبر البث، أو فاتورة تدفعها عبر الإنترنت تمر عبر شبكات يتعرض بعضها باستمرار لمسح واختبار من قبل مهاجمين. تعمل أدوات الأمان المسماة أنظمة كشف التسلل كأنظمة إنذار رقمية، تمسح هذا المرور بحثًا عن علامات الخطر. لكن مع تزايد تنوع وتعقيد الهجمات، تكافح الأدوات القديمة المعتمدة على القواعد لمواكبة ذلك. تستكشف هذه الدراسة كيف يمكن لأساليب التعلم العميق المعاصرة أن توفّر إنذارات أكثر دقة وقابلية للتكيّف تكتشف التهديدات المألوفة والجديدة مع الحفاظ على معدل منخفض للإنذارات الكاذبة.

من القواعد الثابتة إلى التعلم من التجربة

تعمل أدوات كشف التسلل التقليدية بطريقة تشبه برامج مكافحة الفيروسات: تبحث عن توقيعات معروفة—أنماط محددة تطابق هجمات مصنفة. هذا النهج سريع وموثوق مقابل التهديدات المألوفة، لكنه يفشل عندما يغيّر المهاجمون تكتيكاتهم أو يستخدمون ثغرات يوم-الصفر. استراتيجية أحدث، وهي كشف الشذوذ، تتعلم بدلاً من ذلك كيف يبدو سلوك الشبكة الطبيعي وتعلّم الإبلاغ عن النشاط غير المعتاد. هذا يجعلها أفضل في رصد الهجمات الجديدة، لكنها قد ترفع عدد الإنذارات الخاطئة. يركّز المؤلفون على التعلم العميق، وهو فرع من الذكاء الاصطناعي حيث تتعلم شبكات متعددة الطبقات من وحدات معالجة بسيطة أنماطًا من البيانات تلقائيًا، بهدف الجمع بين قابلية تكيف كشف الشذوذ وموثوقية أنظمة التوقيع.

اختبار محركيْن للتعلّم

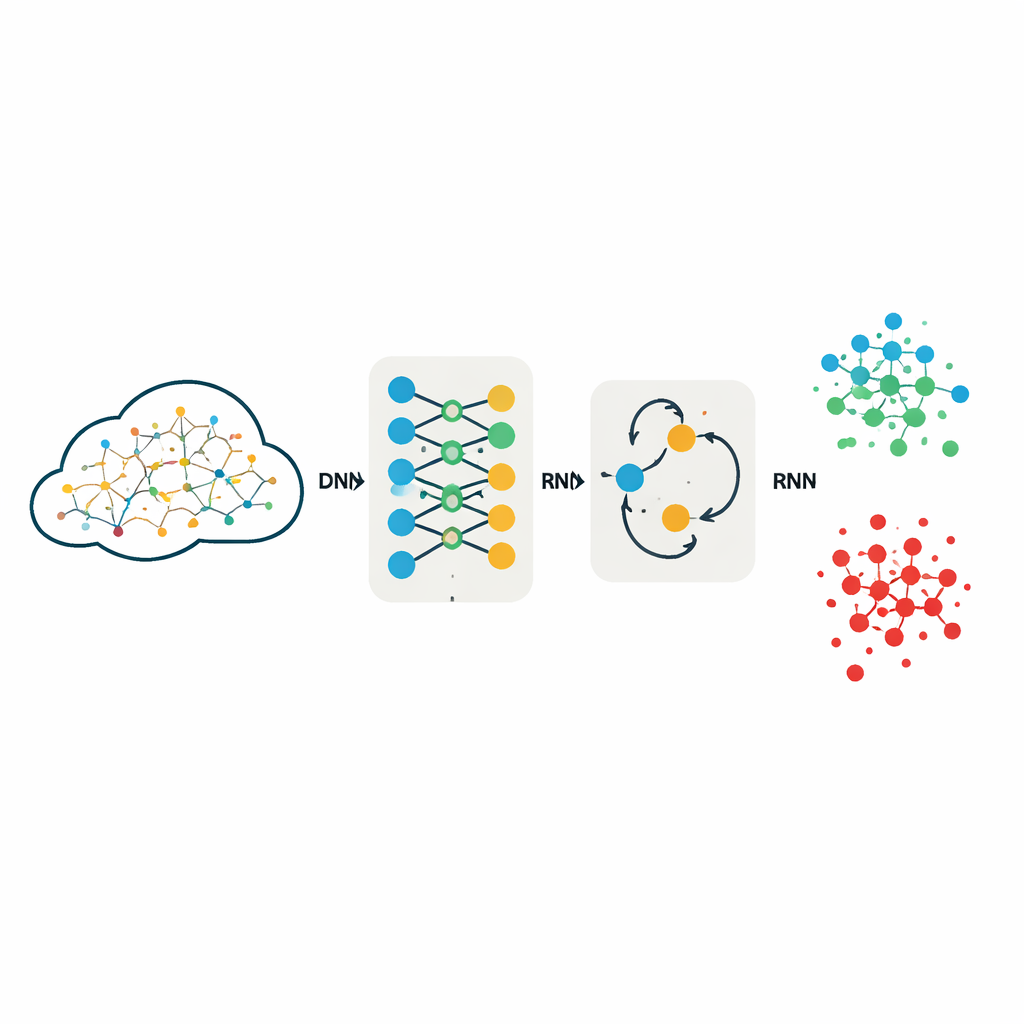

يقيم الباحثون نموذجين شائعين في التعلم العميق: شبكة عصبية عميقة (DNN)، تعالج كل اتصال شبكة كسجل رقمي غني، وشبكة عصبية متكررة (RNN)، تضيف «ذاكرة» داخلية تهدف لالتقاط العلاقات عبر بيانات مرتبة. بدلًا من تصميم ميزات يدويًا، يزوّدون هذه النماذج مجموعات كاملة من القياسات التي تصف كل اتصال شبكي بعد تحويل الحقول النصية إلى أرقام ومقاييس لجميع القيم. تُدرَّب كلا النموذجين وتُختبران بنفس الطريقة بالضبط على ثلاث مجموعات مرجعية واسعة الاستخدام لحركة الشبكة: KDDCup99 وNSL-KDD وUNSW-NB15، التي تغطي معًا طيفًا واسعًا من أنواع الهجمات، من إغراق خادم بحركة (DoS) إلى محاولات متخفية لرفع امتيازات المستخدم.

كيف تم إعداد الدراسة بعناية

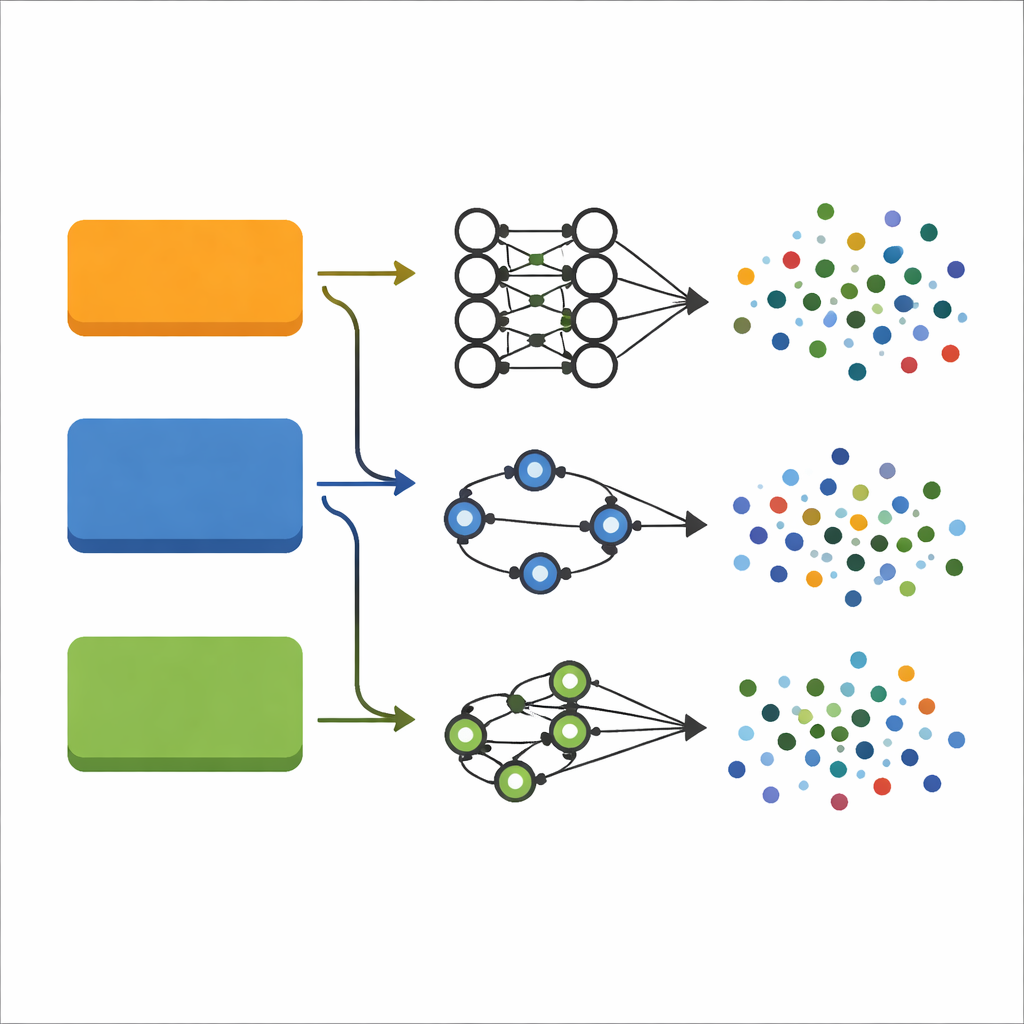

لجعل المقارنة عادلة وقابلة للتكرار، يحافظ الفريق على تصميم النماذج بسيطًا وشفافًا عن قصد. تستخدم الشبكة العميقة ثلاث طبقات متصلة تمامًا لتحويل 40–42 ميزة إدخال إلى توقعات عبر إما خمس أو عشر فئات لحركة المرور، مثل «طبيعي» أو عائلات هجمات مختلفة. تستخدم الشبكة المتكررة طبقة متكررة خفيفة متبوعة بطبقة قرار نهائية، معاملة كل سجل كتتابع قصير جدًا حتى تتمكن من نمذجة التفاعلات بين الميزات. يستخدم كلا النموذجين نفس دالة التفعيل واستراتيجية تحسين رائجة تعرف بثبات التعلم. والأهم أن المؤلفين لا يرمون ميزات لتقليص البيانات؛ أظهرت أعمال سابقة أن تقليص الميزات بشكل مفرط قد يطرد دلائل دقيقة ضرورية للتمييز بين هجمات نادرة لكنها خطيرة.

ما تقوله النتائج عن الدقة والموثوقية

على مجموعتي البيانات الأقدم KDDCup99 وNSL-KDD، يقدّم النموذجان أداءً مرتفعًا بشكل لافت: تتجاوز الدقة 99% مع إنذارات كاذبة أقل من 1%. هذا يعني أن معظم الاتصالات الخبيثة تُكتشف بشكل صحيح، في حين تُوسَم عدد قليل جدًا من الاتصالات المشروعة عن طريق الخطأ. على UNSW-NB15، وهي مجموعة بيانات أحدث وأكثر تحديًا مع عشر فئات مميزة، تنخفض الأداءات بعض الشيء كما هو متوقع، لكنها تبقى قوية. تصل الشبكة العميقة إلى نحو 96% دقة، بينما تتخلف الشبكة المتكررة بنحو 82%. تُظهر الدرجات التفصيلية أن الشبكة العميقة لا تصنف الهجمات الشائعة جيدًا فحسب، بل تتعامل أيضًا مع الفئات النادرة مثل الديدان وهجمات رفع امتياز المستخدم (user-to-root) بدرجات F1 عالية، وهو مقياس يوازن بين اكتشاف الهجمات وتجنّب الأخطاء. تجارب مع نموذج معقد أكثر قائم على المحولات (transformer) أدت فعليًا إلى أداء أسوأ، مما يشير إلى أن التعقيد المعماري الإضافي لا يضمن بالضرورة أمانًا أفضل.

ماذا يعني هذا لشبكات أكثر أمانًا

تخلص الدراسة إلى أن نماذج التعلم العميق المصممة جيدًا ولكن البسيطة نسبيًا يمكن أن تشكل العمود الفقري لأنظمة كشف التسلل العملية. من خلال التدريب المباشر على مجموعات بيانات معيارية كاملة الميزات وضبط عملية التعلم بعناية، تحقق الشبكة العميقة على وجه الخصوص دقة متقدمة مع معدلات إيجابية كاذبة منخفضة عبر مجموعة واسعة من أنواع الهجمات. بالنسبة للمستخدمين اليوميين، يترجم هذا إلى أدوات أمان أفضل في رصد التهديدات الروتينية وغير المألوفة دون إطلاق إنذارات كاذبة متكررة. يقترح المؤلفون أن الأعمال المستقبلية يمكن أن تبني على هذا الأساس عبر تحسين النماذج المتكررة، واستكشاف تقليص انتقائي للميزات من أجل السرعة، ودمج مستخلصات ميزات عميقة مع المصنّفات التقليدية، لنقترب أكثر من كشف تسلل يكون قويًا وفعّالًا في شبكات العالم الحقيقي.

الاستشهاد: Kumar, L.K.S., Nethi, S.R., Uyyala, R. et al. Anomaly-based intrusion detection on benchmark datasets for network security: a comprehensive evaluation. Sci Rep 16, 8507 (2026). https://doi.org/10.1038/s41598-026-38317-w

الكلمات المفتاحية: كشف التسلل, أمن الشبكات, التعلم العميق, كشف الشذوذ, الهجمات الإلكترونية