Clear Sky Science · ar

التعلّم الآلي التجميعي للكشف الاستباقي عن برامج الفدية على أندرويد باستخدام حركة مرور الشبكة

لماذا يهم ثرثرت هاتفك على الإنترنت

تتواصل هواتفنا الذكية بصمت مع الإنترنت طوال اليوم. في خضم تلك المُحادثات، يمكن للمجرمين الإلكترونيين أن يتسللوا بهجوم خطير يُسمى برامج الفدية، الذي يقفل ملفاتك أو حتى جهازك بالكامل حتى تدفع فدية. تستكشف هذه الورقة كيف أن مراقبة تلك المحادثات الشبكية بعناية — وليس التطبيقات نفسها — يمكن أن تكشف عن برامج الفدية لأندرويد مبكراً، باستخدام مجموعة من نماذج التعلم الآلي الذكية التي تتعلم وتتكيّف مع تغير أساليب المهاجمين.

كيف يخطف برنامج الفدية هاتف أندرويد

غالباً ما يبدأ برنامج الفدية بخطأ بسيط: تثبيت تطبيق يبدو غير ضار من متجر تابع لجهة خارجية، أو الضغط على رابط في رسالة، أو تحديث مزيف. بمجرد تواجده على الهاتف، يطلب التطبيق أذونات واسعة، مثل الوصول إلى التخزين أو الكاميرا أو الميكروفون أو عناصر تحكم النظام. وبمجرد الحصول على تلك الأذونات، يقوم بهدوء بتشفير الصور والمستندات والرسائل، وقد يُرسل بيانات حساسة إلى خوادم بعيدة. عندها فقط يكشف عن طبيعته الحقيقية بعرض شاشة قفل أو رسالة تهديد ومطالبة بدفع فدية، غالباً بعملة مشفرة، لاستعادة الوصول. بعض الأنواع مصممة لتصمد أمام محاولات الإزالة، ما يجعلها صعبة القضاء ويحوّل لحظة إهمال إلى أيام من التعطيل للأفراد والشركات.

مراقبة تدفق البيانات بدلاً من الملفات

تعتمد أدوات مكافحة الفيروسات التقليدية على البحث عن «تواقيع» برمجية معروفة، وهو نهج ضعيف عندما يعيد المهاجمون كتابة برامجهم وتغيير مظهرها باستمرار. تسلك هذه الدراسة مساراً مختلفاً: تركز على بيانات وصف حركة المرور الشبكية — أرقام تصف كيفية تحرك البيانات داخل الهاتف وخارجه، مثل أحجام الحزم، والفواصل الزمنية بين الحزم، وأنماط الاتصال. باستخدام أكثر من 200,000 سجل حركة مرور يتضمن نشاطاً طبيعياً وعشرة عائلات مشهورة من برامج الفدية، يبني المؤلفون نظاماً يتعلم الإيقاع المميز لبرامج الفدية: اندفاعات مفاجئة في المرور، أو مدد اتصال غير اعتيادية، أو تراكيب غريبة من العلامات التقنية التي نادراً ما تظهر في الاستخدام اليومي. وبما أن هذه الطريقة تركز على السلوك بدلاً من الشيفرة، فإنها قادرة على رصد عائلات برامج فدية جديدة أو معدّلة لم تُسجَّل من قبل.

بناء فريق من "القضاة" الرقميين

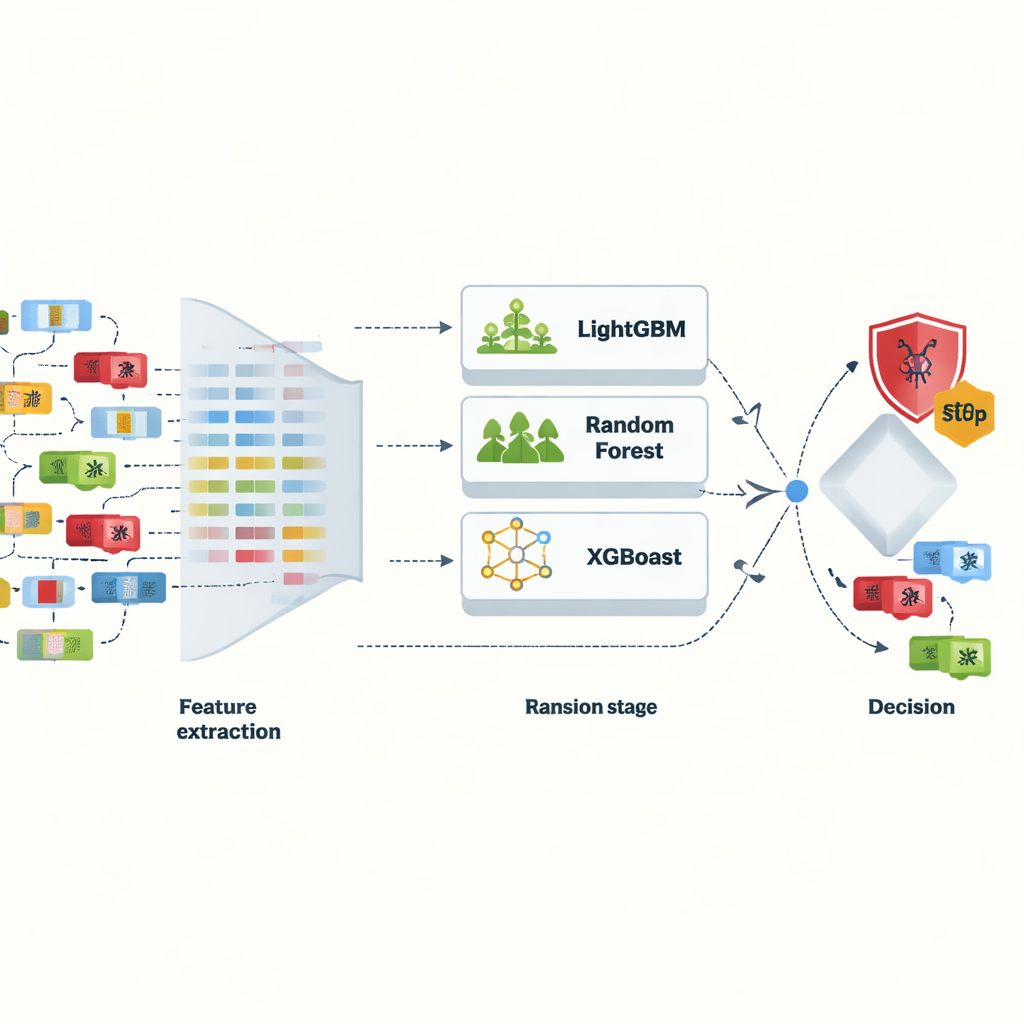

بدلاً من الاعتماد على نموذج واحد، يجمع الباحثون عدة أساليب للتعلم الآلي — مثل Light Gradient Boosting Machine وXGBoost والغابات العشوائية وغيرها — في مجموعة تجميعية، شبيهة بالاستعانة بلجنة خبراء بدل مراجع واحد. يبدأون بتنقية البيانات وتطبيعها، ثم يختارون الميزات الأكثر إفادة عبر خط أنابيب ثلاثي المراحل يقوم بالفلترة والاختبار والترتيب لسمات الشبكة. تُستخدم تقنيات مثل SMOTE لموازنة مجموعة البيانات حتى لا تُغرق أمثلة برامج الفدية بالحركة العادية. بعد ضبط دقيق والتحقق المتقاطع بخمسة طيات، تُقارن النماذج أداءً ضد بعضها البعض. يقدّم LightGBM أداءً لافتاً، مميزاً برامج الفدية عن المرور الحميد في معظم حالات الاختبار، مع استخدام مجموعة صغيرة وكفؤة من الميزات مناسبة للاستخدام في الوقت الحقيقي على أجهزة ذات موارد محدودة.

فتح الصندوق الأسود لمحللي البشر

الدقة العالية وحدها لا تكفي لفرق الأمن التي تحتاج أن تفهم لماذا صنّف النظام اتصالاً ما على أنه خطير. لمواجهة ذلك، يطبق المؤلفون أدوات الذكاء القابل للتفسير مثل SHAP وLIME. تكشف هذه الأساليب أي أنماط في الحركة أثّرت أكثر في كل قرار — على سبيل المثال، فترات قصيرة للغاية بين الحزم تشبه تشفيراً سريعاً، أو تدفقات بيانات طويلة بشكل غير معتاد تبدو كتهريب معلومات إلى خادم بعيد. بربط هذه الميزات بتكتيكات المهاجمين المعروفة والمُدرَجة في إطار عمل MITRE ATT&CK، تصبح تنبيهات النظام أكثر من مجرد إجابات بنعم أو لا؛ بل دلائل يمكن للمحققين تتبعها. هذه الشفافية تسهل الثقة في النموذج، وتنقيح قواعد الدفاع، والاستجابة بسرعة أكبر عند ظهور موجة جديدة من برامج الفدية.

البقاء متكيفين مع تطور المهاجمين

المجرمون الإلكترونيون لا يقفون ساكنين، لذا فإن نموذجاً ثابت التدريب لمرة واحدة سيفقد قوته تدريجياً مع تطور برامج الفدية. لاستكشاف كيفية البقاء معاصرين، يقسم الباحثون بيانات الحركة الزمنية إلى خمس كتل زمنية ويحدّثون نموذج LightGBM خطوة بخطوة، محاكيين سيناريو التعلم عبر الإنترنت. بينما تتآكل دقة النموذج الثابت في هذا المشهد المتغير، يحافظ الإصدار المحدث تدريجياً على أداء أقوى، رغم أنه يفقد بعض الفاعلية بحلول الكتلة الأخيرة. يُبرز هذا التجربة كل من قيمة وحدود التعلم التدريجي: التحديثات المستمرة مفيدة، لكن الصلابة طويلة المدى ستتطلب إعادة تدريب دورية أو استراتيجيات تكيفية متقدمة، خصوصاً مع ابتكار المهاجمين طرق جديدة للاختباء داخل بيئات شبكة مشفرة وصاخبة.

ماذا يعني هذا للمستخدمين العاديين

لغير المتخصصين، الرسالة مطمئنة: بالتركيز على كيفية تحرك البيانات بدلاً من محاولة تصنيف كل ملف خبيث محتمل، يمكن لأدوات الأمان اكتشاف برامج الفدية على أندرويد بسرعة ودقة — حتى مع تغير صورتها. يوضح الإطار المقترح في هذه الورقة أن مجموعة مصممة جيداً من نماذج التعلم الآلي التجميعية، مدعومة بمعالجة بيانات دقيقة وتفسيرات واضحة، يمكن أن تشكل العمود الفقري لحماية عملية وفي الوقت الحقيقي للأجهزة المحمولة. وبينما يبقى المزيد من العمل لتقوية هذه الطرق ضد التهديدات المستقبلية وتشغيلها بكفاءة على الهواتف والأجهزة الطرفية، تشير هذه الدراسة إلى مستقبل حيث تعمل الأنماط الدقيقة في حركة مرور هاتفك الشبكية كجهاز إنذار مبكر، يمنع برامج الفدية بهدوء قبل أن تحصل على فرصة لقفل حياتك الرقمية.

الاستشهاد: Kirubavathi, G., Padma Mayuri, B., Pranathasree, S. et al. Ensemble machine learning for proactive android ransomware detection using network traffic. Sci Rep 16, 9498 (2026). https://doi.org/10.1038/s41598-026-38271-7

الكلمات المفتاحية: برامج فدية أندرويد, تحليل حركة مرور الشبكة, أمن التعلم الآلي, نماذج تجميعية, الأمن السيبراني المحمول