Clear Sky Science · ar

العقد الذكي المعتمد على البلوكشين مع بروتوكول تبادل مفاتيح للاتصال الآمن بين الأجهزة باستخدام هياكل شجرة فيركل متعددة الفروع

لماذا تحتاج الأجهزة المتواصلة إلى حراس أفضل

تتبادل مليارات الأجهزة اليومية—الهواتف وأجهزة الاستشعار والعدادات والأجهزة الطبية—الآن معلومات لاسلكيًا فيما بينها. كثيرًا ما تضطر للاتصال عبر محطة أساسية مركزية، والتي قد تكون بطيئة أو محمّلة أو قد تتعطل حتى في حالات الكوارث. تستعرض هذه الورقة طريقة جديدة لتمكين الأجهزة القريبة من التواصل المباشر، منع المتنصتين، وتسجيل من قال ماذا باستخدام شكل موفّر للطاقة من البلوكشين. للقارئ، تقدم لمحة عن كيف يمكن للمحادثات غير المرئية بين الأجهزة أن تصبح قريبًا أسرع وأكثر صعوبة للاختراق.

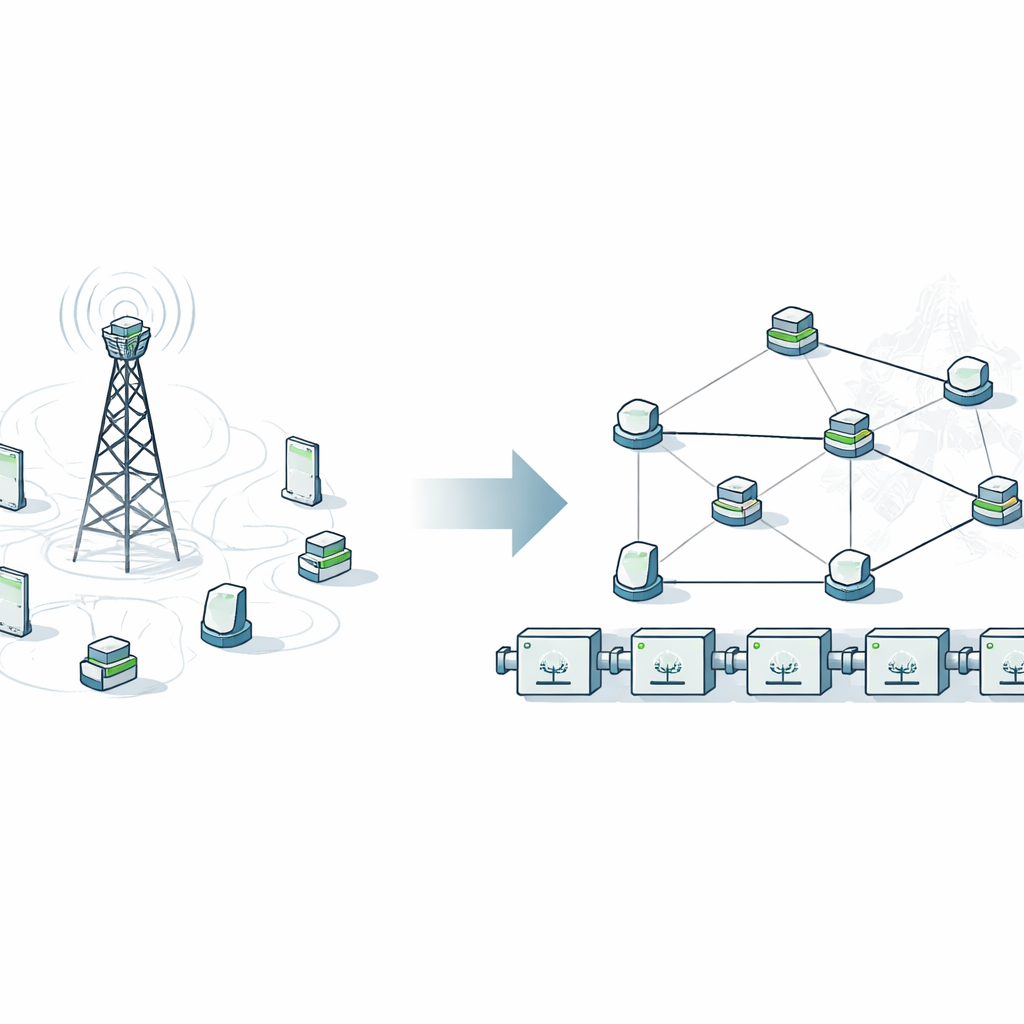

من الطرق المزدحمة إلى الأزقة المحلية

اليوم، حتى هاتفان يفصل بينهما بضعة أمتار عادة ما يرسلان رسائلهما إلى برج خلوي ثم تعودان. تلك الرحلة الملتوية تهدر الوقت وتزدحم الشبكة، خاصة مع طلبات الاستجابة الفورية لتطبيقات الجيل الخامس وما بعده. يركّز المؤلفون على «الاتصال جهاز إلى جهاز»، حيث تتواصل الأجهزة مباشرة مثل الجيران الذين يحدثون بعضهم عبر سياج. هذا الاختصار المحلي يمكن أن يزيد السرعة، يوفر طاقة البطارية، ويمنع ازدحام الشبكة الأوسع، وهو أمر حيوي في حالات الطوارئ عندما قد تفشل المحطات الأساسية.

حفظ الأسرار في حي معاد

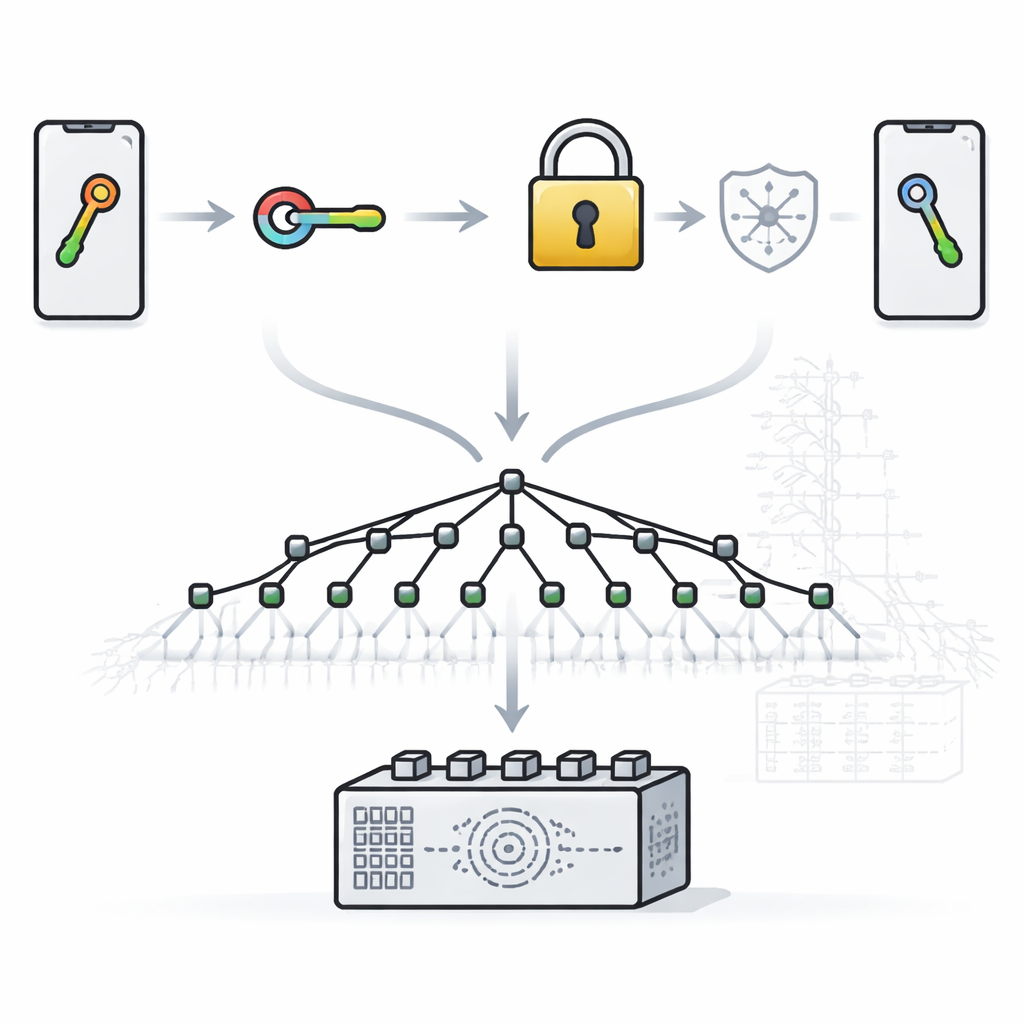

جعل الأجهزة تتواصل مباشرة يجعلها أيضًا أهدافًا مغرية. قد يحاول المهاجمون أن يتسللوا إلى منتصف المحادثة، يعيدوا إرسال رسائل قديمة، أو ينتحلوا هوية طرف آخر. للدفاع عن ذلك، يبني الباحثون نظامهم على حيلة رياضية معروفة باسم تبادل مفاتيح ديفي–هيلمان على منحنيات إليبتك. ببساطة، ينشئ كل جهاز «قفل» خاصًا و«مفتاحًا» عامًا. بتبادل الأجزاء العامة فقط، يتوصل الطرفان بشكل مستقل إلى سر مشترك دون الكشف عنه أبدًا. يستخدم ذلك السر بعد ذلك طريقة تشفير (AES‑256) بحيث حتى إذا ظلّ أحدهم يلتقط المرور اللاسلكي، تظل المحتويات غير مقروءة.

العقود الذكية كحكم محايد

التحدي التالي هو الثقة. كيف يتأكد الجهاز من أن مفتاح الطرف الآخر العام أصلي وليس مُبدَلاً من قبل مهاجم؟ يلجأ الفريق إلى البلوكشين والعقود الذكية—كود يعمل تلقائيًا ومخزن على سجل مشترك. تسجل الأجهزة هويتها ومفتاحها العام في عقد على شبكة شبيهة بإيثيريوم. عندما تريدان جهازان التحدث، يتحقق العقد من أن كلاهما معروف ومُخوّل، يساعدهما على إقامة جلسة آمنة، ويسجل الأحداث الرئيسية. وبما أن السجل مشترك ومقاوم للتلاعب، يصبح من الصعب جدًا على المهاجم تزوير الهويات أو إعادة كتابة التاريخ بهدوء.

تخفيف أعباء البلوكشين

تخزن سلاسل الكتل الكلاسيكية ملخصات المعاملات في هيكل يُدعى شجرة ميركل، التي تثبت أن إدخالًا معينًا موجود فعلًا داخل كتلة. رغم متانتها، قد تتطلب هذه الأشجار «إثباتات» كبيرة ووقتًا إضافيًا للتحقق، خصوصًا مع توسع النظام إلى ملايين أو مليارات الإدخالات. يستبدل المؤلفون ذلك بهيكل أحدث يُسمى شجرة فيركل، الذي يستخدم التزامًا رياضيًا مختلفًا تحت الغطاء. بالسماح لكل عقدة في الشجرة بأن يكون لها أبناء متعددون (هيكل k‑أري)، تصبح الشجرة أقصر وتصبح إثباتاتها أكثر ضغطًا. تُظهر المحاكاة أنه، لنفس مستوى الأمان، قد تكون الإثباتات المعتمدة على فيركل أصغر بما يصل إلى 33 مرة من تلك المبنية على أشجار ميركل وتتحقق تقريبًا بسرعة مضاعفة.

تجميع الأجزاء معًا عمليًا

لاختبار التصميم الكامل، نفّذ الفريق العقود الذكية بلغة سوليديتي على بيئة اختبار إيثيريوم خاصة وشغّل الخطوات التشفيرية في بايثون على معالج من فئة إنترنت الأشياء. قارَنوا طريقة تبادل المفاتيح لديهم مع معايير أقدم مثل RSA ومخططات المنحنيات التقليدية. بينما تقدم كلها أمانًا نظريًا مشابهًا، يحتاج RSA إلى مفاتيح أكبر بكثير ويستهلك وقتًا وطاقة أكثر. مقابل ذلك، استخدم إعداد ديفي–هيلمان على منحنيات إليبتك مفاتيح مضغوطة، تبادلها في أجزاء من الألف من الثانية، واستهلك أقل قدر من الطاقة. مع سجل شجرة فيركل، قدّم ذلك زمن اتصال منخفضًا، حاجات تخزين بلوكشين أقل، وحماية قوية ضد طيف واسع من الهجمات، بما في ذلك هجمات الرجل في الوسط، وإعادة التشغيل، ومحاولات الانتحال.

ماذا يعني هذا لحياة متصلة يومية

بعبارات بسيطة، تُظهر الدراسة أن أجهزتنا يمكنها التحدث مباشرة وبأمان دون الاعتماد الشديد على الأبراج البعيدة أو الخوادم المركزية الهشة. بمزج تشفير فعال، اتفاقيات بلوكشين مؤتمتة، وطريقة أنحف لتنظيم بيانات الدفتر، يحدد المؤلفون مسارًا نحو محادثات آمنة وسريعة وقابلة للتوسع بين مليارات الأجهزة. في المستقبل، يخططون لتقوية هذا النهج أكثر ضد تهديدات عصر الكم الناشئة، بهدف إبقاء «الهمسات» الرقمية بين الأجهزة خاصة وجديرة بالثقة لسنوات مقبلة.

الاستشهاد: Simbu, A., Nandakumar, S. & Saravanan, K. Blockchain-driven smart contract with key exchange protocol for secure device-to-device communication using verkle tree K-ary structures. Sci Rep 16, 9470 (2026). https://doi.org/10.1038/s41598-026-38035-3

الكلمات المفتاحية: الاتصال جهاز إلى جهاز, أمن البلوكشين, العقود الذكية, تبادل مفاتيح منحنى إليبتك, شجرة فيركل