Clear Sky Science · ar

توليد عينات اختبار حديّة لاختبار العشوائية عبر تحسين ذكي وخوارزميات تطورية

لماذا تُهمّ «شبه العشوائية» لأمننا اليومي

في كل مرة تتسوّق فيها عبر الإنترنت، تفتح هاتفك، أو ترسل رسالة خاصة، تُقَلَب نردات رياضية غير مرئية للحفاظ على أمان بياناتك. تأخذ هذه النردات شكل سلاسل طويلة من البِتات المزعومة بأنها عشوائية تُستخدم كمفاتيح تشفير. إذا كانت تلك البِتات أقل عشوائية بقليلٍ مما ينبغي، فقد يتمكن المهاجمون المصممون من العثور على أنماطٍ يمكن استغلالها. تستكشف هذه الورقة طريقة جديدة لصنع سلاسل اختبار «شبه عشوائية» — بيانات تبدو عشوائية للغاية لكنها تخفي عيوبًا طفيفة — حتى يتمكن المهندسون من اختبار الأجهزة التي تحمي حياتنا الرقمية بدقّة.

عندما لا تكون الأعداد العشوائية عشوائية بما يكفي

تعتمد أنظمة الأمن الحديثة على نوعين من مولدات الأعداد العشوائية. تسحب مولدات الأعداد الحقيقية العشوائية من تأثيرات فيزيائية غير متوقعة، مثل الضجيج الإلكتروني أو التذبذبات الكمومية، بينما تستخدم المولدات الزائفة خوارزميات تحول بذورًا قصيرة عشوائية إلى سلاسل طويلة. في الممارسة العملية، تعتمد جودة كلٍ منهما في النهاية على المصدر الفيزيائي لعدم القابلية للتنبؤ، المسمى مصدر الإنتروبيا. لسوء الحظ، مصادر الإنتروبيا الواقعية هشة: تغيّرات الحرارة، شيخوخة العتاد، أو أخطاء التصميم يمكن أن تقلّل عشوائيتها بهدوء. لالتقاط مثل هذه المشكلات، تحدد هيئات المعايير مثل NIST مجموعات من الاختبارات الإحصائية التي تتحقق مما إذا كانت البِتات الناتجة تبدو عشوائية بما فيه الكفاية. تضم الأجهزة متزايدًا «مُختبرات عشوائية في الوقت الحقيقي» تراقب مخرجاتها أثناء التشغيل. ومع ذلك، لم تكن هناك طريقة جيدة لتوليد حالات فشل واقعية يصعب اكتشافها لاختبار ما إذا كانت هذه المراقبات المُدمجة تعمل فعلاً.

تصميم سلاسل تفشل الاختبارات العشوائية بالكاد

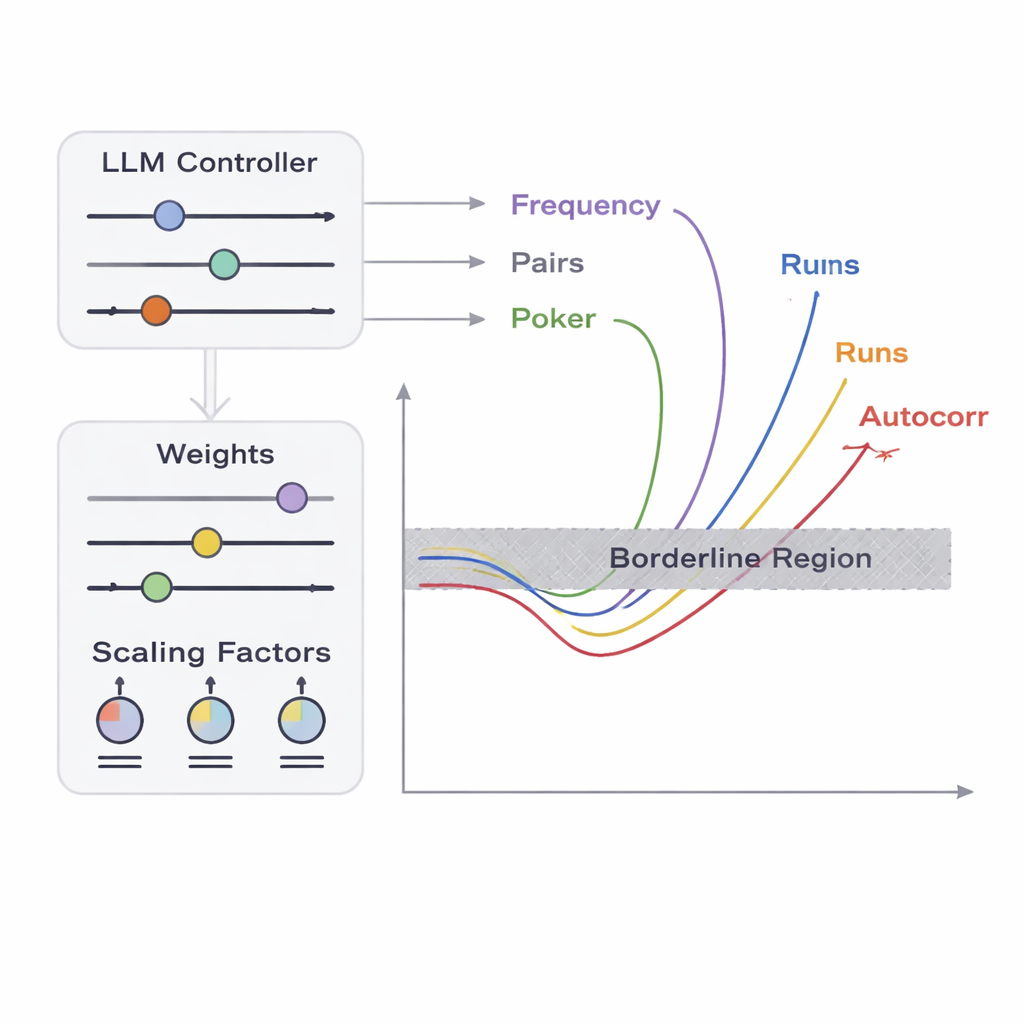

من وجهة نظر المُختبر، فإن حالات الفشل التافهة — مثل نواتج كلها أصفار — سهلة الاكتشاف. التحدي الحقيقي هو كشف الحالات الحدّية: سلاسل تكاد تكون غير قابلة للتمييز عن العشوائية المثالية لكنها تفشل فقط في واحد أو أكثر من الاختبارات الإحصائية. يركّز المؤلفون على خمسة اختبارات كلاسيكية تنظر إلى جوانب مختلفة من أنماط البِتات، بما في ذلك مدى تكرار الأصفار والواحدات، كيف تتصرف أزواج البِتات، كيف تتوزع أنماط قصيرة معينة، كيف korelate البِتات مع نسخ مُزاحة من نفسها، وكيف تُرتّب أطوال التسلسلات المتتالية من البِتات المتطابقة. يعرّفون "منطقة حديّة" لكل اختبار: نطاق ضيّق حيث تنتهك البيانات حدود القبول المعتادة قليلاً فقط. إنتاج سلسلة طويلة تقع ضمن كل هذه النطاقات الضيقة في آن واحد أمر غير مرجّح للغاية بالصدفة، لأن الاختبارات تتفاعل بطرق معقّدة وغير خطية. هنا تأتي أهمية التحسين والذكاء الاصطناعي.

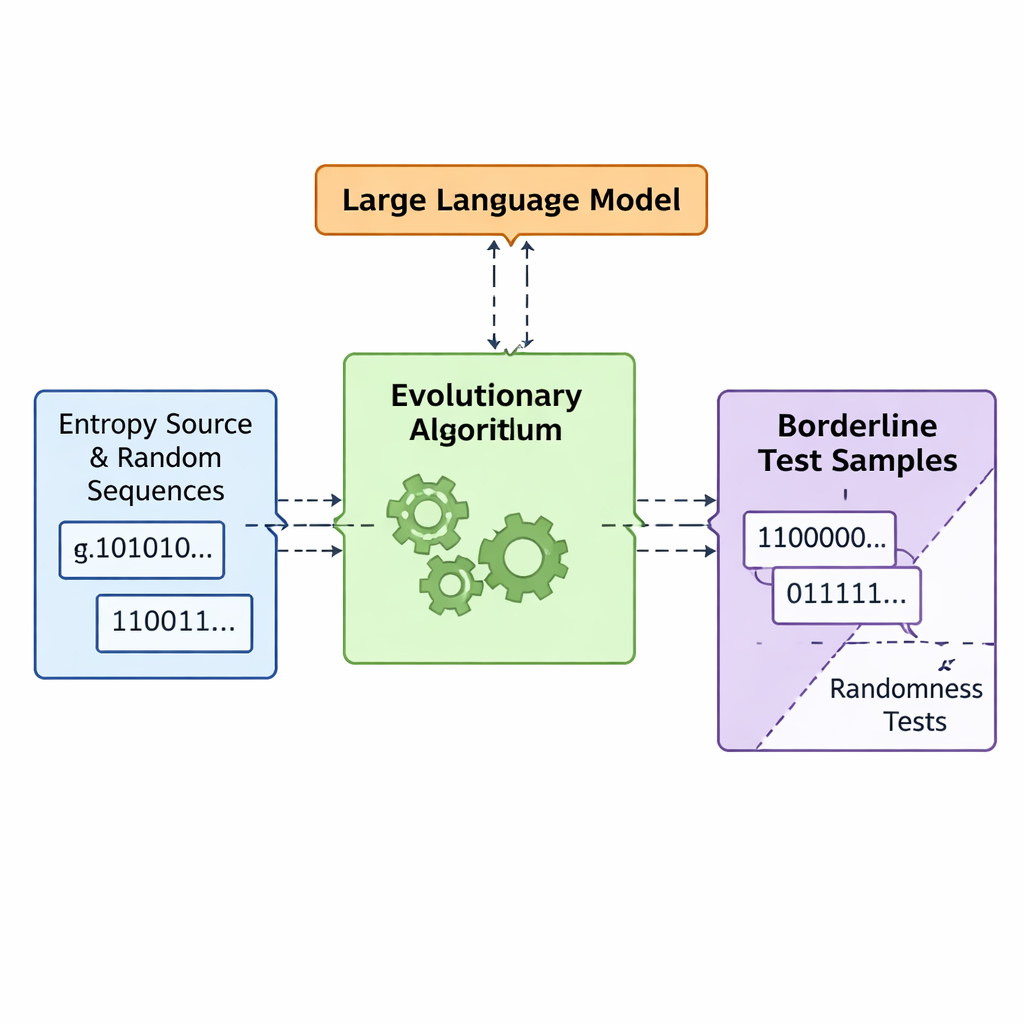

دع التطور ونماذج اللغة يصممان العشوائية الضعيفة سوية

يقدّم الفريق إطارًا يُدعى APAM‑IGLLM يعامل توليد السلاسل كمشكلة تحسين عالية الأبعاد. كل سلسلة مرشّحة هي سلسلة بِتات، وتقوم "اللياقة" بقياس مدى قربها من المناطق الحديّة للاختبارات الخمسة. تقوم خوارزمية جينية بتحوير وإعادة تركيب هذه السلاسل باستمرار، محتفظةً بتلك التي تقترب من المنطقة الهدف. فوق ذلك، يعمل نموذج لغة كبير كنوع من مدرّب الاستراتيجية. في كل جيل يفحص إحصاءات موجزة للسكان والتاريخ قصير الأمد، ثم يقترح كيفية ضبط المقابض الداخلية — الأوزان وعوامل التحجيم التي تقرر مدى تأثير كل اختبار على اللياقة. يخلق هذا حلقة تغذية راجعة: تستكشف الخوارزمية الجينية فضاء السلاسل الممكنة، بينما يوجّه نموذج اللغة البحث بحيث تتقارب نتائج الاختبارات الخمسة نحو التقاطع الضئيل حيث تكون السلاسل بالكاد غير عشوائية.

إلى أي مدى يمكن أن تبدو البيانات المعيبة قريبة من العشوائية الكاملة؟

لمعرفة ما إذا كانت عيوبهم الاصطناعية تبدو واقعية، يقارن المؤلفون سلاسلهم المولّدة مع معايير مرجعية مستخدمة على نطاق واسع. يحسبون كلًا من إنتروبيا شانون والإنتروبيا الصغرى، مقياسان لمدى عدم قابلية كل بايت للتنبؤ، ويجدون قيمًا حول 7.6–8 بت لكل بايت — قريبة جدًا من الحد النظري الأقصى 8 ومشابهة لمصادر العشوائية التجارية في العتاد ومنارة العشوائية العامة لـ NIST. كما يقومون بتشغيل مجموعة الاختبارات الإحصائية الكاملة NIST SP 800‑22 ويلاحظون أن سلاسلهم الحدّية تمر وتفشل بنمطٍ يكاد يكون مطابقًا لبيانات عشوائية عالية الجودة الحقيقية. بعبارة أخرى، بالنسبة للأدوات المعيارية تبدو هذه العينات طبيعية جوهريًا، رغم أنها صُنعت عمدًا لتجلس قرب عدة حدود فشل. وهذا يجعلها مدخلات "معادية" مثالية لفحص مدى متانة مُختبرات العشوائية المدمجة حقًا.

ماذا يعني هذا لأمن العالم الواقعي

من منظور غير متخصص، يقدّم هذا العمل طريقة جديدة للتحقق من سلامة آليات توليد الأعداد العشوائية التي تقوم عليها التشفيرات. بدلاً من اختبار الأجهزة فقط بسلاسل معطلة بوضوح أو صحية بوضوح، يمكن للمهندسين الآن قصفها بسلاسل شبه جيدة مُصمّمة بعناية تُحاكي أعطالًا دقيقة في العتاد أو انحرافات بيئية. إذا فشل مُختبر العشوائية في الوقت الحقيقي في اكتشاف هذه الحالات الحدّية، فهذا يشير إلى وجود نقطة عمياء ينبغي إصلاحها قبل نشر الجهاز في المصارف، الاتصالات الآمنة، أو نظم البلوكتشين. باستخدام بحث تطوري موجه بنموذج لغة، يوفّر المؤلفون أداة عملية لتوليد مثل هذه بيانات الاختبار الشديدة الطلب، مساهمين بذلك في رفع موثوقية الأسس الخفية للأمن الرقمي.

الاستشهاد: Gao, P., Zhang, B., Wang, Z. et al. Generating borderline test samples for randomness testers via intelligent optimization and evolutionary algorithms. Sci Rep 16, 7268 (2026). https://doi.org/10.1038/s41598-026-38020-w

الكلمات المفتاحية: مولدات الأعداد العشوائية, مصادر الإنتروبيا, الخوارزميات التطورية, نماذج اللغة الكبيرة, اختبار تشفير