Clear Sky Science · ar

بحث في استراتيجية حماية شبكات البنية التحتية استنادًا إلى لعبة ستاكيليغيرجِيان بايزية تحت شروط غير متماثلة

لماذا حماية خطوط الحياة الخفية مهمة

تعد أنظمة الكهرباء والنقل والاتصالات والمياه خطوط حياة خفية تُبقي المجتمع الحديث يعمل. ومع ذلك تُظهر الحوادث الأخيرة — من انقطاعات التيار إلى هجمات على جسور ومحطات طاقة — مدى هشاشة هذه الشبكات المترابطة. يطرح هذا البحث سؤالًا بسيطًا لكنه حيوي: إذا كان المهاجمون المصممون يفحصون هذه الأنظمة، كيف يمكن للمدافعين، بموارد محدودة وقليل من التضليل الذكي، أن يحافظوا على استمرار تشغيل الأضواء والقطارات؟ مستفيدين من أفكار من علم الشبكات واتخاذ القرار الاستراتيجي، يقترح المؤلفون طريقة لِلِّواء المهاجمين بينما يخططون في الوقت نفسه لمواجهة خصوم أذكياء واندفاعيين.

رؤية البنية التحتية كشبكة من الاتصالات

يتعامل البحث مع البنية التحتية الحرجة كشبكة من العقد والروابط: محطات الطاقة، ومراكز الاتصالات، وتقاطعات النقل متصلة بكابلات وأنابيب ومسارات. وبما أن الكثير يعتمد على هذه الأنظمة المتشابكة، فقد يؤدي فشل عقدة رئيسية واحدة إلى إطلاق انهيارات متسلسلة. غالبًا ما افترضت طرق الحماية السابقة أن المدافعين يتصرفون ردًا على الحوادث فقط، أو أنهم يعرفون احتمالات فشل ثابتة لكل مكوّن. كما كانت تميل إلى اعتبار المهاجمين لاعبين عقلانيين تمامًا وعلى دراية كاملة. يجادل المؤلفون بأن المواجهات الواقعية أكثر فوضوية: المعلومات غير مكتملة، وللمهاجمين أهداف وموارد مختلفة، والقرارات البشرية قد تكون بعيدة عن الكفاءة المنطقية المثالية.

التفوق على المهاجمين بخريطة مزيفة

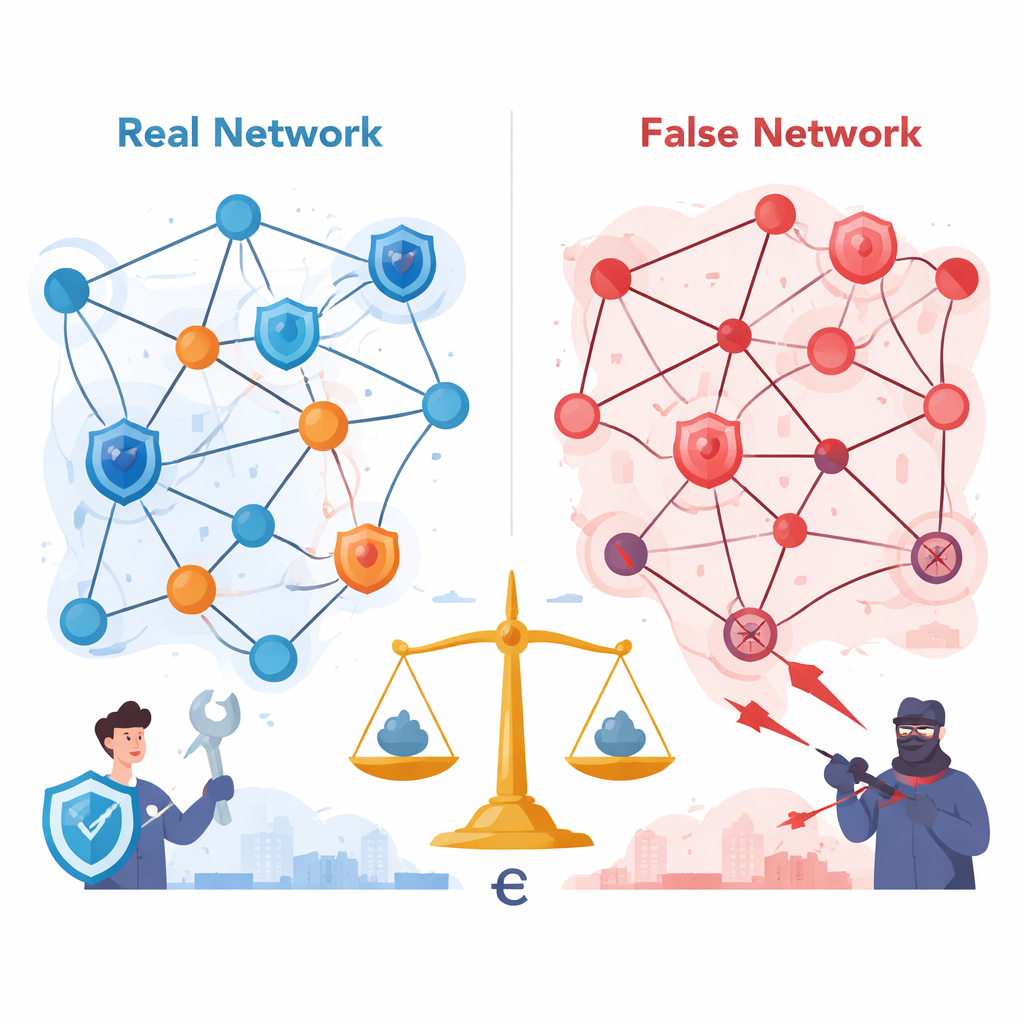

بدلًا من تقوية نقاط الضعف المعروفة فقط، يستكشف المؤلفون فكرة «دفاع نشط»: السماح للمهاجم برؤية نسخة من الشبكة بها أخطاء بسيطة. يعرّفون "شبكة زائفة"، نسخة معدلة بعناية من النظام الحقيقي. في هذه الشبكة التمويهية تُخفى بعض الاتصالات الحقيقية وتُضاف روابط وهمية، بحيث تظل الشبكة تبدو واقعية ولكن نقاط ضعفها الظاهرة تتحرّك بعيدًا عن العقد الحرجة الحقيقية. ولتصميم هذا الخداع دون إعادة كتابة مئات القواعد يدويًا، يستخدمون شبكة عصبية تلافيفية بيانية تتعلم أنماط البنية من البنية التحتية الحقيقية. ثم تقترح أي الروابط ينبغي إضافتها أو إخفاؤها بحيث تكون الخريطة المزيفة مقنعة وتوجّه المهاجمين نحو أهداف أقل إلحاقًا بالضرر.

التخطيط لأنواع عديدة من المهاجمين

مع العلم أن ليس كل الخصوم يفكرون على نحو واحد، يميّز البحث بين مهاجمين قصيري وطويلي الأمد. يريد المهاجمون قصيرو الأمد إحداث أكبر اضطراب فوري، مثل تصغير أكبر جزء لا يزال يعمل من الشبكة. أما المهاجمون طويلو الأمد فيهمتمون أكثر بتقليص القدرة الإجمالية على المدى الزمنى. يضع المؤلفون هذه السلوكيات داخل إطار قرار «القائد–التابع»: يختار المدافع أولًا نمطًا مختلطًا من الحماية عبر الشبكة، ثم يختار المهاجمون كيف يهاجمون بعد ملاحظة هذا النمط. وبما أن المدافع لا يعرف أي نوع من المهاجمين سيظهر، فإنه يخصص احتمالات لكل نوع ويحسب استراتيجيات تعمل بشكل معقول في المتوسط عبر هذه الأنواع.

السماح بخيارات غير كاملة، وحتى غير عقلانية

قد لا يختار المهاجمون الحقيقيون دائمًا الحركة الأفضل حسابيًا — قد يخطئون في تقدير المخاطر، أو يستعجلون القرار، أو ينحازون بتحيزات. لتعكس ذلك، يقدم المؤلفون مفهوم «توازن قوي ε». هنا يقيس ε مدى انحراف اختيار المهاجم المسموح به عن العائد الأمثل الممكن. ثم يخطط المدافع للحالة الأسوأ ضمن هذا النطاق من الاستجابات القريبة من الأفضل، مفترضًا بفعالية أن المهاجم قد يتصرف بصورة متقلبة إلى حد ما لكن ليس عشوائيًا تمامًا. باستخدام إجراء تحسين متخصّص، يحسبون استراتيجيات دفاعية تحافظ على أقل فائدة متوقعة للمدافع مرتفعة نسبيًا، حتى عندما يكون المهاجمون جزئيًا غير عقلانيين. تُظهر المحاكاة على شبكة اختبار مكوّنة من 500 عقدة أن هذه الاستراتيجيات تجعل نتائج المدافع أكثر استقرارًا وتقلل خطر المفاجآت الكارثية.

إلى أي مدى ينجح الخداع عمليًا

يقارن المؤلفون شبكاتهم الزائفة المتعلمة مع طريقتين أبسط لإضافة وحذف الروابط: تغييرات عشوائية، وتغييرات تستند فقط إلى أهمية العقدة. تحرّك طريقتهم عددًا أقل قليلًا من الروابط من المخطط العشوائي لكنها تحقق فائدة دفاعية أعلى بكثير، وتوفر قيمة أفضل مقابل التكلفة من النهج المعتمد على الدرجة. عندما لا يُستخدم أي تمويه، يمكن للهجمات المثلى أن تُلحق أضرارًا كبيرة بالنظام بمجرد وصول الموارد إلى مستوى معتدل. مع الشبكات الزائفة المقترحة واستراتيجيات الدفاع القائمة على ε القوية، يتم تحويل جزء كبير من الضرر المحتمل إلى أجزاء أقل أهمية من النظام، مما يزيد من فائدة المدافع المتوسطة ويقلل من القابلية الفعالة للشبكة الحقيقية.

ماذا يعني هذا لأمننا اليومي

للقارئ العام، الرسالة الأساسية هي أن المدافعين عن البنية التحتية الحرجة ليس عليهم أن يكونوا أقوى في كل مكان؛ يمكنهم أن يكونوا أكثر ذكاءً بدلًا من ذلك. من خلال تشكيل ما يراه المهاجمون بعناية وبالتخطيط لأنواع متعددة من المهاجمين الذين قد لا يتصرفون دائمًا بشكل منطقي، يمكن تحويل الهجمات بعيدًا عن المكوّنات الحيوية حقًا وتخفيض تأثير الأعطال التي تحدث. وبينما يركز البحث على النماذج والمحاكاة، تشير أفكاره إلى أدوات أمنية مستقبلية تمزج الخداع والاحتمالات وتحليل الشبكات للحفاظ على مرونة الخدمات الأساسية في مواجهة تهديدات غير متوقعة.

الاستشهاد: Zhang, J., Gao, Y., Kang, W. et al. Research on infrastructure network protection strategy based on bayesian stackelberg game under asymmetric conditions. Sci Rep 16, 7045 (2026). https://doi.org/10.1038/s41598-026-37843-x

الكلمات المفتاحية: البنى التحتية الحرجة, أمن الشبكات, نظرية الألعاب, الدفاع بالخداع, الانهيارات المتسلسلة