Clear Sky Science · ar

إطار تجميعي هجين XGBoost–SVM لاكتشاف الهجمات السيبرانية بشكل قوي في إنترنت الأشياء الطبية (IoMT)

لماذا تحتاج الأجهزة الطبية الأذكى إلى حمايات أذكى

الأجهزة التي تراقب المرضى بهدوء اليوم — مثل مراقبات القلب، مجسات الجلوكوز، المضخات الذكية والأجهزة القابلة للارتداء — كلها جزء من إنترنت الأشياء الطبية (IoMT) الذي ينمو بسرعة. هذه الأدوات تجعل تقديم الرعاية أكثر سهولة ويمكن أن تنقذ الأرواح، لكنها تفتح أيضاً أبواباً رقمية جديدة أمام القراصنة. يستعرض هذا البحث كيف يمكن لنظام إنذاري قائم على البيانات أن يكتشف الهجمات السيبرانية على الأجهزة الطبية بسرعة ودقة، مساهمًا في حماية بيانات المرضى وسلامتهم.

صعود الرعاية المتصلة — ونقاط الضعف فيها

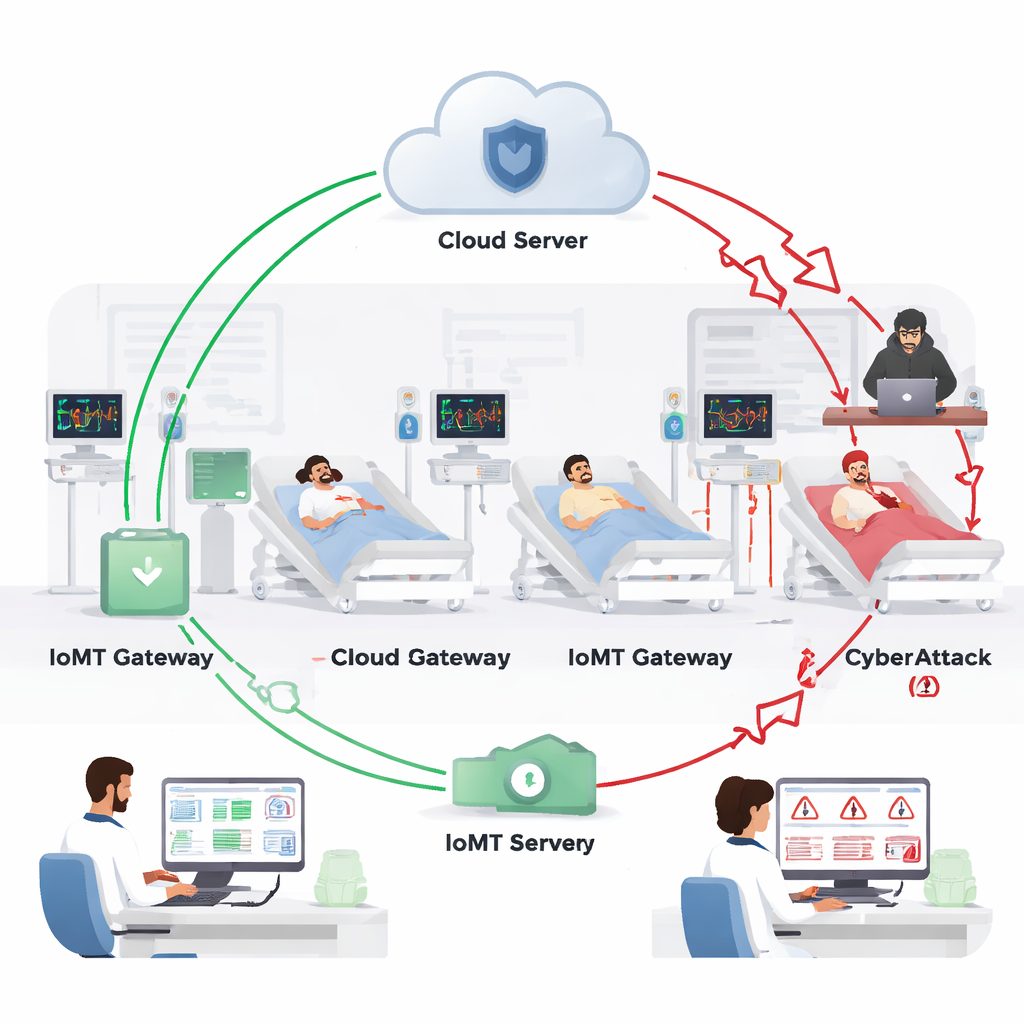

يوصل إنترنت الأشياء الطبية المجسات الطبية، معدات المستشفيات، تطبيقات الصحة المتنقلة وخدمات السحابة بحيث تتدفق العلامات الحيوية وبيانات الصحة الأخرى في الوقت الحقيقي بين المرضى والأطباء. شهدت هذه الاتصالات ازدهارًا منذ جائحة كوفيد‑19، داعمةً المراقبة عن بُعد، تقليل الزيارات للمستشفى وخفض التكاليف. ومع ذلك، فإن نفس الشبكات التي تنقل معلومات حيوية للحياة تشكل أهدافًا مغرية للمجرمين. هجمات مثل الفدية، سرقة البيانات والتلاعب في منتصف الطريق يمكن أن تغير القراءات أو تمنع الوصول إلى السجلات أو توقف الخدمات، بما يترتب عليه من آثار مباشرة على التشخيص والعلاج.

لماذا الدفاعات القديمة غير كافية

التدابير التقليدية مثل كلمات المرور والتشفير الأساسي مفيدة، لكنها لم تُصمم لعدد ونوعية أجهزة IoMT الهائل، وكثير منها محدود قدرات الحوسبة ونادرًا ما يتلقى تحديثات. حاولت الأبحاث السابقة جدران حماية قائمة على القواعد، نماذج تعلم عميق ثقيلة والعديد من خوارزميات تعلم الآلة الفردية. هذه الأساليب إما تكافح لمواكبة حيل الهجوم الجديدة، أو تستهلك موارد كثيرة للأجهزة الصغيرة، أو تولد إنذارات كاذبة متكررة. يجادل المؤلفون بأن المطلوب هو "قارئ أنماط" خفيف الوزن وحاد يستطيع أن يتعلم من بيانات الشبكة والطبية الحقيقية سلوك الهجمات الفعلي.

تعليم الآلات التعرّف على السلوك العدائي

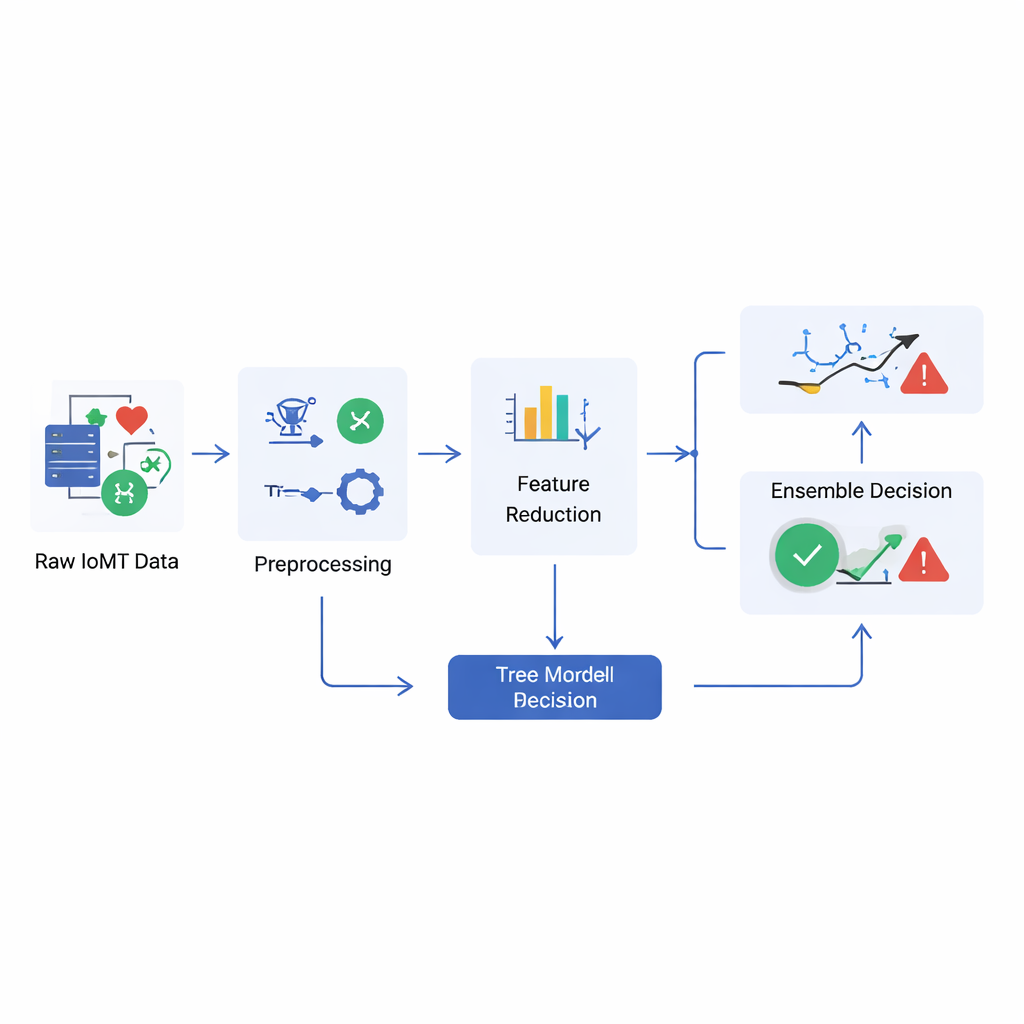

يبني البحث كاشفًا من هذا النوع باستخدام مجموعة هجينـة — فريق من الخوارزميات يصوتون معًا — مدرَّبًا على بيانات من بيئة اختبار مستوحاة من المستشفى تسمى WUSTL‑EHMS‑2020. تمزج هذه المجموعة بيانات حركة طبيعية من المجسات والبوابات مع هجمات معدة بعناية تحاكي حرمان الخدمة، حقن البيانات والتنصت على تدفقات المرضى. يقوم النظام أولاً بتنظيف وتكثيف البيانات، ثم يُدخِلها في نوعين من المتعلِّمين: طريقة تعتمد على الأشجار معروفة بقدرتها على إيجاد تركيبات معقدة من المؤشرات، وأساليب الدعم الناقلية التي تتفوق في رسم حدود واضحة بين السلوك "الآمن" و"غير الآمن" في بيانات معقدة. ينتج كل نموذج تقييمه الخاص، وتجمع آلية تصويت ناعم احتمالاتهم للوصول إلى قرار نهائي.

كيف أداء النظام الإنذاري الجديد

على مجموعة بيانات IoMT الرئيسية، صنف النموذج المركب بشكل صحيح نحو 98% من الحالات، مع عدد قليل جدًا من الهجمات الفائتة وقليل من الأحداث الطبيعية المعلَّمة خطأً كتهديدات. لاختبار ما إذا كان سيظل يعمل خارج بيئة المختبر الأصلية، قيَّم المؤلفون النظام أيضًا على مجموعتين معروفتين من مجموعات الأمان، TON‑IoT وCICIDS‑2017، اللتين تحتويان على نطاق واسع من تهديدات الشبكة. هناك بلغ الكاشف دقة تجاوزت 99%، ما يشير إلى قدرته على التعميم إلى بيئات وأنماط هجوم مختلفة. ومن المهم أن قيَّم المؤلفون مقدار الذاكرة ووقت المعالجة والطاقة التي يستهلكها الأسلوب، مبينين أنه يمكن تشغيله على البوابات ونقاط الحافة الموجودة عادة في شبكات المستشفيات دون البصمة الثقيلة لشبكات الأعصاب العميقة.

ماذا يعني هذا للمرضى والمستشفيات

بالنسبة لغير المتخصص، الرسالة الأساسية بسيطة: من خلال التعلم من بيانات شبكات طبية حقيقية، يصبح هذا النموذج الهجين فخًّا حساسًا وفعّالًا للتلاعب الرقمي. لا يحل محل تدابير الأمن الأساسية، لكنه يضيف طبقة مراقبة ذكية يمكن أن تنبه الأطباء وفرق الأمان عند حدوث أي سلوك غير معتاد في تدفقات البيانات التي توجه الرعاية. إذا اعتمدت مثل هذه التقنيات وتم تحسينها أكثر، فقد تجعل أنظمة الرعاية المتصلة أكثر موثوقية، بحيث لا تطغى فوائد الأجهزة الذكية — رعاية أسرع، مضاعفات أقل، وراحة أكبر في المنزل — بمخاطر الهجمات السيبرانية الخفية.

الاستشهاد: Abdelhaq, M., Palanisamy, S., Gopinath, M. et al. A hybrid XGBoost–SVM ensemble framework for robust cyber-attack detection in the internet of medical things (IoMT). Sci Rep 16, 6855 (2026). https://doi.org/10.1038/s41598-026-37832-0

الكلمات المفتاحية: إنترنت الأشياء الطبية, أمن الأجهزة الطبية, كشف الهجمات السيبرانية, تعلم الآلة, حماية بيانات الرعاية الصحية