Clear Sky Science · ar

تعزيز الأمن في إنترنت الأشياء الطبية باستخدام TinyGAN المجمَّع للكشف الخفيف والدقيق عن البرامج الضارة

لماذا يهم وجود أمان أذكى للأجهزة الطبية المتصلة

من أسرّة المستشفيات إلى ساعات اللياقة، أصبح عدد متزايد من الأجهزة الطبية متصلاً بالإنترنت، يجمع بهدوء معدل ضربات القلب ومستويات الإنسولين وبيانات حساسة أخرى. يعد هذا «إنترنت الأشياء الطبية» (IoMT) بتحسين الرعاية وتسرّعها—لكنّه يفتح أيضاً أبواباً جديدة للقراصنة. الورقة التي نلخصها هنا تقدّم طريقة جديدة لرصد البرمجيات الخبيثة على هذه الأجهزة تكون دقيقة جداً وفي الوقت نفسه لطيفة على بطارياتها وذاكرتها وقدراتها الحاسوبية المحدودة.

المخاطر المتزايدة في عالم الأجهزة الذكية

تتواصل مليارات الأغراض اليومية—من مضخات التسريب إلى أجهزة قياس ضغط الدم المنزلية—عبر الإنترنت. وبما أنّها رخيصة وصغيرة ومصنوعة من قبل العديد من الشركات، فغالباً ما تفتقر إلى أمان قوي ومتجانس. يمكن للبرمجيات الخبيثة التي تصيب جهازاً واحداً أن تنتشر بسرعة عبر شبكة المستشفى أو المنزل، تسرق بيانات خاصة، أو تشغّل هجمات مزعزعة مثل شبكة بوتنت ميراي الشهيرة التي أوقفت مواقع كبرى عن العمل. تعتمد الدفاعات التقليدية في كثير من الحالات على خوادم مركزية تجمع البيانات الخام من كل جهاز، تحللها، وتعيد القرارات. ومع أنّ هذا النهج فعّال، إلا أنّه قد يُثقل الأجهزة الهشة، يُدخل تأخيرات، ويخلق هدفاً مغرياً للمهاجمين الذين يحتاجون فقط لاختراق قاعدة البيانات المركزية للوصول إلى كل شيء.

طريقة جديدة للتعلّم من الأجهزة دون كشف بياناتها

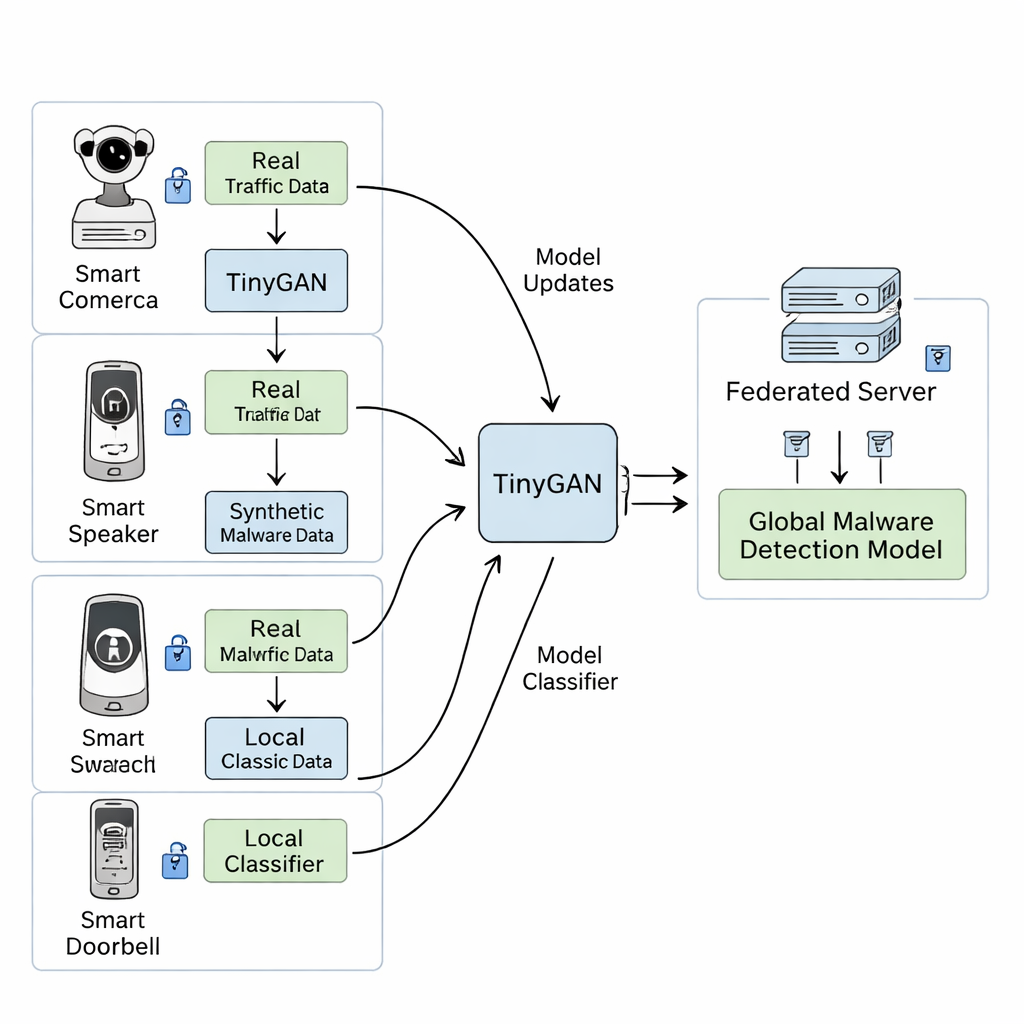

يقترح المؤلفون استراتيجية مختلفة تعتمد على تقنية تُسمى التعلّم الفدرالي. بدلاً من إرسال البيانات الخام إلى خادم مركزي، يدرب كل جهاز نموذج كشف صغير محلياً باستخدام سجلات حركة المرور الخاصة به. دورياً، ترسل الأجهزة تحديثات نموذج مُجهَّلة—مثل «قواعد عملية» محسّنة—إلى خادم مركزي، الذي يجمعها ويُشكّل نموذجاً مشتركاً أقوى ويعيد النسخة المُحسّنة إلى الأجهزة. لا تغادر أية بيانات شخصية أو طبية الأجهزة. يقلّل هذا التصميم من استخدام النطاق الترددي، ويحترم قوانين الخصوصية وثقة المرضى، ويمكنه التكيّف مع ظهور أنماط هجوم جديدة في الميدان.

تثقيف النظام حول الهجمات النادرة والجديدة

تحدٍ أساسي في الأمن هو اكتشاف البرمجيات الخبيثة النادرة أو غير المعروفة سابقاً («يوم الصفر»). غالباً ما تكون مجموعات البيانات الواقعية غير متوازنة: تظهر الهجمات الشائعة في كل مكان، بينما تظهر بعض المتغيرات الخطرة قليلًا فقط. لمواجهة ذلك، يضيف الإطار مولِّداً صغيراً للبيانات الاصطناعية يُسمى TinyGAN. يتعلم TinyGAN على كل جهاز الشكل الإحصائي لتدفقات الشبكة الخبيثة ثم ينشئ أمثلة مزيفة واقعية تشبه البرمجيات الخبيثة التي يصعب العثور عليها. تُخلط هذه العينات الاصطناعية مع حركة المرور الحقيقية لتدريب الكاشف المحلي، مما يزوده بفهم أوسع لكيفية ظهور السلوك الضار دون الحاجة إلى جمع كميات ضخمة من بيانات الهجوم الحقيقية.

اختبار النظام على حركة مرور شبكة حقيقية

اختبر الباحثون نهجهم على مجموعة بيانات عامة كبيرة لحركة الإنترنت تسمى IoT‑23، التي تتضمن العديد من عائلات برمجيات إنترنت الأشياء المعروفة مثل Mirai وHajime. نشروا النظام على جهازين طرفيين متواضعين—راسبيري باي وNVIDIA Jetson Nano—موصولين بخادم مركزي، محاكين إعداد إنترنت الأشياء الطبية صغيراً لكنه واقعي. قارنوا ثلاث خيارات: شبكة عصبية بسيطة (MLP)، نموذج أعمق يمزج طبقات أمامية وطبقات ذاكرة (FNN/LSTM)، وتصميمهم الفدرالي مع TinyGAN. بينما حصل نموذج FNN/LSTM الأثقل على دقة عالية جداً في مهمة ثنائية بسيطة (خبيث مقابل سليم)، واجه صعوبة عندما طُلب منه التمييز بين أنواع متعددة من البرمجيات الخبيثة واحتاج إلى وقت وموارد أكثر. عملت MLP البسيطة بسهولة على الأجهزة الصغيرة لكنها فشلت في التعميم عبر البيانات المختلفة التي رآها كل جهاز. بالمقابل، تلاقى نظام TinyGAN الفدرالي بسرعة—خلال حوالي 20 جولة تدريب—وفرَ د قياس دقة (Precision) بنسبة 99.30%، واسترجاعاً (Recall) مثالياً بنسبة 100%، ودرجة F1 كلية تقارب 99.5%، وكل ذلك مع إبقاء حجم النموذج واستهلاك الذاكرة منخفضين بما يكفي لأجهزة إنترنت الأشياء الحقيقية.

حماية خاصة ومرنة لإنترنت الأجهزة الطبية

بعيداً عن الدقة الخام، فحص المؤلفون سلوك نظامهم تحت الضغوط. أظهروا أنه حتى لو تم اختراق جهاز واحد في الشبكة الصغيرة ووسم البيانات عمداً بشكل خاطئ، أو إذا كان قناة الاتصال صاخبة، فإن أداء النموذج العالمي يتدهور قليلاً فقط ويستمر في التحسن مع الوقت. أكدت تحليلات البيانات الاصطناعية أن TinyGAN ينتج أمثلة برمجيات خبيثة متنوعة وواقعية بدلاً من مجرد نسخ مجموعة التدريب، مما يساعد النموذج على تجنب الإفراط في التكيّف والتعامل بشكل أفضل مع الهجمات غير المألوفة. إجمالاً، تستنتج الدراسة أن الجمع بين التعلّم الفدرالي ومولّد بيانات اصطناعية خفيف الوزن يقدم وسيلة عملية تحافظ على الخصوصية لتقوية أجهزة الطِبّ وإنترنت الأشياء الأخرى ضد البرمجيات الخبيثة المتطوّرة، دون مطلب عتاد ثقيل أو تعريض معلومات المرضى الحساسة.

الاستشهاد: S, D., Shankar, M.G., Daniel, E. et al. Enhancing security in IoMT using federated TinyGAN for lightweight and accurate malware detection. Sci Rep 16, 7116 (2026). https://doi.org/10.1038/s41598-026-37830-2

الكلمات المفتاحية: أمن إنترنت الأشياء, الأجهزة الطبية, كشف البرمجيات الخبيثة, التعلّم الفدرالي, البيانات الاصطناعية