Clear Sky Science · ar

تطبيقات إنترنت الأشياء الذكية للكشف عن هجمات متعددة باستخدام نهج Cluster F1MI

لماذا تحتاج أجهزتك المتصلة إلى حماية أذكى

من أجراس الأبواب الذكية والكاميرات إلى أجهزة الاستشعار الطبية وآلات المصانع، أصبح إنترنت الأشياء (IoT) يدير الكثير من جوانب الحياة اليومية بهدوء. ومع ذلك، غالبًا ما تكون هذه الأجهزة المتصلة محمية بشكل ضعيف وهدفًا سهلاً للقراصنة الذين يمكنهم التجسس علينا أو تعطيل الخدمات أو سرقة البيانات. تعرض هذه الورقة نظام دفاع آلي ومنخفض التكلفة يراقب حركة الشبكة، ويكتشف أنواعًا متعددة من الهجمات في الوقت الحقيقي، وينبه قبل وقوع أضرار جسيمة.

مراقبة رقمية مجتمعية للأجهزة الذكية

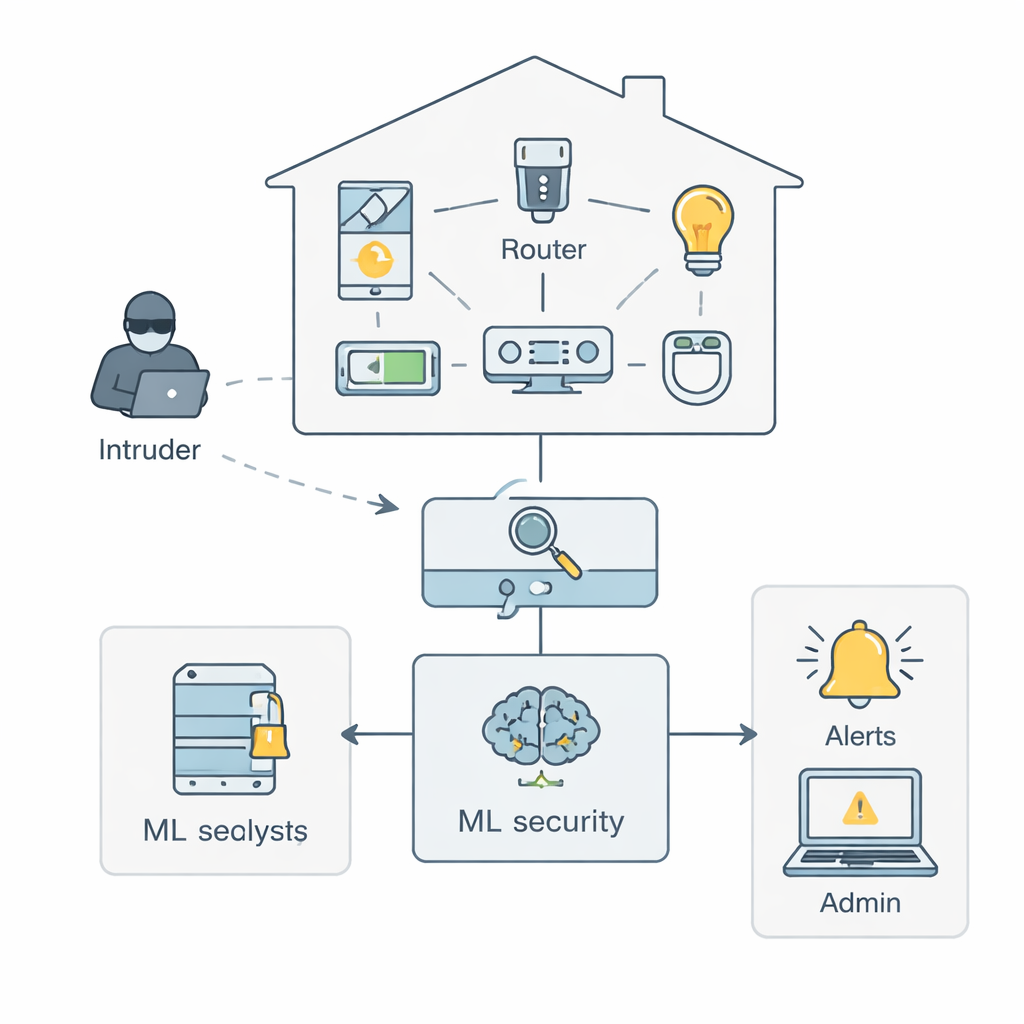

تخيل منزلك أو مكان عملك مليئًا بالأجهزة الذكية التي تتواصل جميعها عبر راوتر مشترك. في السيناريو الذي يصفه المؤلفون، يحاول متسلل أن يتسلل إلى هذه المحادثات، فيفيض الشبكة بحركة ضارة أو يسرق البيانات بهدوء. أولًا، تلتقط أداة مراقبة كل الحزم المارة عبر الراوتر وتحولها إلى مجموعة بيانات منظمة. ثم يدرس وحدة أمنية معتمدة على التعلم الآلي هذه البيانات لتمييز السلوك الطبيعي عن الأنماط المشبوهة، وعندما تكتشف مشكلة تنبه المسؤولين ويمكن أن تفعّل إنذارات. يعمل هذا الإعداد كنوع من «مراقبة الحي» لأجهزتك، ممسحًا مستمرًا لأي سلوك غير طبيعي دون الحاجة إلى أن يحدق بشر الشاشات طوال اليوم.

تعليم الآلات للتركيز على علامات التحذير الصحيحة

بيانات الشبكة الخام فوضوية: تحتوي على ملايين السجلات وعشرات القياسات التقنية لكل اتصال، والعديد منها متكرر أو غير مفيد. يقترح المؤلفون إطار عمل ذكي ومؤمن لإنترنت الأشياء (SSIF) ينظف هذه البيانات ويوحّدها أولًا، ثم يوازنها بحيث لا تطغى الهجمات النادرة لكنها خطيرة على حركة المرور اليومية. ثم يأتي جوهر طريقتهم: مخطط هندسة ميزات يُدعى Cluster F1–MI. ببساطة، يتعلم النظام أي القياسات تحمل أدق الأدلة حول الهجمات — مثل مدة الاتصال، وعدد الحزم المرسلة في اتجاه واحد، أو مدى انتظام التوقيت بين الحزم. يقوم بترتيب هذه القياسات بحسب مدى مساعدتها في فصل الهجمات عن الحركة الطبيعية، ويزيل ما لا تضيفه قيمة، ويجمّع المتشابه منها في مجموعات حتى يحتفظ بممثل واحد فقط من كل مجموعة.

تحويل أنماط الحركة إلى تسميات هجوم

بمجرد أن يكثف الإطار البيانات إلى مجموعة مدمجة من الإشارات القوية، يدرب طيفًا من نماذج التعلم الآلي للتعرّف على التهديدات المختلفة. تُدرّب النماذج باستخدام مجموعة بيانات BoT‑IoT، وهي مجموعة كبيرة وواقعية من حركة مرور تحاكي أجهزة إنترنت الأشياء وتضم نشاطًا عاديًا والعديد من الهجمات. تنتمي هذه الهجمات إلى ثلاث عائلات عامة: جمع المعلومات الاستخباراتية (مثل فحص الشبكات وتحديد أنواع الأجهزة)، وتعطيل الخدمة (بما في ذلك فيضانات من الحركة الوهمية التي تغمر جهازًا)، وتسريب البيانات (سرقة كلمات المرور أو ضغطات المفاتيح أو معلومات حساسة أخرى). يختبر المؤلفون عدة خوارزميات شائعة — آلات الدعم الناقل، والغابات العشوائية، وأساليب التعزيز التدرجي، وXGBoost، والشبكات العصبية — مستخدمين تحقق تقاطعي صارم وضبط معلمات لتجنّب نتائج مفرطة التفاؤل.

ما مدى فعالية الإطار في الواقع؟

يثبت مجموعة الميزات المكررة والنماذج المضبوطة فعالية عالية. عبر 11 نوعًا مختلفًا من الهجمات، يصل أفضل نموذج أداء، الغابة العشوائية، إلى دقة تزيد عن 97%، مع مقاييس دقة، واسترجاع، وF1 قوية مماثلة. عمليًا، يعني هذا أن النظام لا يلتقط معظم الهجمات فحسب، بل يحافظ أيضًا على إنذارات كاذبة منخفضة. حتى للتهديدات الدقيقة مثل سرقة بيانات الاعتماد أو تسريبات البيانات، التي تظهر أقل كثيرًا في البيانات، يحافظ الإطار على درجات كشف عالية. بالمقارنة مع نهجات كشف التسلل السابقة التي استخدمت إما ميزات قليلة جدًا أو كثيرة جدًا، يحقق SSIF توازنًا: يقلل عدد القياسات التي تحتاجها النماذج مع تحسين جودة الكشف وإبقاء تكاليف الحوسبة منخفضة بما يكفي لبيئات إنترنت الأشياء محدودة الموارد.

من إطار مختبري إلى درع يومي

بالنسبة لغير المتخصصين، الخلاصة هي أنه من الممكن بناء طبقة أمنية آلية تعمل دائمًا تحمي أساطيل كبيرة من الأجهزة الذكية دون الحاجة إلى أجهزة مكلفة أو إشراف بشري مستمر. عبر السماح للخوارزميات بتعلّم أي الأنماط في حركة الأجهزة هي المهمة حقًا، ومن خلال المراقبة المستمرة لثلاثة أنواع رئيسية من السلوك الخبيث — الاستطلاع، والتعطيل، وسرقة البيانات — يمكن لإطار Smart Secured IoT Framework تقديم تنبيهات مبكرة عبر البريد الإلكتروني والإنذارات كلما رُصد نشاط غير طبيعي. بينما سيشمل العمل المستقبلي مجموعات بيانات واقعية أغنى وأكثر تنوعًا، تُظهر هذه الدراسة مسارًا واضحًا لتحويل المنازل والمستشفيات والصناعات الذكية الضعيفة اليوم إلى أنظمة متصلة أكثر مرونة بكثير.

الاستشهاد: Nagavel, V., Bhuvaneswari, P.T.V. & Ramesh, P. Smart IoT applications of multi attack detection using cluster F1MI approach. Sci Rep 16, 6251 (2026). https://doi.org/10.1038/s41598-026-37695-5

الكلمات المفتاحية: أمن إنترنت الأشياء, كشف الشذوذ, التعلم الآلي, هجمات الشبكات, كشف التسلل