Clear Sky Science · ar

إطار عمل للأمن السيبراني مدفوع بالذكاء الاصطناعي التوليدي لتطوير برمجيات الشركات الصغيرة والمتوسطة: نهج الشبكة العصبية الاصطناعية–نمذجة هيكلية تفسيرية

لماذا يجب على الشركات الصغيرة الاهتمام بدروع رقمية أذكى

بالنسبة للعديد من الشركات الصغيرة والمتوسطة، أصبحت البرمجيات الآن العمود الفقري للعمل اليومي—وكذلك المجرمون الإلكترونيون الذين يرون في هذه الشركات أهدافًا سهلة. تستكشف هذه الورقة كيف يمكن لأشكال جديدة من الذكاء الاصطناعي، تُسمى الذكاء الاصطناعي التوليدي، أن تساعد الشركات الأصغر في حماية برمجياتها من الاحتيال وبرمجيات الفدية والاقتحامات الرقمية الأخرى دون الحاجة إلى ميزانية ضخمة أو فريق أمني كبير.

الخطر المتزايد على الأعمال اليومية

تعاني الشركات الصغيرة والمتوسطة بشدة من الهجمات الإلكترونية لأنها غالبًا ما تفتقر إلى موظفين متخصصين، وأدوات متقدمة، وإجراءات أمنية رسمية. ومع انتقال المزيد من العمل إلى الإنترنت، يستخدم المجرمون حيلًا أكثر ذكاءً مثل رسائل التصيّد الآلية، والفيديوهات المزيّفة التي تحاكي أشخاصًا حقيقيين، والبرمجيات الخبيثة التي تغير سلوكها باستمرار. تدافع الأساليب التقليدية التي تعتمد على قواعد ثابتة أو أنماط هجوم معروفة بصعوبة مواكبة هذا المشهد سريع التغير. وعندما تنجح هذه الهجمات، يمكن أن توقف العمليات، وتسرب بيانات العملاء، وتلحق ضررًا بالثقة المكتسبة—مخاطر قد تكون وجودية لشركة صغيرة.

استخدام آلات التعلم لاكتشاف المشكلات مبكرًا

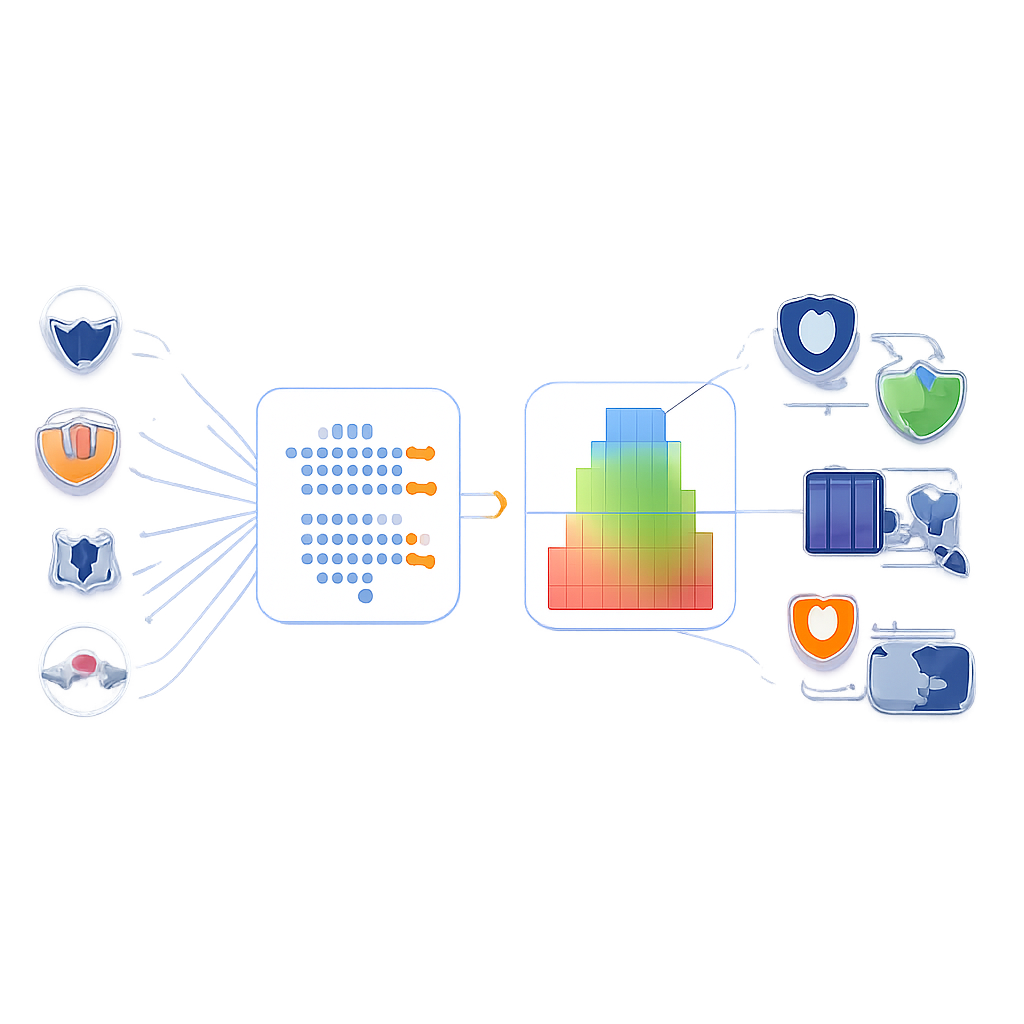

يقترح المؤلفون إطار عمل يجمع بين فكرتين تكميليتين في الذكاء الاصطناعي لمعالجة هذه المشكلة. أولًا، تتعلم شبكة عصبية اصطناعية (ANN) أنماطًا من بيانات سابقة—مثل السجلات، ومسح الشفرات، وسجلات الحوادث—لتتنبأ بالتهديدات السيبرانية الأكثر احتمالًا للظهور في مشروع برمجي معين. ثانيًا، يمكن لنماذج الذكاء الاصطناعي التوليدي، بما في ذلك الشبكات التنافسية التوليدية، أن تخلق أمثلة واقعية للهجمات، مثل رسائل تصيّد اصطناعية أو حركة مرور برمجيات خبيثة مزيفة. تتيح هذه الأمثلة الاصطناعية تدريب الشبكة العصبية وأدوات الكشف الأخرى حتى عندما تمتلك الشركة بيانات حقيقية محدودة، وهو وضع شائع لدى المنظمات الصغيرة.

رسم خريطة لكيفية تأثير المخاطر المختلفة على بعضها

بالإضافة إلى التنبؤ، يستخدم الإطار طريقة تُدعى النمذجة الهيكلية التفسيرية (ISM) لتنظيم التهديدات والدفاعات في تسلسل هرمي واضح. يجمع مدخلات الخبراء، وبيانات استبيان من 85 ممارسًا، ومراجعة أدبية واسعة لتحديد عشرة تهديدات رئيسية متعلقة بالذكاء الاصطناعي تواجه مطوري البرمجيات الصغار، بما في ذلك التصيّد الآلي، وبرمجيات الفدية، وتسميم بيانات نماذج الذكاء الاصطناعي، وهجمات سلسلة التوريد، واستغلالات صفرية اليوم من تصميم الذكاء الاصطناعي. ثم يرتب ISM هذه التهديدات في مستويات، موضحًا أيها يثير أو يضخّم غيره. على سبيل المثال، يمكن أن يؤدي اكتشاف الثغرات الآلي إلى برمجيات الفدية أو استغلالات من توليد الذكاء الاصطناعي، بينما يمكن أن تفتح نقاط الضعف في سلسلة التوريد أبوابًا لأنواع عدة من الهجمات مرة واحدة. تساعد هذه الخريطة متعددة الطبقات المدراء على رؤية المشكلات الجذرية التي يجب إصلاحها أولاً.

تحويل التحليل إلى خطوات دفاعية عملية

النموذج الهجين ANN–ISM ليس مجرد تمرين نظري؛ بل يتحول إلى خارطة طريق من أربعة مستويات يمكن للشركات استخدامها لتقييم مدى تقدمها في حماية برمجياتها. على المستوى الأساسي، تبدأ الشركات بتحسين الحماية ضد التهديدات الشائعة مثل التصيّد. تعالج المستويات الأعلى مخاطر أكثر تقدمًا مثل التزييف العميق، والبرمجيات الخبيثة المدعومة بالذكاء الاصطناعي، وتسميم بيانات أنظمة التعلّم الآلي. لكل فئة تهديد، يسرد المؤلفون ممارسات مدعومة بالذكاء الاصطناعي ملموسة، مثل مراجعة الشفرة الآلية، والاختبار الاختراقي بمساعدة الذكاء الاصطناعي، وكشف الشذوذ في حركة الشبكة، ومحاكاة تدريبية مولّدة بالذكاء الاصطناعي للموظفين. تُظهر دراسة حالة مع بائع برمجيات يركز على الذكاء الاصطناعي أن العديد من هذه الممارسات يمكن أن تبلغ مرحلة نضج بالفعل، لا سيما بالنسبة للتصيّد، وبرمجيات الفدية، ومخاطر سلسلة التوريد، بينما لا تزال الدفاعات ضد الاستغلالات صفرية اليوم وتقنيات التملص قيد التطوير.

ماذا يعني هذا لمستقبل البرمجيات الآمنة

بعبارات بسيطة، تصل الدراسة إلى أن الذكاء الاصطناعي التوليدي يمكن أن يمنح الشركات الأصغر وصولًا إلى قدرات أمنية كانت يومًا حكراً على المؤسسات الكبرى. من خلال تعليم الآلات توقع الهجمات وتنظيم شبكة المخاطر المرتبطة، يقدم الإطار المقترح وسيلة قابلة للتوسع وذات تكلفة منخفضة نسبيًا لتعزيز أمان البرمجيات طوال دورة حياتها. يجادل المؤلفون بأنه إذا تم تبني مثل هذه المناهج وتطويرها، فقد تساعد العديد من الشركات الصغيرة والمتوسطة على البقاء متصلة بالإنترنت، وحماية عملائها، ومواكبة المهاجمين الذين يستخدمون الذكاء الاصطناعي بشكل متزايد.

الاستشهاد: Awan, M., Alam, A., Khan, R.A. et al. A generative AI-driven cybersecurity framework for small and medium enterprises software development: an ANN-ISM approach. Sci Rep 16, 9813 (2026). https://doi.org/10.1038/s41598-026-37614-8

الكلمات المفتاحية: أمن سيبراني للشركات الصغيرة والمتوسطة, الذكاء الاصطناعي التوليدي, أمن البرمجيات, الشبكات العصبية, البرمجيات الخبيثة وفخ التصيّد