Clear Sky Science · ar

توسيع المفتاح الهجين الكمّي‑الفوضوي يعزز معدلات توزيع المفاتيح الكمومية باستخدام نظام لورنتز

لماذا تعني السرعة الأعلى في الأمن الكمّي شيئاً مهماً

مع انتقال المزيد من جوانب حياتنا إلى الفضاء الإلكتروني — من المصرفية والطب عن بُعد إلى الألعاب السحابية والمنازل الذكية — أصبح الحفاظ على أمان البيانات أكثر أهمية وصعوبة في الوقت نفسه. يُعد توزيع المفاتيح الكمومية (QKD) أحد أكثر الطرق واعدة لتأمين الاتصالات حتى ضد الحواسيب الكمومية المستقبلية، لكن أنظمة QKD الحالية غالباً ما تولّد مفاتيح سرية ببطء شديد بالنسبة لمهام النطاق الترددي العالي مثل بث الفيديو أو لشبكات كبيرة من أجهزة إنترنت الأشياء الصغيرة. تستكشف هذه الورقة طريقة لزيادة سرعة قابلية استخدام QKD برمجياً، دون تغيير الأجهزة، عبر إقرانه بنظام فوضوي مشهور يعرف باسم جاذب لورنتز.

من فوتونات هشة إلى مفاتيح عملية

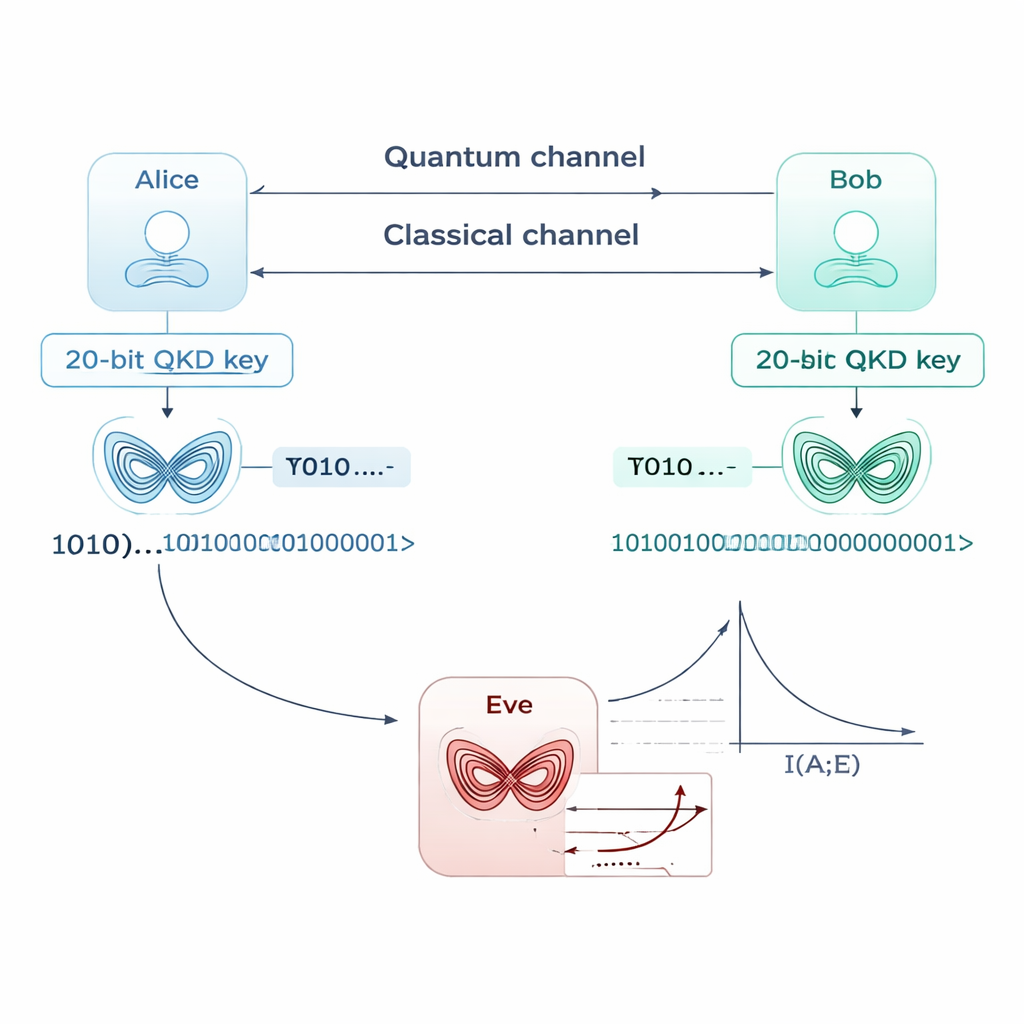

تمكّن QKD مستخدمين اثنين، يُسَمَّيان تقليدياً أليس وبوب، من تبادل مفتاح سري عن طريق إرسال جسيمات كمومية مثل الفوتونات المفردة. تضمن قوانين الفيزياء الكمومية أن أي متنصت، إيف، سيُحدث اضطراباً في الجسيمات بشكل يمكن اكتشافه. من الناحية المبدئية، يقدم هذا أماناً معلوماتياً أقوى من أي شيء قائم على الرياضيات وحدها. عملياً، ومع ذلك، تواجه تطبيقات QKD في العالم الحقيقي خسائر في الألياف البصرية، ومكاشفات غير مثالية، ومعالجة لاحقة مكثفة. نتيجة لذلك، تدير العديد من الأنظمة بضعة بتات آمنة في الثانية على مسافات طويلة — أقل بكثير مما يلزم لتشفير روابط بيانات عالية السرعة أو أسراب من أجهزة الحافة في الزمن الحقيقي.

تحويل بذرة صغيرة إلى مفتاح طويل

يقترح المؤلفون مخططاً هجيناً: أولاً يشغّلان بروتوكول QKD قياسي (مثل BB84 أو E91) للحصول على بذرة رقمية قصيرة لكنها سرية حقاً، مثلاً بطول 20 بت فقط. بدلاً من استخدام تلك البذرة مباشرة كمفتاح نهائي، يزوّد أليس وبوب بها نموذجاً برمجياً لنظام لورنتز، مجموعة معادلات اشتهرت بإنتاج نمط «الفراشة» في نظرية الفوضى. تحدد البذرة الحالة الابتدائية لهذا النظام بدقة عددية عالية جداً. أثناء محاكاة معادلات لورنتز خطوة بخطوة، تُؤخذ عينات من حركتها الفوضوية وتُحوَّل إلى تيار طويل من البتات باستخدام قواعد كميّة بسيطة تُطابق نطاقات متغيرات النظام إلى 0 و1. في المحاكاة، تتوسع بذرة بطول 20 بت إلى أكثر من 20,000 بت خلال غضون بضعة ميلي ثانية، مضاعفة معدل المفتاح الظاهر بمئات المرّات.

الفوضى كدرع ضد المتنصتين

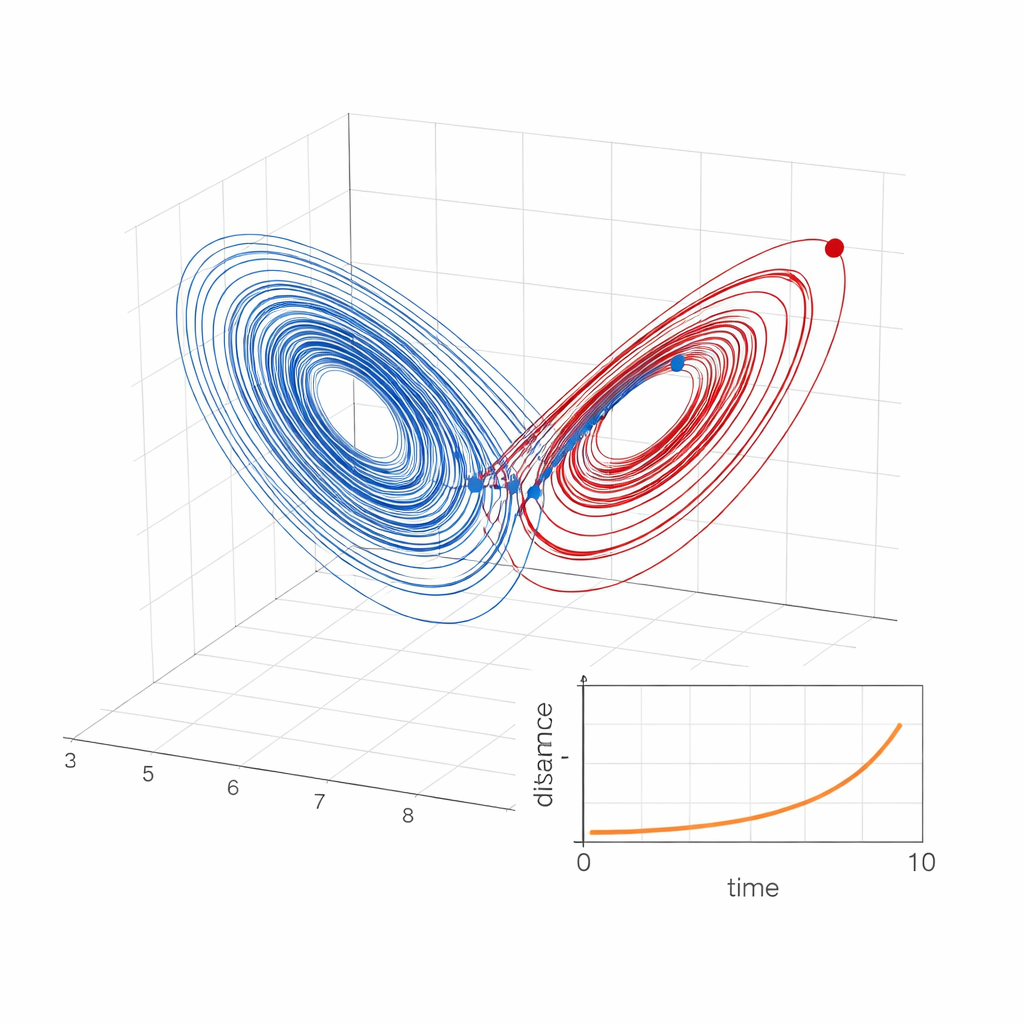

تتمتع النظم الفوضوية بخاصية غير اعتيادية: مساران يبدآن من نقاط متقاربة للغاية — لكن ليس متطابقة — ينفصلان بسرعة أسية مع مرور الزمن. يُكمَّن هذا بواسطة أسّ الليابونوف، الذي يقيس مدى سرعة تضخّم الأخطاء الصغيرة. في نظام لورنتز، حتى الفرق الصغير جداً كجزء من عشرة مليارات في نقطة البداية يؤدي قريباً إلى مسارات مختلفة تماماً. في المخطط المقترح، تشارك أليس وبوب نفس البذرة بالضبط، لذا تظل محاكياتهما متزامنة تماماً وتولّد تيارات بت متطابقة. أما إيف، فتحتاج إلى تخمين البذرة أو إعادة بناء الحالة الابتدائية من ملاحظات محدودة ومكمَّة بخشونة. أي عدم تطابق، مهما كان صغيراً، يجعل مسارها المحاكى ينحرف بسرعة. تدعم الورقة هذا الادعاء بالتحليل الرياضي: بموجب افتراضات معقولة حول الخلط الفوضوي، تتضاءل المعلومات المتبادلة بين بتات إيف وبتات أليس بشكل أسي مع الزمن، ما يعني أن معرفة إيف تصبح سريعاً لا أفضل من التخمين العشوائي.

اختبارات العشوائية وكسب السرعة

لكي يكون المفتاح الموسّع مفيداً في التشفير، يجب ألا يكون متنبئاً للمهاجمين فحسب، بل يجب أن يجتاز أيضاً اختبارات إحصائية صارمة. يولّد المؤلفون عينات من تيار البت الفوضوي بطول مليون بت ويحلّلونها باستخدام حزمة اختبارات العشوائية NIST الشائعة. تُظهر السلاسل دوماً إنتروبيا شانون قريبة من الحد الأقصى (حوالي 0.99 بت من عدم اليقين لكل بت) وتنجح في اختبارات التكرار والتردد والبنية المتقدمة بمعدلات عالية، مما يدل على عدم وجود أنماط واضحة. يقارنون بعد ذلك معدلات المفتاح الفعّالة مع وبدون الطبقة الفوضوية، مستخدمين نماذج قياسية لأداء QKD عبر الألياف البصرية. وبما أن التوسيع الفوضوي يحدث محلياً بعد التبادل الكمومي، فإنه يتجنّب خسائر الإرسال. تشير المحاكاة إلى كسب يزيد عن رتبتين من الحجم في معدل المفتاح القابل للاستخدام عبر نطاق واسع من المسافات، دون المساس بالأجهزة الكمومية.

ماذا يعني هذا — وماذا لا يعني

للقارئ العام، الرسالة الأساسية أن الفوضى يمكن أن تعمل كـ"مُضخِّم" برمجي للأسرار المولّدة كمومياً، ممتدةً بذرة صغيرة لكنها آمنة إلى مفتاح أطول بسرعة كافية لتطبيقات متطلبة مثل الفيديو المشفّر أو التحكم الفوري في إنترنت الأشياء. ومع ذلك، ينوّه المؤلفون إلى نقطة دقيقة: لأن معادلات لورنتز حتمية تماماً، فهي لا تستطيع خلق عشوائية جوهرية جديدة. بمصطلحات المعلومات النظرية الصارمة، لا يزال الأمن النهائي محدوداً بإنتروبيا بذرة QKD الأصلية. تضيف الطبقة الفوضوية بدلاً من ذلك حاجزاً حسابياً قوياً، يجعل من الصعب للغاية عملياً على المهاجم إعادة بناء البذرة أو البقاء متزامناً، حتى مع هجمات متقدمة مثل تعلم الآلة أو تحديد نماذج النظام. بصفته امتداداً برمجياً قابلًا للتركيب يعمل مع بروتوكولات QKD القائمة، يقدم هذا النهج الهجين الكمّي‑الفوضوي مساراً واعداً لتقريب ضمانات التشفير الكمومي القوية من احتياجات الاتصالات اليومية عالية السرعة.

الاستشهاد: Danvirutai, P., Wongthanavasu, S., Hoang, TM. et al. Hybrid quantum–chaotic key expansion enhances QKD rates using the Lorenz system. Sci Rep 16, 7327 (2026). https://doi.org/10.1038/s41598-026-37470-6

الكلمات المفتاحية: توزيع المفاتيح الكمومية, التشفير القائم على الفوضى, جاذب لورنتز, الاتصال الآمن, توسيع المفتاح