Clear Sky Science · ar

إطار عمل للأمن السيبراني مدعوم بالذكاء الاصطناعي لبُنى الجيل الخامس اللاسلكية المستقبلية

لماذا يُهم تأمين الجيل الخامس في الحياة اليومية

تعد شبكات الجيل الخامس (5G) بتنزيلات فائقة السرعة، ومكالمات فيديو أكثر سلاسة، ومدنًا ذكية، وجراحات عن بُعد، وسيارات ذاتية القيادة. لكن نفس الميزات التي تجعل الجيل الخامس قويًا — ربط أعداد هائلة من الأجهزة، ودفع قدرة الحوسبة نحو حافة الشبكة، وتقسيم شبكة مادية واحدة إلى عدة شبكات افتراضية — تفتح أيضًا أبوابًا جديدة للهجمات السيبرانية. تستكشف هذه الورقة كيفية حماية هذه الشبكات المستقبلية حتى تظل الخدمات التي يعتمد عليها الناس يوميًا آمنة وموثوقة ومُتاحة.

قوّة جديدة ونقاط ضعف جديدة

ركزت شبكات المحمول السابقة في المقام الأول على إنترنت أسرع ومكالمات أوضح. بالمقابل، صُمم الجيل الخامس كبنية رقمية مرنة لكل شيء من مجسات المنازل إلى الروبوتات الصناعية. يستخدم تقنيات مثل تقسيم الشبكة (شبكات افتراضية متعددة على نفس العتاد)، والحوسبة على الحافة (معالجة البيانات قرب مكان إنشائها)، والنشر الكثيف لمحطات قاعدية صغيرة. تُعزّز هذه التقدّمات السرعة والاستجابة بشكل كبير، لكنها أيضًا تضاعف نقاط الدخول التي يمكن للمهاجمين استغلالها. الأجهزة الرخيصة غير الآمنة، وواجهات البرامج المكشوفة، والروابط المعقّدة بين الأجهزة وأبراج الراديو وخوادم الحافة ومراكز البيانات الأساسية تخلق معًا سطح هجوم أكبر بكثير مما كان عليه في شبكات 4G.

كيف يمكن للمهاجمين استغلال الجيل الخامس

يستعرض المؤلفون مشهد تهديد واسعًا يمتد عبر العوالم المادية والرقمية على حد سواء. يمكن تخريب أو العبث بالمعدات المادية مثل الهوائيات وصناديق الطرق. يمكن تعطيل أو انتحال الروابط الراديوية بحيث تتصل الهواتف والحساسات بمحطات قاعدة مزيفة. داخل الشبكة، يعني الاعتماد الكبير على البرمجيات والافتراضية أن برنامج تحكّم واحد مخترق قد يعيد توجيه الحركة، أو يتجسس على المستخدمين، أو يعرقل الخدمات. قد تتسرب شرائح الشبكة المخصصة لأغراض مختلفة — مثل بث الترفيه والجراحات عن بُعد — إلى بعضها البعض إذا فشلت العزلة. يمكن اختطاف مليارات أجهزة إنترنت الأشياء الرخيصة ضعيفة الحماية لتحويلها إلى شبكات بوت نت تغمر الشبكة بحركة خبيثة. بالإضافة إلى ذلك، قد تتسلل مجموعات مدعومة من دول ذات موارد كبيرة بهدوء إلى بنية الجيل الخامس التحتية، منتظرة اللحظة المناسبة لسرقة بيانات أو التسبب بانقطاعات واسعة النطاق.

دفاعات أذكى عبر الطبقات والتعلّم

ردًا على ذلك، تقترح الورقة إطار أمني متعدد الطبقات يتعامل مع الجيل الخامس كمكدس من المناطق المترابطة بدلًا من محيط واحد يجب حراسته. في القاعدة، يجب أن يثبت كل جهاز أنه جدير بالثقة قبل أن يتصل، باستخدام فحوصات عتاد آمن، وبرمجيات مُوثّقة، و"درجة ثقة" ديناميكية تُحدَّث مع مراقبة سلوكه عبر الزمن. في الوسط، تحصل كل شريحة شبكة على قواعد أمنية مخصصة وعزل صارم عن الشرائح الأخرى، مما يحد من مدى تحرك المقتحم داخل الشبكة. هناك طبقة تحكم خاصة تراقب كيفية تواصل وظائف الشبكة الافتراضية مع بعضها؛ أي اتصال غير متوقع بين مكونات البرمجيات يُعلَّم ويمكن إيقافه تلقائيًا. في القمة، يفحص ذكاء اصطناعي متقدّم أنماط الحركة في الوقت الحقيقي بحثًا عن إشارات دقيقة للهجمات قد تغفلها الأدوات القديمة.

ذكاء اصطناعي يراقب من الحافة

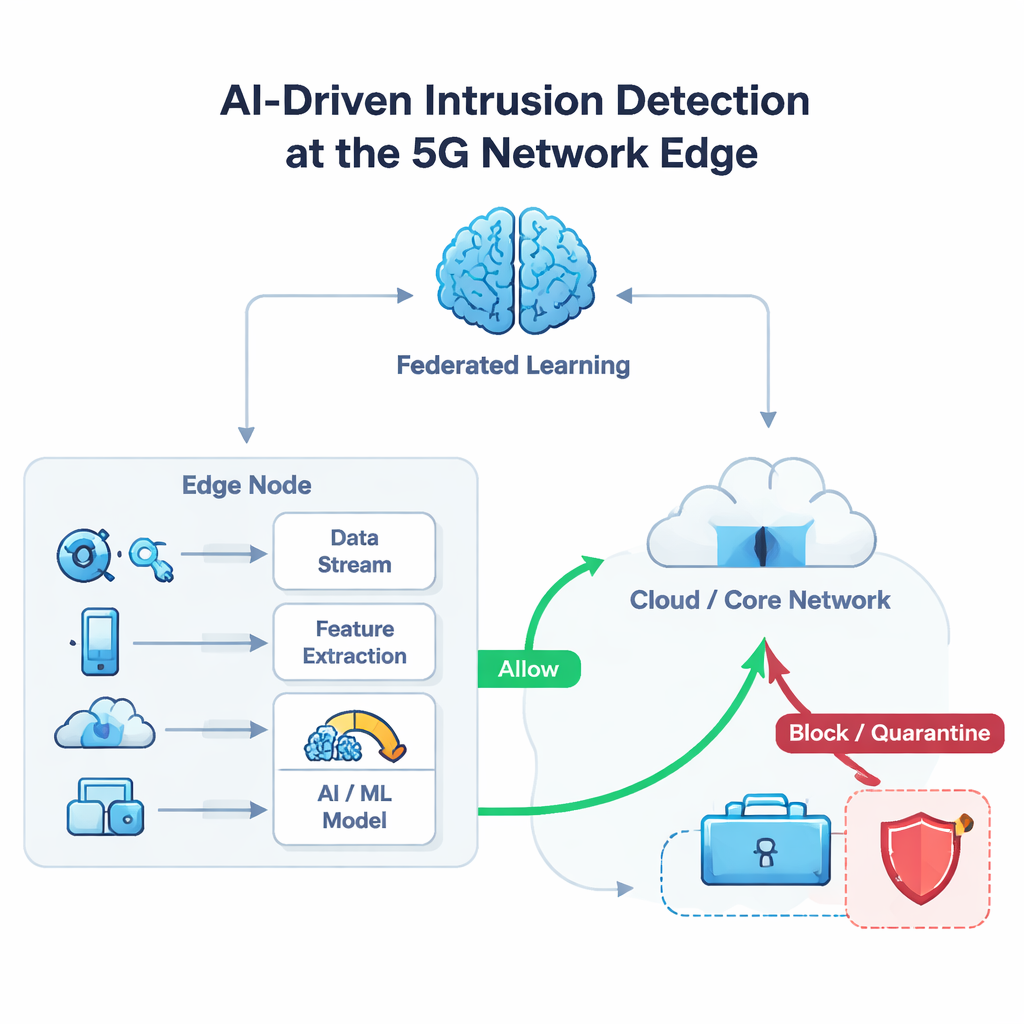

فكرة رئيسية في الإطار هي دفع الذكاء نحو حافة الشبكة حيث تُولَّد البيانات أولًا. تُشغّل خوادم الحافة نماذج تعلم آلي تفحص تدفقات الحزم من الأجهزة القريبة وتُقيّم لكل تدفق احتمال كونه خبيثًا. إذا بدا الخطر مرتفعًا، يمكن لعقدة الحافة حظر ذلك الجهاز فورًا، أو عزل حركته، أو إعادة توجيهها، مما يوقف العديد من الهجمات قبل أن تصل إلى قلب الشبكة. لتدريب هذه النماذج دون نسخ معلومات حساسة إلى قاعدة بيانات مركزية، يستخدم النظام التعلم الفيدرالي: تتعلم عقد الحافة من بيانات محلية، ثم تشارك تحديثات نموذج مجردة فقط، لا سجلات خام. في اختبارات باستخدام بيئة محاكاة للجيل الخامس تضم ما يصل إلى مليون جهاز محاكاة ومزيج من الحركة الطبيعية والضارة، اكتشف هذا النهج التهديدات بدقة نحو 97.6% مع إبقاء التأخيرات منخفضة تصل إلى 6.5 مللي ثانية حتى أثناء هجوم نشط.

ما يعنيه هذا لمستقبل الاتصال

لغير المتخصصين، الرسالة الأساسية هي أن الحفاظ على أمان الجيل الخامس لن يعتمد على درع سحري واحد، بل على طبقات منسقة كثيرة تقيس الثقة باستمرار، وتراقب السلوك غير المألوف، وتتفاعل تلقائيًا في أجزاء من الثانية. تُظهر الدراسة أن مزج أفكار الأمان التقليدية مع الذكاء الاصطناعي وتصميم الشبكات بعناية يمكن أن يجعل أنظمة الاتصالات اللاسلكية المستقبلية سريعة ومرنة في الوقت نفسه، حتى عندما تخدم ملايين الأجهزة دفعةً واحدة. يجادل المؤلفون بأن مثل هذه الدفاعات الاستباقية المعززة بالذكاء الاصطناعي ستكون ضرورية ليس فقط لنشرات الجيل الخامس الحالية ولكن أيضًا لشبكات الجيل السادس المستقبلية، التي قد تحتاج لحماية تطبيقات أكثر تطلبًا مثل الاجتماعات الهولوغرافية والتحكّم الآني في الآلات عبر العالم.

الاستشهاد: Alam, A., Umer, A., Ullah, I. et al. AI-enabled cybersecurity framework for future 5G wireless infrastructures. Sci Rep 16, 7055 (2026). https://doi.org/10.1038/s41598-026-37444-8

الكلمات المفتاحية: أمن الجيل الخامس, كشف التهديدات المدفوع بالذكاء الاصطناعي, أمن تقسيم الشبكة, أمن الحوسبة على الحافة, أمن إنترنت الأشياء