Clear Sky Science · ar

كشف التسلل موفِّر الطاقة بنموذج هجين وواعٍ بالبروتوكول يجمع المحول والشبكات النابِضة

لماذا تهمّ دفاعات سيبرانية أذكى وأخف وزناً

مع امتلاء منازلنا ومكاتبنا ومدننا بأجهزة متصلة، أصبحت الشبكات التي تربطها أمراً لا غنى عنه ومعرضة للخطر في الوقت نفسه. تراقب أنظمة كشف التسلل هذا المرور الرقمي بحثاً عن علامات الهجوم، لكن العديد من الأدوات الحديثة إما تستهلك طاقة أكبر من أن تتناسب مع الأجهزة الصغيرة أو تفشل في التقاط التسللات النادرة والرقيقة التي تسبب أكبر الأضرار. تقدم هذه الورقة نوعاً جديداً من كاشفات التسلل يستعير أفكاراً من نماذج اللغة والحوسبة المستوحاة من الدماغ لرصد التهديدات بدقة أعلى مع استهلاك طاقة أقل، ما يجعله أكثر ملاءمة لجيل الأجهزة المتصلة دائماً والمحدودة الموارد.

دفاعات اليوم تصطدم بجدار

اعتمد كشف التسلل التقليدي في البداية على توقيعات ثابتة، مثل البحث عن بصمات معروفة للبرامج الضارة. يتفكك هذا النهج عندما يغير المهاجمون تكتيكاتهم أو يخترعون حيلاً جديدة. ساهمت تقنيات التعلم الآلي، ومؤخراً التعلم العميق، في تحسين الوضع عبر تعلم الأنماط مباشرة من بيانات الشبكة. ومع ذلك، لا تزال هذه النماذج تعاني في ثلاثة مجالات حاسمة: تتطلب حسابات وطاقات كبيرة؛ غالباً ما تتصرف كصناديق سوداء يصعب تفسيرها؛ وتميل إلى إغفال أنواع الهجمات النادرة ولكن الخطرة المدفونة في حركة مرور عادية طاغية. رفعت نماذج المحول، وهي نفس عائلة الخوارزميات التي تدعم العديد من أدوات اللغة المتقدمة، الدقة عبر التقاط أنماط بعيدة المدى في اتصالات الشبكة. ومع ذلك، فهي ثقيلة حسابياً، ما يجعلها غير مناسبة لمستشعرات منخفضة الطاقة والأجهزة الطرفية في إنترنت الأشياء.

نهج هجين مستوحى من الدماغ

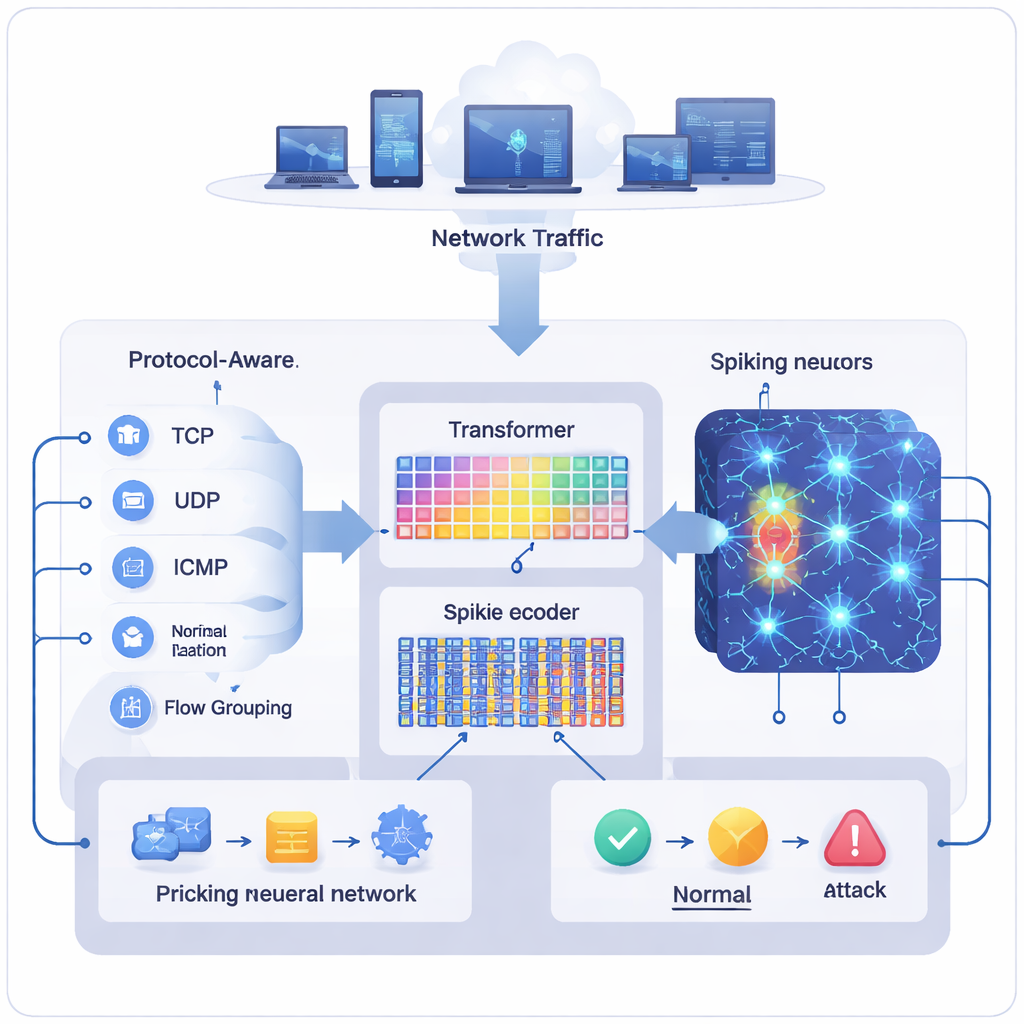

يقترح المؤلفون نموذجاً هجيناً يُسمى الشبكة العصبية النابضة المدعومة بالمحول (TASNN) يجمع محولاً مدمجاً مع شبكة عصبية نابضة، وهو نوع من النماذج التي تعالج المعلومات كنبضات كهربائية قصيرة تشبه إلى حد بعيد عمل الخلايا العصبية البيولوجية. يتخصص جانب المحول في فهم السياق: كيف يرتبط بروتوكول الاتصال والخدمة والنشاط الأخير ببعضها عبر "تدفقات وهمية" قصيرة من الحركة. يتفوق الجانب النابض في الحساب القائم على الأحداث الموفِّر للطاقة، إذ يستيقظ فقط عندما تحدث تغييرات ذات معنى. بينهما، يستخدم النظام معالجة مسبقة متخصصة للتعامل بعدالة مع بروتوكولات الشبكة المختلفة، يعيد بناء أنماط تفاعل قصيرة حتى من بيانات السجلات الجدولية، ويشفّر الميزات إلى سلاسل نبضية متناثرة بحيث تظل معظم الخلايا العصبية هادئة ما لم يظهر شيء مريب.

تعليم النموذج ما يهم فعلاً

كثير من قوة TASNN تنبع من طريقة تحضيرها وتصفيتها للبيانات قبل اتخاذ القرار. بدلاً من تطبيع كل الحركة دفعة واحدة، تضبط المزايا بشكل منفصل لسجلات TCP وUDP وICMP حتى لا يهيمن بروتوكول واحد على عملية التعلم. كما تجمع السجلات المرتبطة في تسلسلات قصيرة تشبه التدفقات، لالتقاط إشارات مثل التحوّلات المفاجئة في عدد البايتات أو انفجارات الأعلام غير العادية التي غالباً ما ترافق عمليات المسح أو محاولات التسلل. تُحوّل هذه المؤشرات المصممة إلى نبضات تطلق فقط عندما تتغير القيم بما يكفي لتكون جديرة بالاهتمام. تبرز آلية الانتباه داخل المحول الحقول الأكثر تأثيراً — مثل المدة، نوع البروتوكول، أو أدوار المنافذ — بينما تستخدم آلية البوابة هذا الانتباه لتقرير مقدار النشاط النابض المسموح به. تقوم مرحلة اختيار الميزات بمقارنة انتباه المحول بعدد النبضات التي تثيرها الميزة، وتُقصي المدخلات التي تضيف تكلفة دون تحسين القرارات.

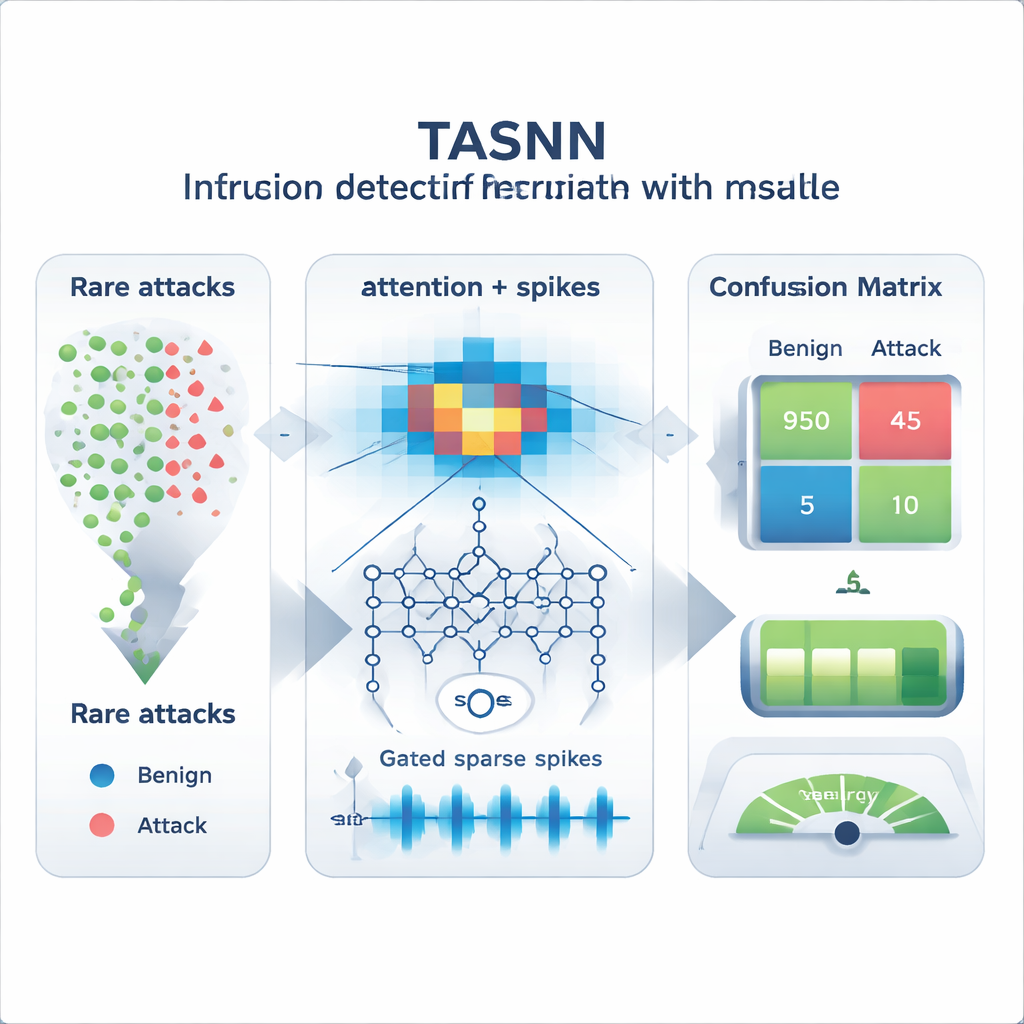

أفضل في رصد النادر وفعل المزيد باستخدام أقل

قيّم الباحثون TASNN على عدة مجموعات بيانات معيارية لكشف التسلل، بما في ذلك NSL‑KDD، وتقسيمه الأصعب KDDTest+21، وأجزاء من CICIDS‑2017. عبر طرق مختلفة لتقسيم البيانات إلى مجموعات تدريب واختبار، حقق النموذج الهجين باستمرار دقة إجمالية أعلى ودرجات متوسطات كلية أفضل مقارنة بالتعلم الآلي التقليدي والشبكات الالتفافية ونماذج المحول فقط. بعبارات بسيطة، بقي جيد التصنيف للحركة الشائعة مع تحسّن ملحوظ في كشف الهجمات النادرة التي كانت الأنظمة السابقة غالباً ما تُسميها طبيعية. في الوقت نفسه، أظهرت محاكاة النشاط النابض أن الخلايا العصبية أطلقت في المتوسط نحو نبض واحد إلى اثنين فقط لكل عينة، وتم الوصول إلى القرارات في غضون بضعة ميلي ثانية فقط. بالمقارنة مع نموذج مشابه غير نابض، تُرجِم هذا إلى انخفاض في استهلاك الطاقة بنحو 22 في المئة، وهو مؤشر واعد للأجهزة التي تعمل بالبطارية أو الأجهزة النيورومورفية.

ماذا يعني هذا لأمن الشبكات اليومي

لغير المتخصصين، الخلاصة أن TASNN يعمل مثل حارس أمن رقمي أكثر ملاحظة واقتصدًا. يولي الاهتمام للتفاصيل الصحيحة لكل نوع من الحركة، يتذكر دفعات قصيرة من السلوك غير المعتاد، ويتفاعل فقط عندما تكون التغييرات مهمة فعلاً، بدل أن يعمل باستمرار بأقصى طاقة. النتيجة هي كاشف تسلل أفضل في التقاط كل من الهجمات الشائعة والنادرة مع الحفاظ على الموارد الحسابية، مما يقرب دفاعات سيبرانية متقدمة من الأجهزة الصغيرة المحدودة الطاقة التي تشكل الآن أساس حياتنا الرقمية.

الاستشهاد: Karthik, M.G., Keerthika, V., Mantena, S.V. et al. Energy-efficient intrusion detection with a protocol-aware transformer–spiking hybrid model. Sci Rep 16, 7095 (2026). https://doi.org/10.1038/s41598-026-37367-4

الكلمات المفتاحية: كشف التسلل, الأمن السيبراني, الشبكات العصبية النابضة, نماذج المحول, ذكاء اصطناعي موفِّر للطاقة