Clear Sky Science · ar

إطار تصنيفي لأمن الذكاء الاصطناعي المقاوم للكم بدون ثقة

لماذا يحتاج تأمين الذكاء الاصطناعي إلى نوع جديد من الأقفال

مع انتشار الذكاء الاصطناعي في المستشفيات والمصانع والمنازل، تصبح النماذج التي تشغّل هذه الأنظمة أهدافًا رئيسية للقراصنة. وفي الوقت نفسه، تهدد حواسيب الكم المستقبلية بكسر العديد من مخططات التشفير التي تحمي بيانات اليوم. تقدم هذه الورقة طريقة جديدة لحماية نماذج الذكاء الاصطناعي مصممة لتحمل هجمات البشر الأذكياء وآلات الكم المستقبلية، مع الاستمرار في العمل على أجهزة صغيرة ورخيصة.

بناء حصن «لا تثق أبدًا» حول الذكاء الاصطناعي

ينطلق المؤلفون من فلسفة أمنية تسمى «عدم الثقة الصفرية». بدلاً من افتراض أن أي شيء داخل شبكة الشركة آمن، تتعامل هذه الفلسفة مع كل محاولة وصول باعتبارها مريبة. في التصميم المقترح، يجب على العملاء الخارجيين المرور عبر وسيط قائم على ESP32 ثم عبر عميل أمني قائم على ESP32 قبل أن يتمكنوا من الوصول إلى نماذج الذكاء الاصطناعي على شبكة محلية محمية. تُفحص كل طلبات الوصول من حيث من يطلب، وما النموذج المرغوب، ومتى يُطلب، ومن أين. الوصول ضيق، محدود بالزمن، ومرتبط بأدوار محددة، لذا حتى إن تم اختراق جزء من النظام، لا يستطيع المهاجمون التحرك بحرية إلى نماذج أو بيانات أخرى.

أقفال تبقى صامدة أمام حواسيب الكم

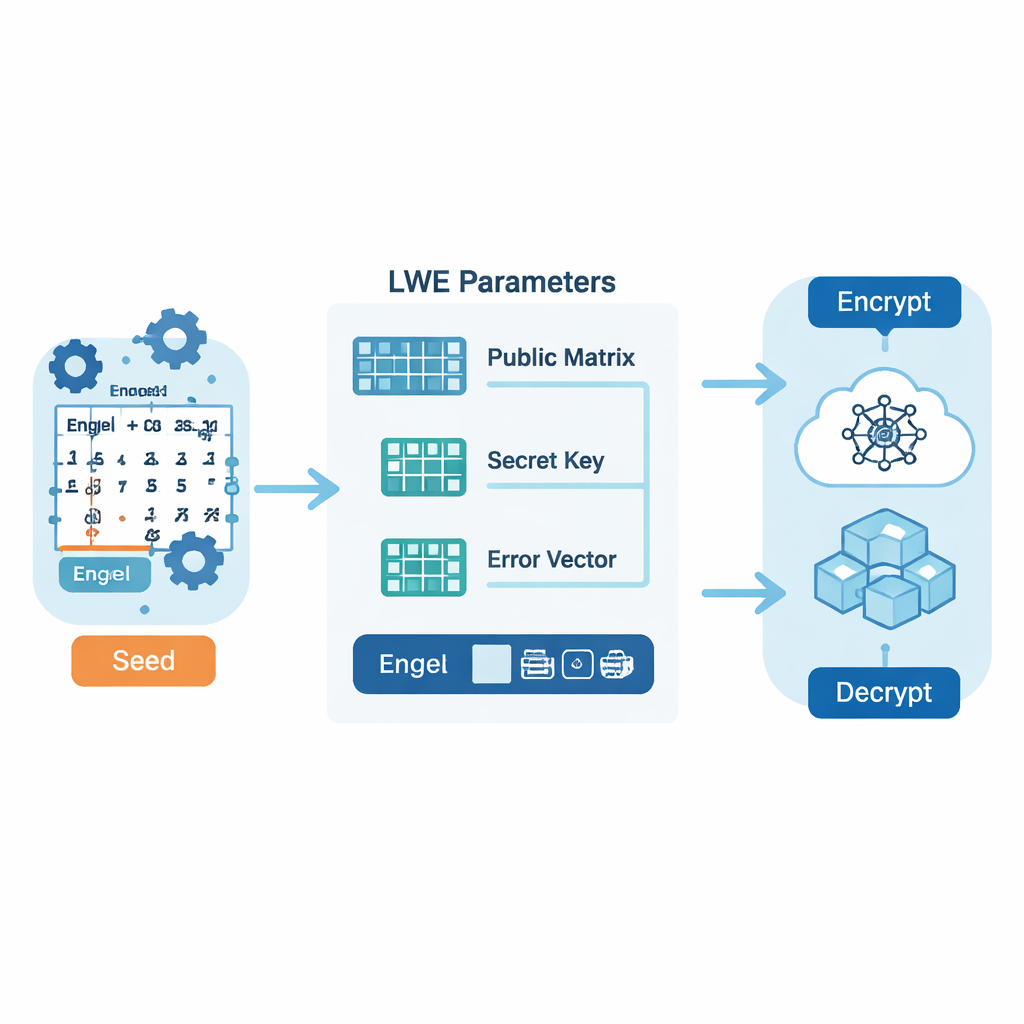

لحماية الرسائل المتدفقة عبر بوابة عدم الثقة هذه، يعتمد النظام على عائلة من التقنيات المعروفة باسم التشفير ما بعد الكم القائم على الشبكات البلورية. بدلًا من الألغاز النظرية العددية المألوفة اليوم، تخفي هذه المخططات المعلومات في شبكات أعداد عالية الأبعاد يُعتقد أنها صعبة الحل حتى بالنسبة لآلات الكم. تغيير تقني رئيسي في هذا العمل هو كيفية توليد الأعداد «شبه العشوائية» التي تشغّل التشفير. بدلاً من استخدام مولد أرقام عشوائية تقليدي، ينطلقون من عدد حقيقي سري ويوسعونه إلى تسلسل رقمي طويل باستخدام طريقة تسمى توسع إنجل، ثم يخلطونه أكثر عبر خريطة فوضوية. ينتج عن هذا تيار من القيم منظمًا بما يكفي ليتم تخزينه وإعادة إنتاجه بكفاءة، ومع ذلك غير قابل للتنبؤ بما يكفي لتحمل الهجمات المعروفة.

تحويل الرياضيات العميقة إلى مخطط أمني

ما يميز هذا الإطار هو استخدام فرع من الرياضيات يُسمى نظرية التصنيفات (نظرية الفئات) لوصف سير العمل الأمني بأكمله. بدلاً من التركيز على الشيفرة منخفضة المستوى، تتعامل نظرية الفئات مع كل عملية تشفيرية — مثل توليد المفاتيح أو التشفير أو خلط التسلسلات العشوائية — كنوع من الأسهم بين كائنات مجردة، وتتعامل مع سياسات الأمان كتحويلات عالية المستوى بين هذه الأسهم. من خلال تنظيم النظام بهذه الطريقة، يمكن للمؤلفين التعبير عن ضمانات مهمة — مثل «فك التشفير بعد التشفير يعيدك إلى الرسالة الأصلية» أو «تغيير معامل لا يضعف الأمان بصمت» — كقواعد بسيطة في مخططات بيانية. يوفر هذا قائمة مراجعة صارمة تساعد في ضمان أن التصميم يظل سليمًا حتى عند استبدال أو ترقية المكونات.

جعل الأمان القوي يعمل على أجهزة صغيرة

بالإضافة إلى النظرية، تقدم الورقة تنفيذًا كاملاً على متحكمات ESP32 منخفضة التكلفة تعمل كوسيط وعميل أمام خدمات الذكاء الاصطناعي. بالرغم من أداء تشفير مقاوم للكم، تظل الأجهزة فعّالة للغاية: يستغرق التشفير حوالي 11 مللي ثانية، وفك التشفير أقل من 3 مللي ثوانٍ، ويترك استخدام الذاكرة أكثر من 90٪ من الذاكرة الحرة متاحة بعد العمليات التشفيرية. تُظهر قياسات الطاقة خط أساس ثابتًا حول 300 ميللي واط مع ذروات قصيرة تحت 500 ميللي واط أثناء الحسابات البلورية المكثفة، مستويات مناسبة لأجهزة الاستشعار التي تعمل بالبطارية. في الاختبارات، منع النظام 100٪ من أكثر من 1000 محاولة وصول غير مصرح بها مع إضافة أقل من ثانية إلى زمن استجابة الذكاء الاصطناعي الإجمالي، ومعظم هذا الزمن كان يُنفق على النماذج نفسها بدلاً من التشفير.

التحضير للترقيات المستقبلية دون كسر السلامة

يدعم نفس الإطار الرياضي أيضًا «المرونة التشفيرية»: القدرة على استبدال لبنة تشفيرية بأخرى — مثل استبدال مخطط شبكي اليوم بمعيار مستقبلي — دون إعادة تصميم بقية النظام من الصفر. في الرؤية التصنيفية، كل خوارزمية تشفيرية هي وحدة قابلة للتوصيل، والتبديلات الآمنة بينها تُعبر عنها بتحويلات منظمة تحافظ على أهداف الأمان مثل السرية والسلامة. يقلل هذا من مقدار الشيفرة التي يجب تغييرها ومن حجم إعادة الاختبار المطلوبة عند ظهور معايير ما بعد الكم جديدة أو تحسينات في الأجهزة.

ماذا يعني هذا للمستخدمين العاديين

لغير المتخصصين، الرسالة العملية هي أن أمانًا قويًا ومقاومًا للمستقبل للذكاء الاصطناعي لا يجب أن يقتصر على مراكز البيانات الكبيرة. من خلال الجمع بين فحوصات عدم الثقة، والرياضيات المقاومة للكم، والتفكير الدقيق في كيفية ترابط الأجزاء، يُظهر المؤلفون أن رقائق صغيرة ورخيصة يمكن أن تعمل كحراس موثوقين لنماذج ذكاء اصطناعي قوية. يرفض النموذج الأولي كل طلب غير مصرح به، ويحافظ على انخفاض التأخير، ويمكن أن يتطور مع تغير ممارسات التشفير الفضلى. إذا ما اُعتمد على نطاق واسع، يمكن لنهج مثل هذا أن يساعد في ضمان بقاء خدمات الذكاء الاصطناعي التي يعتمد عليها الناس — من الزراعة الذكية إلى المراقبة الطبية — آمنة حتى مع ازدياد تقدم المهاجمين وتقنية الحوسبة.

الاستشهاد: Cherkaoui, I., Clarke, C., Horgan, J. et al. Categorical framework for quantum-resistant zero-trust AI security. Sci Rep 16, 7030 (2026). https://doi.org/10.1038/s41598-026-37190-x

الكلمات المفتاحية: التشفير ما بعد الكم, هندسة عدم الثقة, أمن نماذج الذكاء الاصطناعي, تشفير قائم على الشبكات البلورية, أمن الأجهزة المدمجة وإنترنت الأشياء