Clear Sky Science · ar

الفعل المعلمي لصورة همومورفية لمجموعة معيارية وتطبيقه في تشفير الصور

لماذا إخفاء الصور أصعب مما يبدو

نرسل يومياً صوراً عبر الإنترنت—مسوحات طبية، مستندات هوية، لقطات عائلية—غالباً دون التفكير بمن قد يطلع عليها. صُممت طرق التشفير التقليدية للنصوص والأرقام، وقد تواجه صعوبة مع الحجم الكبير والبنية الخاصة بالصور. يقدم هذا البحث طريقة رياضية متقدمة لتشويش الصور بحيث تصبح مقاومة للعديد من تقنيات الاختراق الحديثة، مع الحفاظ على كفاءة كافية للاستخدام العملي.

من الأقفال البسيطة إلى مفاتيح رقمية أذكى

تعتمد معظم أساليب التشفير الحديثة للبيانات، بما في ذلك الصور، على شفرات الكتل: خوارزميات تقسم المعلومات إلى كتل صغيرة وتحولها بشكل متكرر. في صميم كثير من شفرات الكتل يوجد مربع استبدال (S-box)، يأخذ جزءاً صغيراً من البيانات (غالباً بايت واحد) ويستبدله بقيمة أخرى وفق جدول محدد. تُشكل هذه الخطوة المصدر الرئيسي لـ "اللاخطية"—الفوضى المُسيطر عليها التي تجعل من الصعب على المهاجم استرجاع البيانات الأصلية من المشفرة. إذا كان مربع الاستبدال مصممًا بشكل سيئ، تصبح الشيفرة كلها أسهل للكسر. يركز المؤلفون على بناء مربعات استبدال أقوى مصممة خصيصاً للصور، حيث يمكن للأنماط والارتباطات بين البكسلات المتجاورة أن تكشف معلومات إن لم تُفكك بعناية.

استخدام هندسة غريبة لتشويش البيانات

الابتكار الرئيسي في الورقة هو بناء مربعات الاستبدال انطلاقاً من فرع غني من الجبر المجرد يُسمى مجموعات المثلث المعممة، المتعلقة بالمجموعة المعيارية المعروفة في نظرية الأعداد. بدلاً من الاعتماد على صيغ حسابية بسيطة أو خرائط فوضوية بمفردها، يدرس المؤلفون كيف تؤثر هذه المجموعات على خطوط المشروعات فوق الحقول المنتهية—هياكل رياضية تنظم الأعداد بشكل متناظر ومعقد. من خلال "معلمة" هذه الأفعال بعناية، يحصلون على مخططات كوست (coset): رسومات شبيهة بالرسوم البيانية توضح كيف تُعاد ترتيب العناصر. كل اختيار لمعلمة يؤدي إلى نمط مختلف من الدورات والروابط، والذي بدوره يحدد مربع استبدال مميز. وبما أن التبديلات الناتجة أقل انتظامًا وأكثر تنوعًا من تلك التي تنتجها المجموعات التقليدية، فهي تقدم هياكل أقل قابلية للتنبؤ يستغلها المهاجمون.

تصميم مربع استبدال أقوى

انطلاقاً من الإطار الجبري هذا، يولد المؤلفون مربع استبدال بحجم 8×8 (يحوّل 256 قيمة محتملة إلى 256 مخرجًا) فوق الحقل المنتهي ذو 2⁸ عنصرًا، وهو نفس الحجم المستخدم في شيفرة AES واسعة الانتشار. يؤسسون عملية الاستبدال على تطبيقات متكررة لكلمة جماعية محددة، يُرمز إليها جبريًا كحاصل ضرب تحولات مثل xyxy²، ثم يزيلون النقاط الثابتة والتفردات لتفادي البقع الضعيفة. يخضع مربع الاستبدال الناتج لاختبارات صارمة باستخدام معايير تشفيرية قياسية: اللاخطية (مدى ابتعاده عن أي قاعدة خطية بسيطة)، أثر الانهيار (مدى تغير المخرج عند قلب بت واحد من الدخل)، استقلالية البتات (هل تتصرف بتات المخرج بشكل مستقل)، عدم التجانس التفاضلي (المقاومة ضد هجمات تعتمد على فروق الدخل والمخرج)، واحتمال التقريب الخطي. عبر هذه المقاييس، يضاهي مربعهم أو يتفوق على العديد من التصاميم المقترحة حديثًا، محققًا لاخطية عالية، وميولًا منخفضة في المسارات الخطية، وملفًا جيدًا أمام الهجمات التفاضلية.

تطبيق التصميم الجديد على الصور

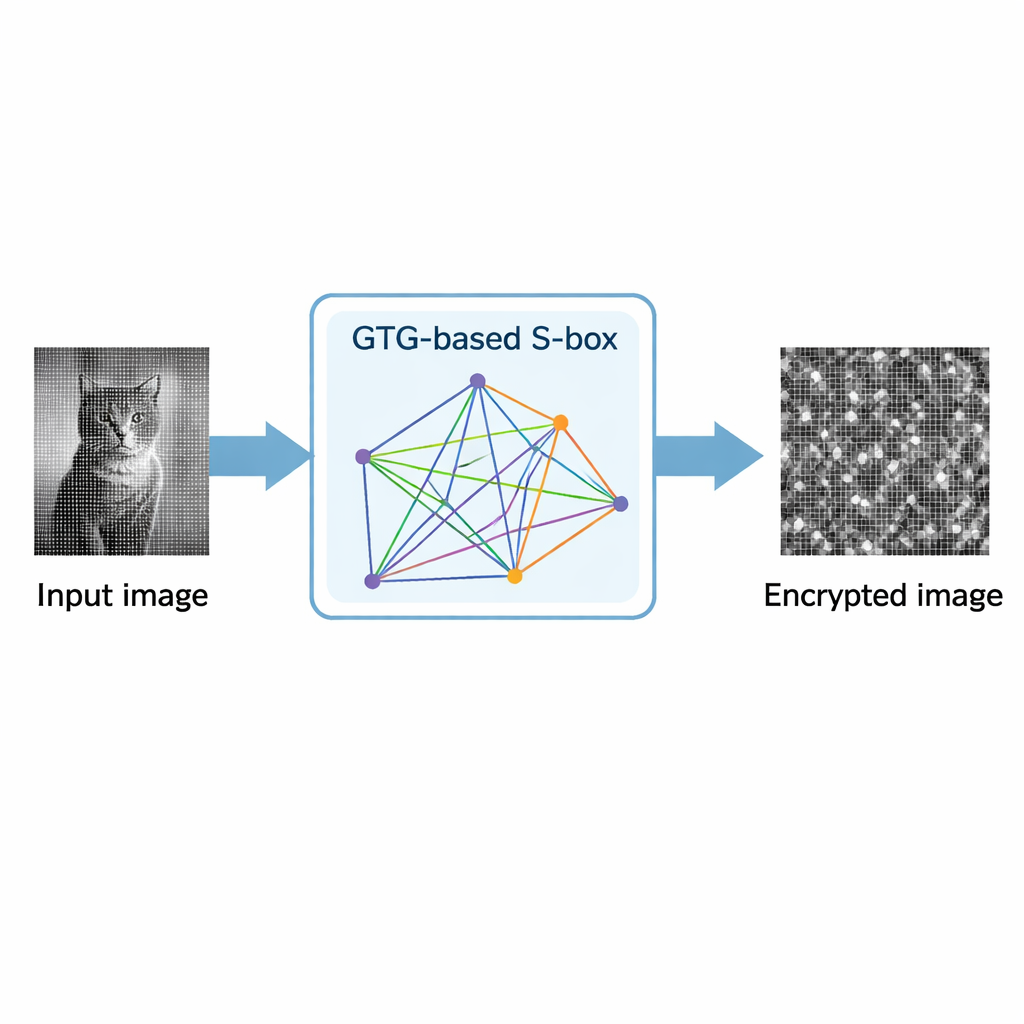

لإظهار فائدة مربع الاستبدال عمليًا، يدمجه الباحثون في مخطط تشفير للصور بتدرجات الرمادي. تستخدم العملية مربع الاستبدال بشكل متكرر: أولاً لتحويل واستبدال قيم البكسل، ثم في خطوة خلط تنشر التغيرات الصغيرة عبر الصورة بأكملها. يختبرون الطريقة على صورة نموذجية ويحللون النتيجة إحصائيًا. يكون توزيع قيم البكسل في الصورة المشفرة شبه مسطح، مما يدل على أن قيم السطوع موزعة بشكلٍ موحد ولا يبقى نمط بصري. تنخفض مقاييس الارتباط بين البكسلات المتجاورة من قيم عالية جداً (قريبة من 1) في الصورة الأصلية إلى ما يقارب الصفر في الصورة المشفرة. تشير مؤشرات قياسية أخرى، مثل الإنتروبيا (قريبة من القيمة المثالية 8 بت)، NPCR (حوالي 0.9959)، وUACI (حوالي 0.3348)، إلى أن تغيرات ضئيلة في الصورة الأصلية تؤدي إلى تغييرات كبيرة وغير متوقعة بعد التشفير، مما يصعب بشكل كبير الهجمات التفاضلية والإحصائية.

ماذا يعني هذا لأمننا اليومي

بعبارة بسيطة، تُظهر الورقة أن أفكارًا من رياضيات عميقة ومجردة يمكن توظيفها لبناء دفاعات عملية جداً للصور الرقمية. باستخدام مجموعات المثلث المعممة لتوليد مربعات الاستبدال، يبتكر المؤلفون عائلة مرنة من جداول الاستبدال ذات قدرة تشويش قوية وقليل من الأنماط القابلة للكشف. يبرهن نموذجهم الأولي لتشفير الصور على مستوى عالٍ من الأمان وكفاءة معقولة، ما يوحي بأن مثل هذه البُنى الجبرية قد تُشكّل بديلاً قويًا للتصاميم التقليدية أو المعتمدة كليًا على الفوضى. للمستخدمين، يساعد هذا النوع من العمل في ضمان أن الصور الحساسة—من المسوحات الطبية إلى الصور الشخصية—يمكن حمايتها من هجمات متزايدة التعقيد.

الاستشهاد: Rafiq, A., Bibi, S., Abbasi, A.Z. et al. Parametric action of homomorphic image of modular group and it’s application in image encryption. Sci Rep 16, 6264 (2026). https://doi.org/10.1038/s41598-026-37082-0

الكلمات المفتاحية: تشفير الصور, مربع الاستبدال, مجموعات المثلث المعممة, التشفير, حقول منتهية