Clear Sky Science · ar

نموذج متعدد الطبقات لتعزيز الثقة التشفيرية ضد انتشار التهديدات المدفوعة بالذكاء الاصطناعي وثغرات الصفر اليومية في منظومات بيانات الرعاية الصحية

لماذا تهم دفاعات الإنترنت الأذكى للمرضى

تعتمد الطب الحديث على البيانات. كل نبضة قلب تقاس بجهاز قابل للارتداء، وكل تصوير وكل زيارة عيادة تمر الآن عبر سحب المستشفيات والأجهزة المتصلة. هذا الجهاز العصبي الرقمي يسرّع التشخيص والعلاج عن بُعد—لكنه يفتح أيضًا ثغرات جديدة للهجمات الإلكترونية التي قد تكشف السجلات الخاصة أو تعطل أجهزة دعم الحياة. تستعرض هذه الورقة مخطط أمني من الجيل التالي مصممًا خصيصًا للرعاية الصحية، بهدف الحفاظ على استمرار تقديم الرعاية بأمان حتى مع استخدام المهاجمين للذكاء الاصطناعي وثغرات برمجية مجهولة للاستفادة منها.

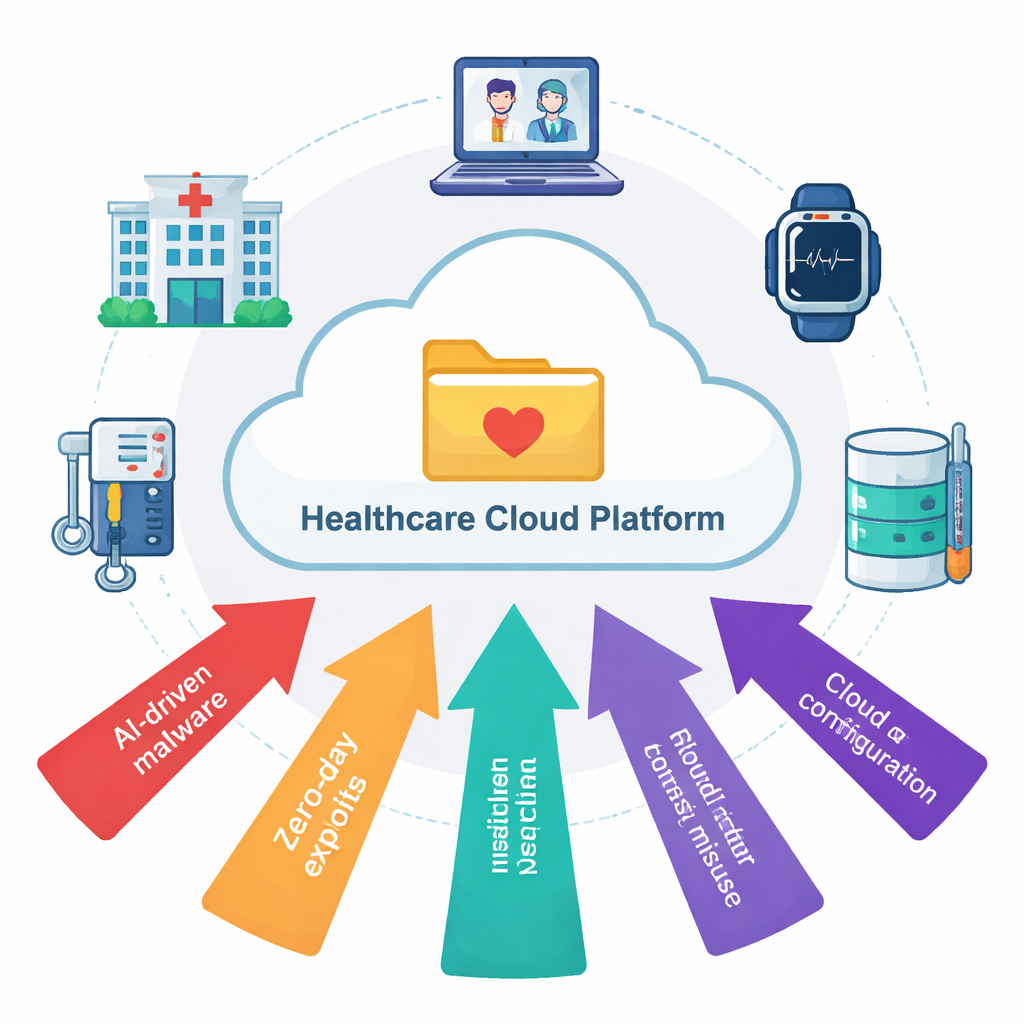

تزايد مساحة الهجوم الرقمية في المستشفيات

توصل أنظمة الرعاية الصحية اليوم السجلات الصحية الإلكترونية، ومراقِبات الأسرة، وآلات التصوير، وتطبيقات الطب عن بُعد، ومنصات التأمين عبر السحابة. هذه الترابطية قوية لكنها هشة. يستخدم المجرِمون والجهات المعادية بشكل متزايد الذكاء الاصطناعي للبحث عن نقاط ضعف، وصياغة برمجيات خبيثة أكثر ذكاءً، والتنقل جانبياً عبر الشبكات بسرعة الآلة. وما يثير القلق أكثر هو ثغرات «الصفر اليومية»—أخطاء برمجية مخفية لم تُصلَح بعد ولكن يمكن للمهاجمين استغلالها بصمت. في هذا السياق، لا تكفي الحلول التقليدية مثل الجدران النارية البسيطة أو ماسحات الفيروسات المعتمدة على التوقيع، لا سيما عندما لا يستطيع الممارسون الطبيون تحمّل بطء الأنظمة أو الانقطاعات أثناء الرعاية الحرجة.

تراكم أقفال قوية متعددة بدلاً من قفل واحد

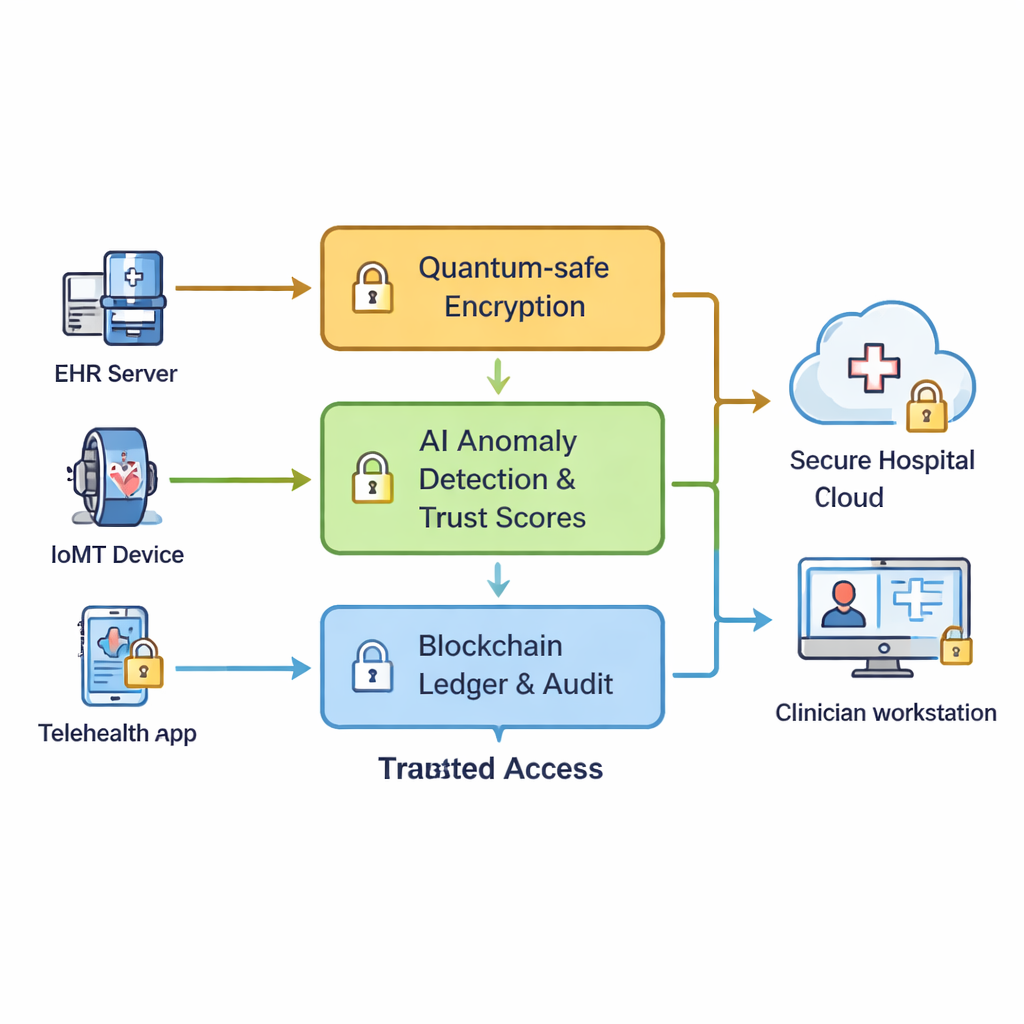

يقترح المؤلفون إطار عمل لتعزيز الثقة التشفيرية متعدد الطبقات (MCTR) يتعامل مع الأمن السيبراني في الرعاية الصحية كنظام منسق بدلاً من كومة أدوات متفرقة. أولاً، تُشفَر كل البيانات الحساسة—مثل نتائج المختبر أو قراءات أجهزة العناية المركزة—مزدوجًا. تستخدم إحدى الطبقات أساليب فعالة ومعروفة مناسبة لحركة مرور عالية الحجم، بينما تعتمد الطبقة الثانية تقنيات «ما بعد الكم» المصممة للبقاء آمنة حتى لو أصبحت الحواسب الكمومية المستقبلية قادرة على كسر شفرات اليوم. هذه التغليف المزدوج مصمم بحيث إذا كُسِر قفل واحد فإن القفل الآخر لا يزال يحمي سجلات المرضى.

السماح للآلات باكتشاف المشاكل وتقييم الثقة

لا يكفي التشفير وحده لإيقاف مطّلع لديه صلاحية بالفعل، أو برمجية خبيثة متقنة التنكر على أنها حركة عادية. لمواجهة ذلك، يضمّن الإطار نماذج ذكاء اصطناعي في نقاط عديدة من الشبكة. تراقب هذه النماذج باستمرار أنماط تسجيل الدخول، وسلوك الوصول إلى البيانات، وحركة أجهزة الشبكة، متعلمةً ما هو «الطبيعي» لكل عقدة في المستشفى. عندما يبدأ السلوك في الانحراف—مثل أن مضخة التسريب تتواصل فجأة مع خادم غير مألوف—تمنح الخوارزميات درجة شذوذ أعلى. تتلقى كل منظومة في الشبكة درجة ثقة ديناميكية ترتفع مع التاريخ النظيف وتنخفض عند ظهور أنماط مريبة. يمكن نقل الأجهزة أو الخوادم منخفضة الثقة تلقائيًا إلى منطقة مراقبة أو حجر، مع تدوير المفاتيح وتقليص الأذونات قبل انتشار الضرر.

استخدام دفاتر الأستاذ المشتركة للتوافق على ما حدث فعلاً

بما أن المستشفيات والعيادات كثيرًا ما تتشارك البيانات عبر منظمات ومزودي سحابة مختلفين، يتجنب الإطار الاعتماد على مسؤول مركزي واحد. بدلاً من ذلك، يستخدم بلوك تشين permissioned—دفتر سجل مشترك يُدار من قبل شركاء رعاية صحية معتمدين—لتوثيق الأحداث الأمنية الرئيسية. تُسجَّل كل تغييرات في درجات الثقة أو المفاتيح التشفيرية أو حالات الصفر اليومية المشتبه بها كسجلات مقاومة للتلاعب يمكن لجميع الأطراف التحقق منها. عندما تكتشف عدة مواقع سلوكًا غريبًا مشابهًا بشكل مستقل، تجمع نتائجها عبر عملية توافق، وإذا لزم الأمر تُطلق دفاعات عابرة للشبكة مثل تسريع تدوير المفاتيح أو تشديد قواعد الوصول. هذا المنظور المشترك يجعل من الصعب على المهاجمين—أو المطلعين—إخفاء آثار الاختراق.

ما مدى فعالية النهج متعدد الطبقات؟

لاختبار القابلية للتطبيق، بنى المؤلفون شبكات رعاية صحية محاكاة كبيرة تصل إلى 250 عقدة، مستخدمين مجموعات بيانات حركة مرور مستشعرات المستشفيات الحقيقية التي تتضمن النشاط الطبيعي والهجمات المتنوعة. قارنوا إطارهم بسبع منهجيات موجودة، من أنظمة كشف الاقتحام البسيطة إلى مخططات معتمدة على الذكاء الاصطناعي فقط أو البلوك تشين فقط. عبر هذه التجارب، اكتشف MCTR ما بين 95–98% من التهديدات مع إبقاء الإنذارات الكاذبة أقل من 2.5%، ما يعني تنبيهات أقل غير مجدية قد تشتت فرق تكنولوجيا المعلومات أو تقاطع الرعاية. تحملت طبقة البلوك تشين أكثر من 130 معاملة متعلقة بالأمن في الثانية، وهو ما يكفي لبيئات المستشفيات المزدحمة، وصدَّ النظام أكثر من 91% من محاولات هجمات الصفر اليومية المصممة، مع إبقاء التأخيرات المضافة ضمن نطاقات متوافقة مع الاستخدام السريري الفوري.

ماذا يعني هذا للرعاية اليومية

بالنسبة لغير المتخصصين، الخلاصة أن حماية الطب الرقمي تتطلب اليوم أكثر من قفل واحد أو مُرَقِّب واحد. توضح هذه الدراسة كيف يمكن لمزيج مضبوط بعناية من تشفير قوي، ومراقِبات ذكاء اصطناعي تتعلم باستمرار، وسجلات مشتركة وقابلة للتدقيق أن تعمل معًا للحفاظ على سرية بيانات المرضى وتوافر الأنظمة الطبية، حتى مع تحول المهاجمين إلى أساليب أكثر آلية وابتكارًا. وبينما سيواجه الانتشار الواقعي عوائق—مثل الحاجة إلى بيانات تدريب عالية الجودة وقدرات حوسبة على أجهزة محدودة الموارد—تُظهر الدراسة أن هذا الدفاع متعدد الطبقات ممكن تقنيًا وأكثر فعالية بشكل ملحوظ من الحمايات المجزأة الحالية في حماية أكثر معلومات الرعاية الصحية حساسية.

الاستشهاد: Rani, M., Lavanya, R., Shahnaz, K.V. et al. A multi-layered cryptographic trust reinforcement model against AI-driven threat propagation and zero-day cloud vulnerabilities in healthcare data ecosystems. Sci Rep 16, 7150 (2026). https://doi.org/10.1038/s41598-026-36966-5

الكلمات المفتاحية: أمن سيبراني للرعاية الصحية, هجمات مدفوعة بالذكاء الاصطناعي, ثغرات الصفر اليومية, أمن البلوك تشين, تشفير مقاوم للكم