Clear Sky Science · ar

نحو فهم قابلية تطبيق دفاع الهدف المتحرك وقت التشغيل لإنترنت الأشياء والأنظمة السيبرانية الفيزيائية

لماذا تحتاج الحواسيب الصغيرة إلى دفاعات كبيرة

من منظمات الحرارة الذكية إلى الروبوتات الصناعية، أصبحت الحياة اليومية تعتمد الآن على أجهزة صغيرة متصلة تقيس وتتحكم وتؤتمت عالمنا بصمت. لكن هذه الأجهزة نفسها يمكن أن تُستولى عليها جهات خبيثة تستغل ثغرات برمجية معروفة منذ زمن طويل للسيطرة عليها. تستكشف هذه الورقة ما إذا كانت خدعة أمنية قوية تُدعى دفاع الهدف المتحرك فعّالة فعلاً على العتاد المتواضع الذي يشغّل معظم أجهزة إنترنت الأشياء (IoT) والأنظمة السيبرانية‑الفيزيائية (CPS) — وماذا يعني ذلك لحماية عالمنا المتزايد الأتمتة.

هدف متحرك للمهاجمين

الأدوات الأمنية التقليدية مثل الجدران النارية أو برامج مكافحة الفيروسات تتصرف في الغالب رداً على حدوث الهجوم. يأخذ دفاع الهدف المتحرك نهجاً مختلفاً: فهو يغير أجزاء أساسية من النظام باستمرار بحيث لا يستطيع المهاجمون التأكد أبداً من مكان الاستهداف. التقنية المحددة المدروسة هنا هي خلط تخطيط مساحة العنوان (Address Space Layout Randomization أو ASLR)، التي تعيد ترتيب مواضع البرامج والمكتبات في الذاكرة في كل مرة تُشغَّل فيها. بهذه الطريقة، حتى لو عرف المهاجم وجود نقطة ضعف، لا يستطيع بسهولة تحديد عنوانها الدقيق مرة أخرى. أصبحت ASLR معيارية في أنظمة التشغيل الكبرى، لكن سلوكها على الأجهزة الصغيرة ذات الموارد المحدودة — النوع الموجود عادة في إنترنت الأشياء والأنظمة السيبرانية‑الفيزيائية — لم يكن مفهوماً جيداً.

اختبار ثلاثة أنظمة

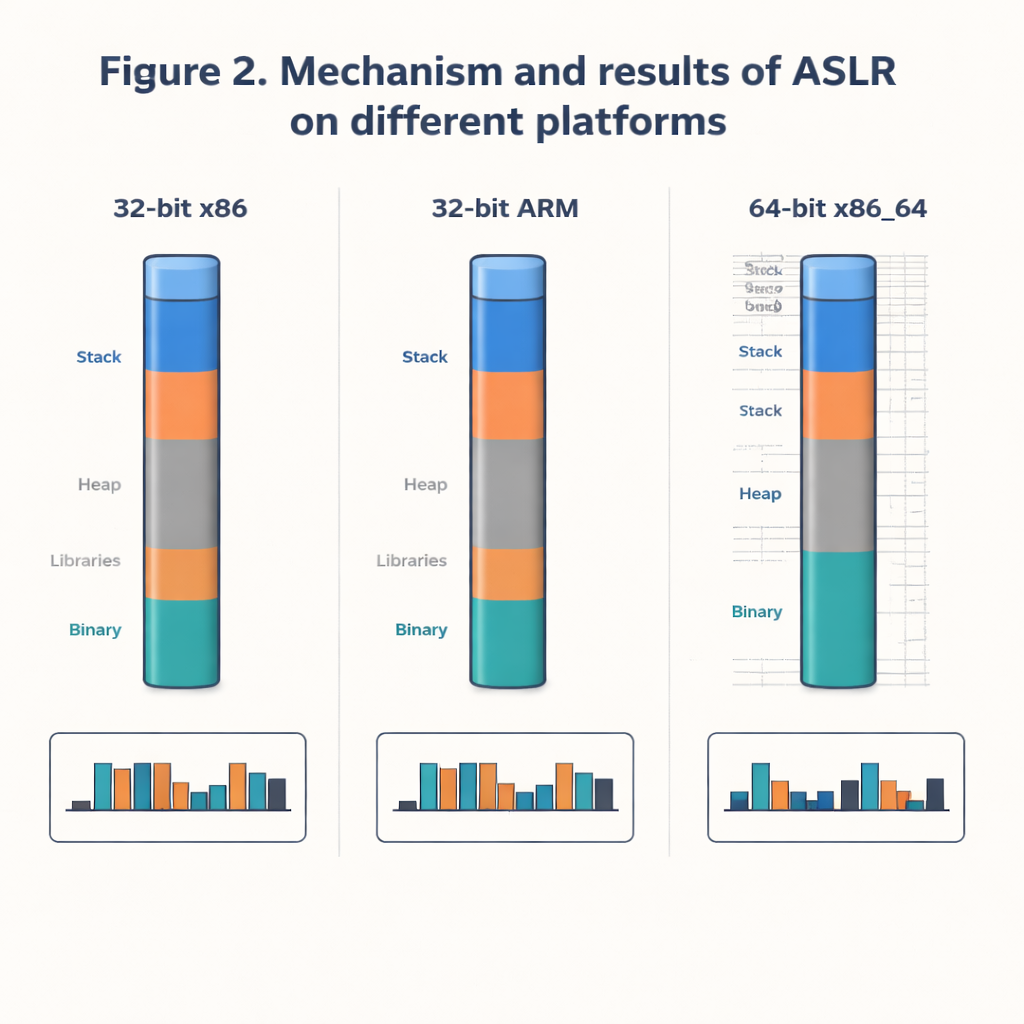

يقارن المؤلفون مدى فعالية ASLR على ثلاث إعدادات مبنية على لينكس: نظام Kali Linux بواجهة 64‑بت على معالج Intel نموذجي، ونظامان ARM بواجهة 32‑بت يعملان بـ Raspberry Pi OS وOpenWRT، الأقرب إلى ما ستجده في أجهزة الحافة، أجهزة التوجيه، والبوابات. بدلاً من محاولة الاختراق عشوائياً، يتبعون منظوراً علمياً: يسجلون مراراً أين تقع مكتبة نظام شائعة (libc) في الذاكرة، ويبنون مجموعات بيانات كبيرة من العناوين الحقيقية. ثم ينظرون إلى مدى انتشار تلك العناوين، وكيف تتغير البايتات الفردية لكل عنوان من تشغيل إلى آخر، ومدى عدم قابلية التنبؤ بالنمط العام باستخدام مقياس يُسمى الانتروبيا. هذا يتيح لهم قياس مدى صعوبة أن يخمن المهاجم المكان الصحيح.

ما مدى عشوائية "العشوائية الكافية"؟

تُظهر النتائج تبايناً حاداً بين النظام الكبير ذو 64‑بت والأجهزة ذات 32‑بت. على Kali Linux بواجهة 64‑بت، تتوزع العناوين تقريباً بشكل متساوٍ عبر نطاق واسع: تتغير معظم بايتات العنوان كثيراً، وتكرارات المواقع نادرة، ويؤكد اختبار إحصائي أن الاختيارات تبدو قريبة من العشوائية الحقيقية. بالنسبة للمهاجم، يعني ذلك فضاء بحث ضخم وفرص ضئيلة لتخمين الموقع الصحيح بسرعة. أما على الأنظمة ذات 32‑بت، فبالمقابل تظهر فعلياً مجموعة صغيرة من 256 عنواناً مميزاً فقط، حتى عند جمع 100,000 عينة. بعض البايتات تتغير بالكاد، ويرجع ذلك إلى قيود معمارية وكيفية محاذاة صفحات الذاكرة. عملياً، يعني هذا أن المهاجم قد يحتاج فقط بضع مئات من المحاولات — وليس ملايين أو مليارات — للوصول إلى العنوان الصحيح.

هجوم في العالم الحقيقي وتكاليف قليلة

للتحقق مما إذا كانت هذه الفروق ذات أثر عملي، نفذ الباحثون نوعاً من تقنيات اختطاف التحكم تُعرف ببرمجة الإرجاع الموجهة (return‑oriented programming أو ROP) على الأنظمة الثلاثة. عندما تُعطّل خيار تقوية رئيسي يُدعى التنفيذي المستقل عن الموضع (Position Independent Executable أو PIE)، ينجح الهجوم: يتعرّض تدفق البرنامج الطبيعي للتحويل إلى وظائف مخفية يختارها المهاجم. لكن بمجرد تمكين PIE، ومع تداخلها مع ASLR لجعل موقع البرنامج الرئيسي قابلاً للتحريك أيضاً، ينهار الهجوم بشكل موثوق بدلاً من أن يسيطر على النظام — سواء على الآلة القوية 64‑بت أو على أجهزة ARM المتواضعة 32‑بت. كما تُظهر القياسات أن تفعيل ASLR، وحمايات الستاك، والذاكرة غير التنفيذية يضيف فقط حملاً طفيفاً في استخدام الذاكرة وزمن التنفيذ، في حدود حوالي واحد بالمئة.

ماذا يعني هذا للأجهزة اليومية

تخلص الدراسة إلى أنه رغم أن ASLR على أنظمة ARM ذات 32‑بت أضعف من الناحية الرياضية وأقل عشوائية مقارنةً بأجهزة سطح المكتب والخوادم ذات 64‑بت، فإنه لا يزال يوفّر حماية تُقارَن بأجهزة الحاسوب القديمة ذات 32‑بت ويمكنه صد الهجمات المباشرة عند دمجه مع دفاعات مدمجة أخرى. بالنسبة لأصغر حساسات إنترنت الأشياء، غالباً ما تكون ASLR مستحيلة لأن العتاد يفتقر إلى ميزات الذاكرة اللازمة؛ هناك، تقنيات أخرى مثل التمهيد الآمن والتشفير الخفيف الوزن أكثر ملاءمة. لكن لأجهزة الحافة مثل أجهزة التوجيه ولوحات من فئة Raspberry Pi، فإن تفعيل ASLR وPIE والضوابط ذات الصلة عملي ومجدي. نقل هذه المنصات نحو معمارية 64‑بت، وإقران ASLR بحيل أخرى متعددة الأهداف على مستوى الشبكة والبرمجيات، يمكن أن يرفع بشكل كبير من مستوى الصعوبة أمام المهاجمين الذين يحاولون تحويل الأشياء اليومية إلى أسلحة.

الاستشهاد: Gurung, D., Pradhan, M.P. & Gurung, S. Towards understanding the applicability of runtime moving target defense for the internet of things and cyber physical systems. Sci Rep 16, 5907 (2026). https://doi.org/10.1038/s41598-026-36797-4

الكلمات المفتاحية: دفاع الهدف المتحرك, ASLR, أمن إنترنت الأشياء, الأنظمة السيبرانية الفيزيائية, هجمات فيضان الذاكرة المؤقتة