Clear Sky Science · ar

طريقة فحص متعددة المستويات لتنبيهات أمان الشبكة بناءً على خوارزمية DBSCAN واستدلال قواعد Rete

لماذا تهم التنبيهات الأذكى

تعتمد كل مؤسسة حديثة الآن على شبكات لا تتوقف، من المستشفيات والبنوك إلى مزوّدي السحابة وبُنى المدن التحتية. تراقب هذه الشبكات أدوات أمان تولّد آلاف التنبيهات يوميًا—أكثر بكثير مما يمكن للمحللين البشريين فحصه عمليًا. مدفونة في تلك السيول هناك بعض التنبيهات التي تشير إلى اقتحامات حقيقية أو نقاط ضعف خطيرة. تعرض هذه الورقة طريقة جديدة لفصل تلك الإشارات الحاسمة عن الضجيج، مما يقلّل التنبيهات الكاذبة مع التقاط مزيد من الهجمات الحقيقية وبقليل من موارد الحوسبة.

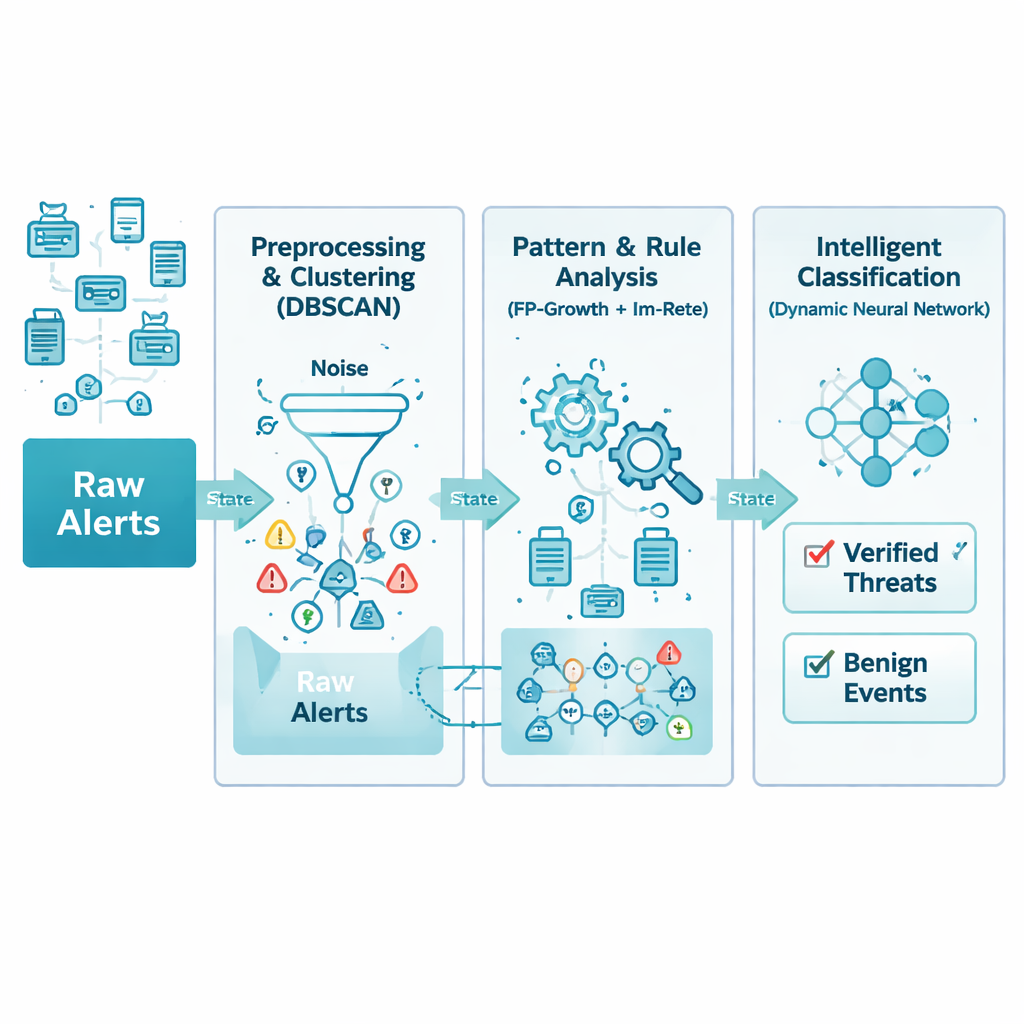

من سجلات فوضوية إلى بيانات نظيفة قابلة للاستخدام

تأتي تنبيهات الشبكة من أجهزة وبائعين متعدّدين، لكلٍ منها صيغة ومستوى تفصيل خاص به. يتعامل المؤلفون أولًا مع هذه الفوضى بخطوة تنقية وتوحيد دقيقة. تُترجم كل التنبيهات الواردة إلى بنية مشتركة وتُزال التكرارات والحقول المفقودة والأخطاء الواضحة. على سبيل المثال، تُدمج التحذيرات المتكررة من عدة أجهزة حول نفس الهجوم خلال ثوانٍ قليلة في سجل واحد أغنى. النتيجة قاعدة بيانات مبسطة من التنبيهات تحافظ على ما هو مهم—ما حدث، ومتى حدث، وما الأنظمة المتورطة—مع إزالة الفوضى التي كانت ستبطئ التحليل لاحقًا.

السماح للأنماط الزمنية بكشف المشاكل الحقيقية

حتى البيانات المُنقّاة يمكن أن تكون طاغية، لذا تنظر الطبقة التالية إلى التجمعات الطبيعية عبر الزمن. تعتمد الطريقة على تقنية تُسمى التجميع القائم على الكثافة، التي تبحث بصفة أساسية عن فترات تظهر فيها التنبيهات المرتبطة متقاربة زمنياً، مع اعتبار التنبيهات المعزولة أو العشوائية ضوضاء. هذا يتجنّب الحاجة إلى التخمين مُسبقًا بعدد أنواع الحوادث الموجودة. يستخدم النظام أيضًا نوافذ زمنية متحركة متداخلة، حتى لا تُقسّم الهجمات سريعة الحركة عبر دفعات مختلفة عن طريق الخطأ. بضبط دقيق، تحتفظ هذه الخطوة بأكثر فترات النشاط إعلامًا بينما تتخلص من ما يصل إلى ثلث الضوضاء المضللة في التيارات الأولية.

تعليم القواعد كيفية التعامل مع القطع المفقودة

الشبكات الحقيقية غير كاملة: تُفقد حزم، تتعطل الأجهزة، ولا تصل بعض التنبيهات أبدًا. محركات القواعد التقليدية تتوقع معلومات كاملة وتفشل إن لم تتوفر قطعة واحدة. هنا، يعيد المؤلفون تصميم نظام قواعد Rete الكلاسيكي بحيث يكون لكل شرط في القاعدة وزن، يعكس مدى أهميته. بدلاً من المطالبة بأن تتطابق كل التفاصيل تمامًا، يفحص المحرك ما إذا كان ما يكفي من القطع المهمة يتراصف عبر الزمن. تتيح هذه المقاربة "الغامضة" للنظام التعرف على نمط هجوم حتى لو لم يُسجَّل استكشاف مبكر أو تحذير حساس صغير. وفي الوقت نفسه، تُقصى فروع القواعد النادرة الاستخدام أو الخاملة لفترات طويلة للحفاظ على استهلاك منخفض للذاكرة.

شبكة عصبية تعيد تشكيل نفسها

بعد أن تحوّلت التنبيهات إلى ميزات أكثر دلالة عبر الأنماط والقواعد، تستخدم المرحلة النهائية شبكة عصبية لتقرير أي الأحداث تهديدات حقيقية وأيها حميدة. بخلاف الكثير من نماذج التعلّم الآلي الثابتة بعد تصميمها، يمكن لهذه الشبكة أن تكبر أو تتقلص في طبقاتها المخفية أثناء التدريب. تبدأ صغيرة، تضيف وحدات عندما يُحسّن ذلك الأداء بوضوح، وتُقلّص الأجزاء التي لا تقدم فائدة. يساعد هذا التصميم التكيفي النموذج على التناسب مع مجموعات بيانات بسيطة ومعقّدة دون تخمين مسبق، مما يقلّل خطر الإفراط في التعلّم ويقصر زمن التدريب مع الحفاظ على دقة عالية.

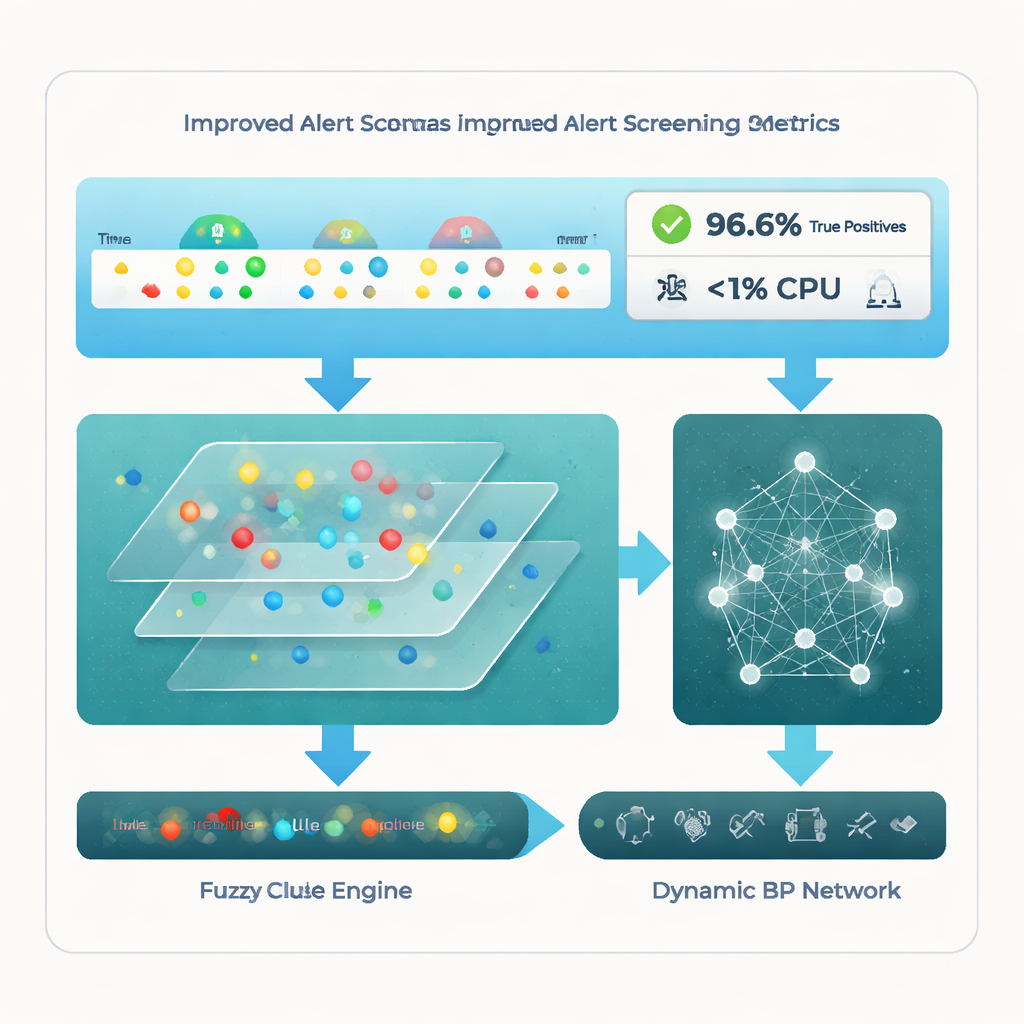

ماذا تُظهر الاختبارات عمليًا

يقيّم الفريق إطاره على مجموعات بيانات تسلل عامة معروفة وعلى مجموعة كبيرة من تنبيهات شركات حقيقية. مقارنةً بأربع طرق متقدمة حديثة—بما في ذلك التجميع الصرف، وأنظمة تنبيهات متخصّصة للأجهزة المتصلة، وشبكات عصبية مضبوطة—تبرز أنبوبية المعالجة متعددة المستويات. تصل إلى معدل إيجابيات حقيقي تقريبًا 96.6%، مما يعني أنها تضع علامة صحيحة على ما يقرب من كل جذور الهجمات الحقيقية، بينما تبقي التنبيهات الضوضائية أو غير ذات الصلة عند حوالي 18.7%. وما يلفت الانتباه أيضًا أنها تفعل ذلك مع أقل من 1% استخدام وحدة المعالجة المركزية، وهو أدنى بكثير من الأساليب المنافسة. وتؤكد الاختبارات الإحصائية أن هذه المكاسب ليست بسبب الصدفة بل لطريقة دمج التجميع، واستدلال القواعد، والتعلّم التكيفي.

ماذا يعني هذا لفرق الأمن اليومية

بالنسبة لمحللي الأمن الذين يغمرهم الطوفان اليومي من التنبيهات، يشير هذا العمل إلى أدوات أكثر دقة وأسهل على العتاد المحدود. من خلال تنظيف البيانات، وتجميعها بذكاء عبر الزمن، والتسامح مع القطع المفقودة، واستخدام شبكة عصبية تعدل نفسها، يساعد الإطار في إبراز مجموعة التنبيهات الصغيرة نسبيًا التي تستحق الانتباه بالفعل. وهذا يعني استجابة أسرع للهجمات الحقيقية، وساعات أقل مهدرة في مطاردة مؤشرات خاطئة، واستخدام أفضل للمعدات الموجودة. مع نمو الشبكات واتساع تعقيدها، قد يكون مثل هذا الفحص متعدد المستويات مكوّنًا أساسيًا للحفاظ على البنية الرقمية آمنة دون إغراق من يدافعون عنها.

الاستشهاد: Ni, L., Zhang, S., Huang, K. et al. Multi-level screening method for network security alarms based on DBSCAN algorithm and rete rule inference. Sci Rep 16, 5632 (2026). https://doi.org/10.1038/s41598-026-36369-6

الكلمات المفتاحية: أمن الشبكات, كشف التسلل, تصفية التنبيهات, تعلّم الآلة, كشف الهجمات السيبرانية