Clear Sky Science · ar

إطار عمل مُدمَج قائم على الشبكات لشيفرة AES من أجل حماية بيومترية فائقة الأمان على أجهزة الحافة محدودة الموارد

لماذا تحتاج بصمتك إلى حماية إضافية

يعتمد كثيرون منا الآن على بصمة الإصبع لفتح الهواتف ودفع الفواتير أو تسجيل الدخول إلى التطبيقات بدلًا من كلمة المرور. هذا يبدو مريحًا ومتقدمًا تقنيًا، لكنه يخفي مشكلة خطيرة: إذا سرق شخصٌ نسخة رقمية من بصمتك، فلا يمكنك تغييرها كما تغير كلمة المرور. تقدم هذه الورقة طريقة جديدة لتأمين بيانات البصمة على الأجهزة اليومية بحيث حتى إذا تمكن القراصنة من الوصول إلى جهاز، فلن يستطيعوا إعادة استخدام بصمتك أو عكسها.

من رمز فتح بسيط إلى كنز رقمي

تجمع هواتفنا وأجهزة «الحافة» الأخرى باستمرار معلومات حساسة—ما نشتريه، وأين نذهب، وكيف نتفاعل عبر الإنترنت. أصبحت بصمات الأصابع وسيلة شائعة لحماية هذه البيانات لأنها فريدة وسهلة الاستخدام. لكن الأنظمة الحالية غالبًا ما تخزن «قالب» بصمة معالج يتيح، إذا نُسخ، إعادة تشغيله أو خداع أجهزة أخرى. يمكن لأدوات التشفير القديمة مثل RSA أو ElGamal أو RC5 أن تحمي هذه القوالب، لكنها تميل إلى أن تكون بطيئة ومستهلكة للطاقة على الأجهزة الصغيرة مثل الهواتف الذكية أو الأقفال الذكية، ولا تزال تترك ثغرات يمكن للمهاجمين المتمرسين استغلالها.

تحويل البصمة إلى مفتاح لا يُكسر

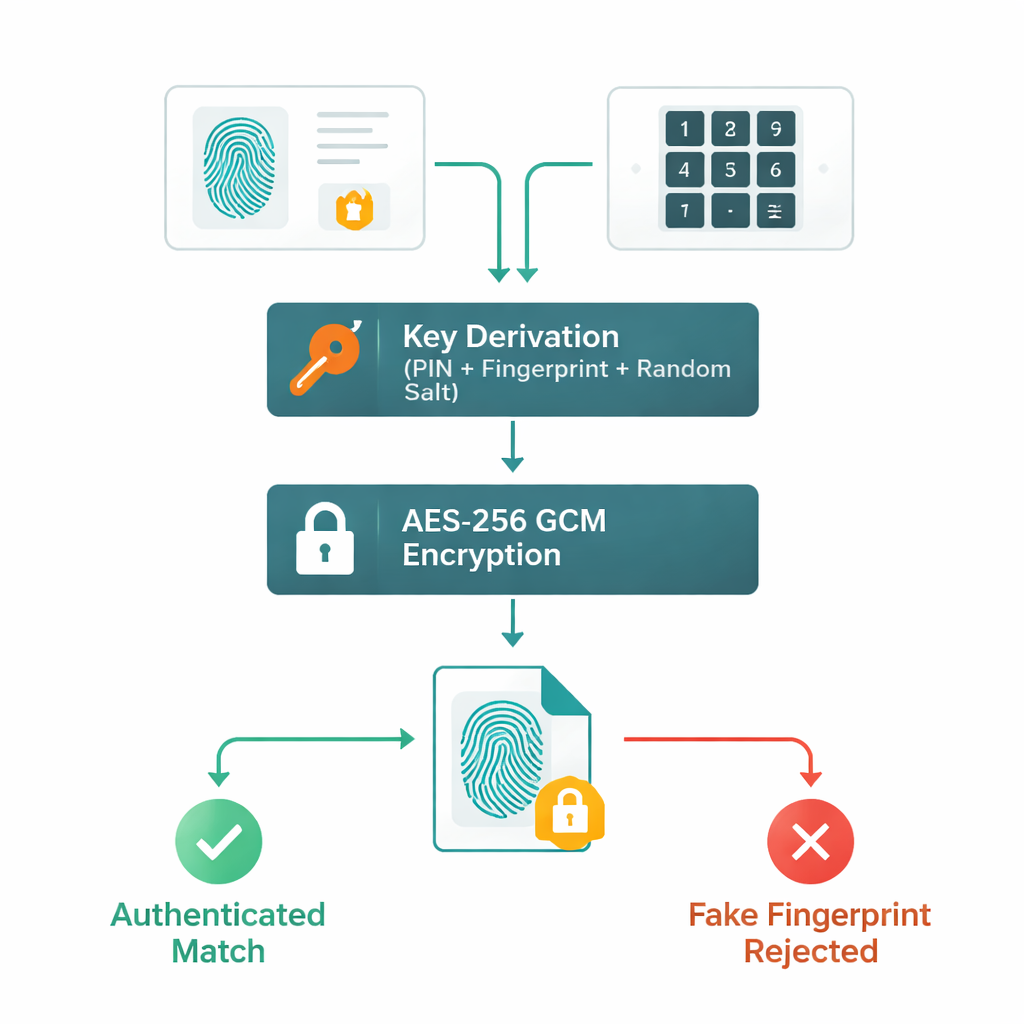

يقترح المؤلفون إطار عمل يعامل بصمتك ليس فقط كهوية، بل كجزء من مفتاح تشفير أحادي الاستخدام وفائق القوة. أولًا، تُنقح صورة البصمة وتحسّن بحيث يمكن استخراج ميزات الانحدار الدقيقة، المسماة «الملامح الدقيقة» (minutiae)، في قالب رقمي مضغوط. ثم يُدمج هذا القالب مع رقم التعريف الشخصي (PIN) الخاص بك، لكن ليس بطريقة بسيطة. يُمرَّر رقم التعريف بعملية هاش ثقيلة (SHA-512) وروتين اشتقاق مفاتيح يكرر الحسابات آلاف المرات. وفي الوقت نفسه، ينتج مولد أعداد عشوائية خاص، مستوحًى من رياضيات الشبكات وتقنية تعرف باسم «التعلم مع الأخطاء» (learning with errors)، قيم ملح (salt) وغيرس متجددة (nonces) لا يمكن التنبؤ بها. تُخلط كل هذه المكوّنات—ميزات البصمة، وPIN، والعشوائية المستندة إلى الشبكات—لتكوين مفتاح بطول 256 بت يُستخدم بواسطة خوارزمية التشفير AES‑256 في وضع Galois/Counter Mode (GCM).

قفل ومفتاح سريعان على الأجهزة الصغيرة

بمجرد إنشاء هذا المفتاح، يُشفَّر قالب البصمة نفسه إلى كتلة بيانات صغيرة ومشوشة تقل عن كيلوبايت واحد. عندما تفتح جهازك لاحقًا، يقوم النظام بمسح بصمة جديدة، ويُعيد توليد المفتاح من المسحة الجديدة وPIN، ويحاول فك تشفير الكتلة المخزنة. إذا تعرض أي شيء للتلاعب، يفشل فحص التكامل المدمج في AES‑GCM ويُرفض الوصول. وبما أن الملح العشوائي يُنتَج بواسطة مُولّد خفيف الوزن قائم على الشبكات بدلاً من نظام تشفير ما بعد-الكم الكامل والثقيل، فإن العملية كلها تعمل في أقل من عشر الثانية على عتاد من فئة الهواتف القياسية، محافظةً على تجربة سريعة وفي الوقت نفسه مقاومة للتخمين بالقوة الغاشمة (brute‑force)، ومحاولات الإعادة (replay)، والعديد من حيل «قنوات الجانب» التي تحاول قراءة المفاتيح بشكل غير مباشر.

اختبار النظام عمليًا

لاختبار كفاءة تصميمهم، استخدم الباحثون مجموعات بصمات عامة، بما في ذلك قواعد البيانات الشائعة FVC2002 وSOCOFing، بالإضافة إلى بصمات صناعية تُنشأ لمحاكاة أنماط الحواف الحقيقية. قاسوا مدى قدرة النظام على تمييز المستخدمين الحقيقيين عن المنتحلين، ومدة التشفير وفك التشفير. اكتشف الإطار الجديد البصمات المزيفة أو غير المطابقة بشكل صحيح في 98.69% من الحالات—أفضل من عدة مخططات منافسة—وأن التشفير أو فك التشفير استغرق تقريبًا حوالي 20 ميلي ثانية لكل عملية. أظهرت تحليلات إضافية أن القوالب المشفّرة بدت في الأساس كضوضاء عشوائية، دون بنية مرئية يمكن للمهاجمين استغلالها، ومع ذلك كانت قابلة للاستعادة تمامًا أثناء الاستخدام المصرح به.

ماذا يعني هذا للمستخدمين اليوميين

بعبارات بسيطة، يُظهر هذا العمل طريقة لجعل تسجيل الدخول بالبصمة أكثر أمانًا دون إبطاء هاتفك أو جهازك الذكي. بصمتك لا تبقى على الجهاز كصورة قابلة للقراءة أو كقالب بسيط؛ بل تساعد في إنشاء قفل أحادي الاستخدام لا يفتحه إلا توليفة إصبعك ورقم تعريفك والدرجة العشوائية المدمجة. وحتى إذا نسخ المهاجمون البيانات المشفّرة، فلن يتمكنوا من عكسها لإعادة بناء بصمتك أو إعادة استخدامها في مكان آخر. ومع انتشار الأجهزة المستقبلية في المنازل الذكية والسيارات والمدن، قد تسمح مثل هذه النهج بالاعتماد على البيومتريات مع ثقة أكبر في بقاء «تواقيع» أجسامنا التي لا تتغير خاصة.

الاستشهاد: Sureshkumar, A., Maragatharajan, M., Jangiti, K. et al. A lattice-integrated AES framework for ultra-secure biometric protection on resource-constrained edge devices. Sci Rep 16, 7254 (2026). https://doi.org/10.1038/s41598-026-36054-8

الكلمات المفتاحية: أمن بصمات الأصابع, المصادقة البيومترية, تشفير AES-256, أجهزة الحافة, التشفير القائم على الشبكات (lattice)