Clear Sky Science · ar

نموذج جديد قائم على المحولات لكشف التسلل الشبكي في بيئة الحوسبة الضبابية

لماذا تهم الدفاعات الأذكى عند حافة الشبكة

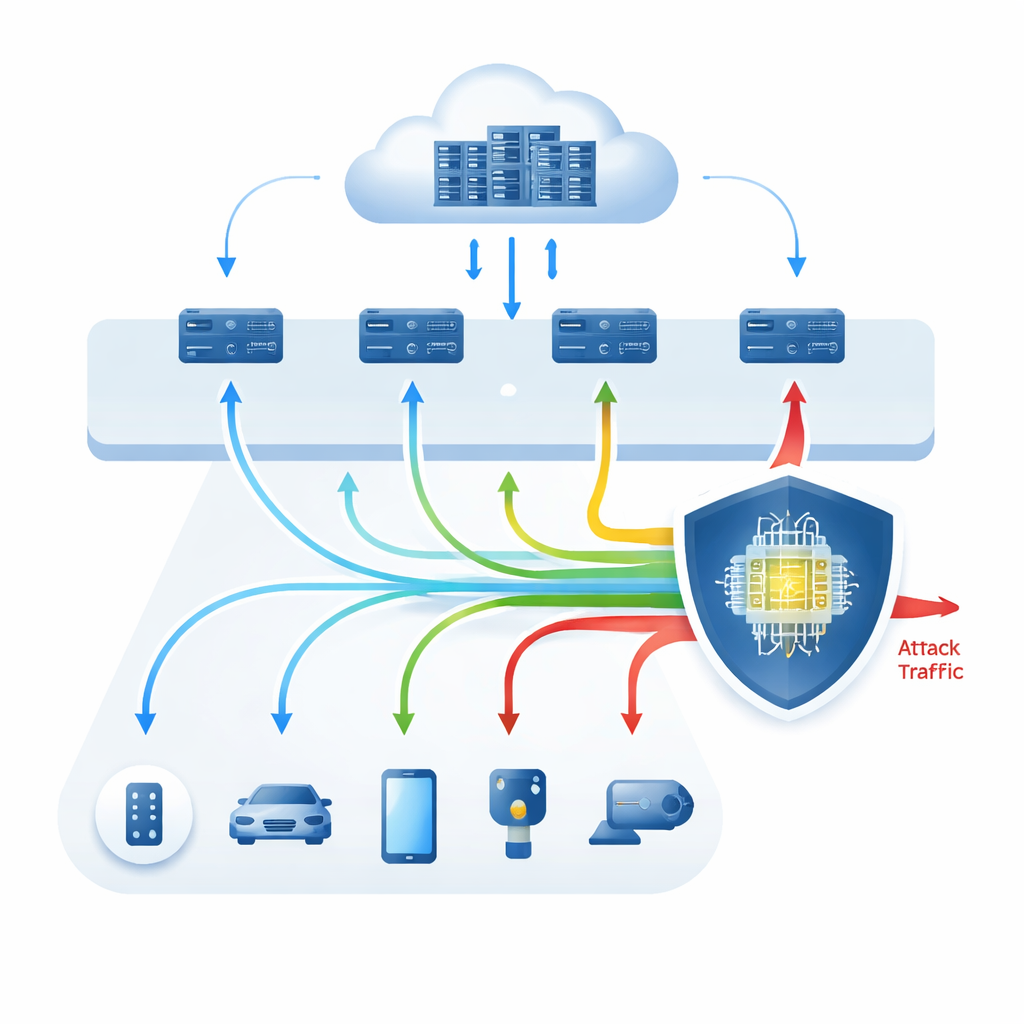

تعتمد منازلنا وسياراتنا ومصانعنا ومدننا الآن على عدد لا يحصى من الأجهزة الصغيرة التي تتواصل باستمرار مع بعضها البعض ومع السحابة. ولتقليل التأخير، يتم التعامل مع جزء كبير من هذه المراسلات الرقمية في طبقة وسيطة تُسمى «الحوسبة الضبابية»، المكونة من بوابات محلية ومراكز بيانات مصغرة قريبة من المستخدمين. لكن هذه الملاءمة نفسها تفتح أبوابًا جديدة للقراصنة. يستكشف هذا البحث كيف يمكن لنوع جديد من نماذج الذكاء الاصطناعي، المعروف باسم المحول (Transformer)، أن يعمل ككلب حراسة حادّ الملاحظة في هذه الطبقة الضبابية، مكتشفًا الأنشطة الخطرة في حركة الشبكة قبل أن تصل إلى الأنظمة الحرجة.

أجهزة وسيطة بينك وبين السحابة

تقع الحوسبة الضبابية بين الأجهزة الصغيرة على الحافة (مثل المستشعرات والهواتف والأجهزة المنزلية الذكية) ومراكز بيانات السحابة القوية. بدلاً من إرسال كل البيانات مباشرة إلى خوادم بعيدة، تتم معالجة أو ترشيح كمية كبيرة منها مؤقتًا في عقد ضبابية قريبة. هذا الترتيب يقلل التأخير ويوفر عرض النطاق، لكنه يعني أيضًا أن فحوصات الأمان يجب أن تُجرى بسرعة وبموارد محدودة. أنظمة كشف التسلل الشبكي هي أدوات تراقب الحركة بحثًا عن علامات هجمات مثل فيضات حجب الخدمة، أو المسح الاستقصائي، أو محاولات التسلل الخفي للاستيلاء على الحسابات. تعتمد الأنظمة التقليدية على قواعد ثابتة أو توقيعات لهجمات معروفة وغالبًا ما تفشل في رصد التهديدات الجديدة أو المتطورة، خصوصًا وسط الحركة الضخمة والمتنوّعة التي تولدها أجهزة إنترنت الأشياء الحديثة.

من الخوارزميات الكلاسيكية إلى التعلم العميق وما بعده

يستعرض المؤلفون أولاً كيف تحاول الطرق الحالية اكتشاف التسللات في هذا السياق المتطلب. تقنيات التعلم الآلي الكلاسيكية تتعلم شكل الحركة «الطبيعية» وتعلم الشذوذ، باستخدام خوارزميات مثل أقرب الجيران k، أشجار القرار، الغابات العشوائية، والشبكات العصبية البسيطة. تذهب طرق التعلم العميق، بما في ذلك الشبكات التكرارية وامتداداتها (RNN، LSTM، GRU)، أبعد من ذلك باكتشاف أنماط معقدة في الحركة الخام تلقائيًا ويمكنها التقاط هجمات لم تُرَ من قبل. مع ذلك، عادةً ما تحتاج هذه النماذج العميقة إلى كميات كبيرة من البيانات الموسومة، وتكون مكلفة في التشغيل، وغالبًا ما تتصرف كصناديق سوداء توفر تفسيرًا ضئيلًا لسبب إطلاق الإنذار. هذه القيود مشاكل خاصة في الحوسبة الضبابية، حيث الأجهزة محدودة ويحتاج محللو الأمن إلى تنبيهات مفهومة.

طريقة جديدة لقراءة حركة الشبكة

لتجاوز هذه المشكلات، يقترح البحث إطار عمل قائم على المحول مصمم خصيصًا لكشف التسلل الشبكي في بيئات الضباب. بدلًا من اعتبار كل سجل حركة كقائمة مسطحة من الأرقام، يتعامل النموذج مع كل خاصية كـ «رمز» في تسلسل قصير، مما يتيح لآلية الانتباه تعلم كيفية ارتباط الخصائص ببعضها عبر كامل السجل. يستكشف المؤلفون ثلاث متغيرات: أسلوب يشبه المُفكِّر-الوحيد (decoder-only) على غرار GPT، وأسلوب المشفر-الوحيد (encoder-only) على غرار BERT، ومحرك محول كامل مشفِّر–مفكِّر (encoder–decoder). تم تدريبها واختبارها على مجموعة بيانات معيارية مستخدمة على نطاق واسع (NSL-KDD) ومجموعة بيانات أكثر حداثة مُركَّزة على إنترنت الأشياء (IoT-20). تم استخدام تجهيز دقيق للبيانات، والتحقق المتقاطع، وتقنيات للتعامل مع أنواع الهجمات النادرة لتقليل الانحياز والإفراط في التكيُّف.

أداء شبه مثالي وقرارات أوضح

النتائج لافتة للنظر. على معيار NSL-KDD، يصل نموذج المحول الكامل إلى دقة 100%، ومقدار الدقة (precision)، والاستدعاء (recall)، ودرجة F1 بنسبة 100% لكل من قرارات «هجوم مقابل طبيعي» البسيطة ولتمييز بين فئات هجوم متعددة. على مجموعة بيانات IoT-20، التي تعكس بصورة أفضل حركة أجهزة إنترنت الأشياء المتنوعة اليوم، لا يزال النموذج يحقق نتائج عالية جدًا: حوالي 99.6% دقة للتصنيف الثنائي وأكثر من 95% لعدة أنواع من الهجمات. يقارن المؤلفون أيضًا نظامهم بالعديد من أساليب التعلم الآلي والتعلم العميق المتقدمة ويجدون أن المحول عادة ما يضاهِيها أو يتفوق عليها مع البقاء سريعًا بما يكفي للنشر على عقد الضباب. لجعل سلوكه أكثر شفافية، تستخدم الدراسة أدوات الذكاء القابل للتفسير التي ترتب أي ميزات الحركة تؤثر أكثر على كل قرار، وتختبر الصلابة بإنشاء أمثلة «عدائية» متعمدة مضطربة. يحتفظ المحول بأداء قوي حتى تحت مثل هذه الهجمات ويُظهر الميزات التي يعتمد عليها أكثر.

من نجاح المختبر إلى الحماية في العالم الحقيقي

بعبارات بسيطة، يُظهر هذا العمل أن نفس التقنية التي تقود نماذج اللغة الحديثة يمكن تكييفها لتصبح حارسًا أمنيًا قويًا وأكثر قابلية للفهم لشبكات الضباب. من خلال تعلم كيفية تفاعل قطع مختلفة من بيانات الشبكة، يمكن لنظام قائم على المحول اكتشاف كل من التسللات المألوفة والنادرة بدقة ملحوظة، مع التشغيل بسرعة كافية ليكون عمليًا قرب حافة الشبكة. يشير المؤلفون إلى أنه لا تزال هناك حاجة لتجارب إضافية على حركة حية ومتغيرة باستمرار، وأن العمل المستقبلي ينبغي أن يركز على توسيع النطاق، والتعامل مع تغيّر أنماط الهجوم، وحماية الخصوصية عبر العديد من عقد الضباب الموزعة. ومع ذلك، يوحي البحث بأن نماذج على غرار المحول قد تصبح حجر الزاوية في الدفاع عن الشبكات الواسعة المليئة بالأجهزة التي تُدعم حياتنا اليومية.

الاستشهاد: Abdelnaby, K.M., Khedr, A.Y. & Elsemary, A.M. Novel transformer-based model for NID in fog computing environment. Sci Rep 16, 8656 (2026). https://doi.org/10.1038/s41598-026-35879-7

الكلمات المفتاحية: أمان الحوسبة الضبابية, كشف التسلل الشبكي, نماذج المحولات, هجمات الإنترنت للأشياء, الذكاء الاصطناعي عند الحافة