Clear Sky Science · ar

التعرّف في الوقت الحقيقي على هجمات التصيّد الاحتيالي عبر إضافات متصفّح معزّزة بتعلّم الآلة

لماذا أصبحت المواقع المزيفة مشكلة للجميع

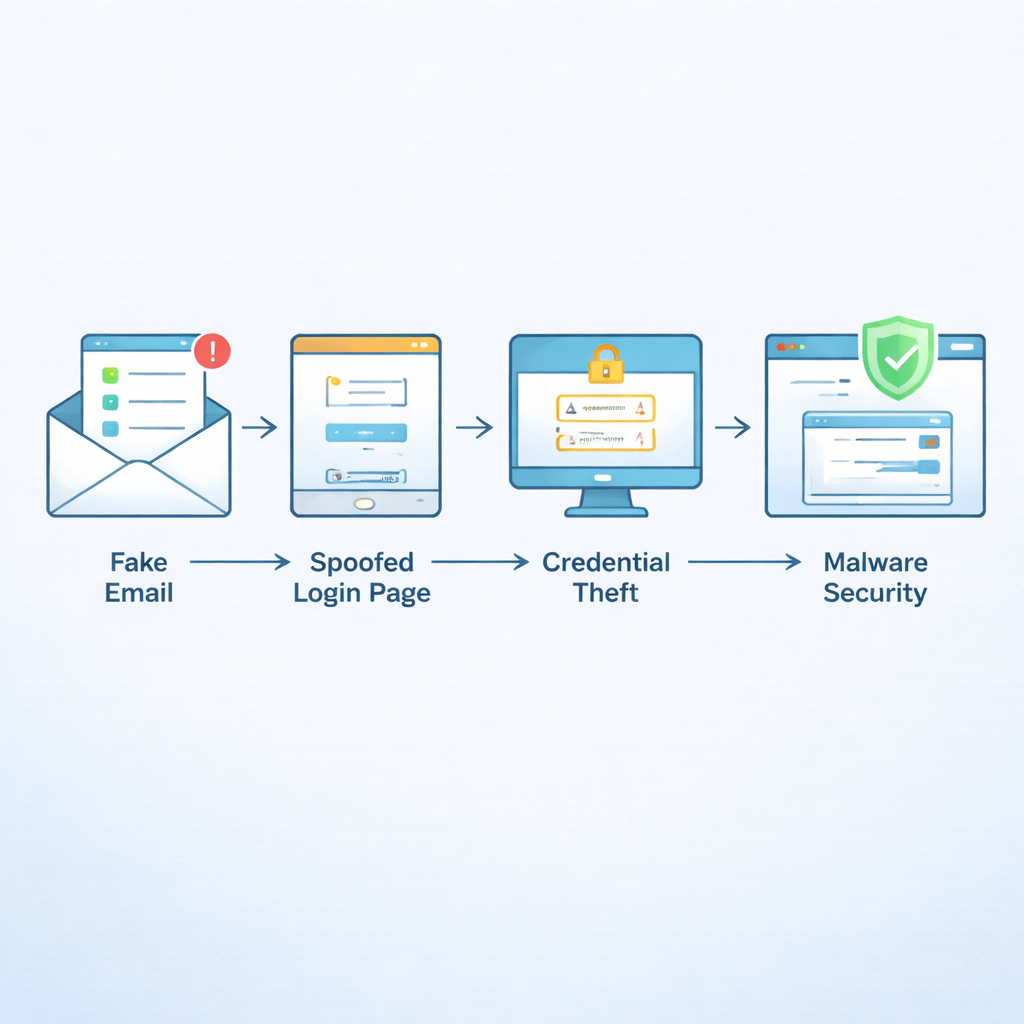

يومياً يتلقّى الناس رسائل تبدو كأنّها صادرة من مصرفهم أو خدمة توصيل أو مكان عملهم—لكن بعض هذه الرسائل مصمّمة بعناية كفخّات. تستغل هجمات التصيّد رسائل إلكترونية ومواقع شبيهة بالمظهر لسرقة كلمات المرور وأرقام بطاقات الائتمان وبيانات شخصية أخرى. ومع ازدياد مهارة المهاجمين في تقليد المواقع الحقيقية، لم تعد قوائم الحظر البسيطة أو الحدس كافيتين. تصف هذه الورقة إضافة متصفّح جديدة تراقب بهدوء الصفحات التي تزورها وتستخدم تعلّم الآلة لوضع علامة على المواقع الخطرة في الوقت الحقيقي، بهدف منح المستخدمين العاديين حماية قوية دون الحاجة لأن يصبحوا خبراء أمن.

كيف تخدعنا هجمات التصيّد الحديثة

نما التصيّد ليصبح أحد أكثر الجرائم الإلكترونية شيوعاً عالمياً، وهو مسؤول عن نسبة كبيرة من الحوادث السيبرانية المبلّغ عنها والخسائر المالية. يرسل المهاجمون رسائل مقنعة تحثّ على اتخاذ إجراء سريع—«تحقّق من حسابك»، «حدّث معلومات الدفع»، «تتبّع طردك»—وتوجّه الضحايا إلى مواقع مزيفة تشبه إلى حد كبير صفحات بنكية أو تسوّق أو خدمات سحابية حقيقية. الكثير من هذه المواقع يستخدم الآن شهادات HTTPS صحيحة وتصميماً مصقولاً، لذلك لم تعد التحذيرات القديمة مثل «لا توجد أيقونة قفل» أو «الصفحة قبيحة» فعّالة. تُظهر الاستطلاعات وتقارير الجريمة أن البالغين في الفئات العمرية بين العشرينات والأربعينات مستهدفون بشدّة، وأن فرق الأمن تظل قلقة بشأن الاحتيالات عبر البريد الإلكتروني التي تتجاوز مرشحات الحماية.

نظرة أذكى إلى عناوين الويب ومظهر الصفحة

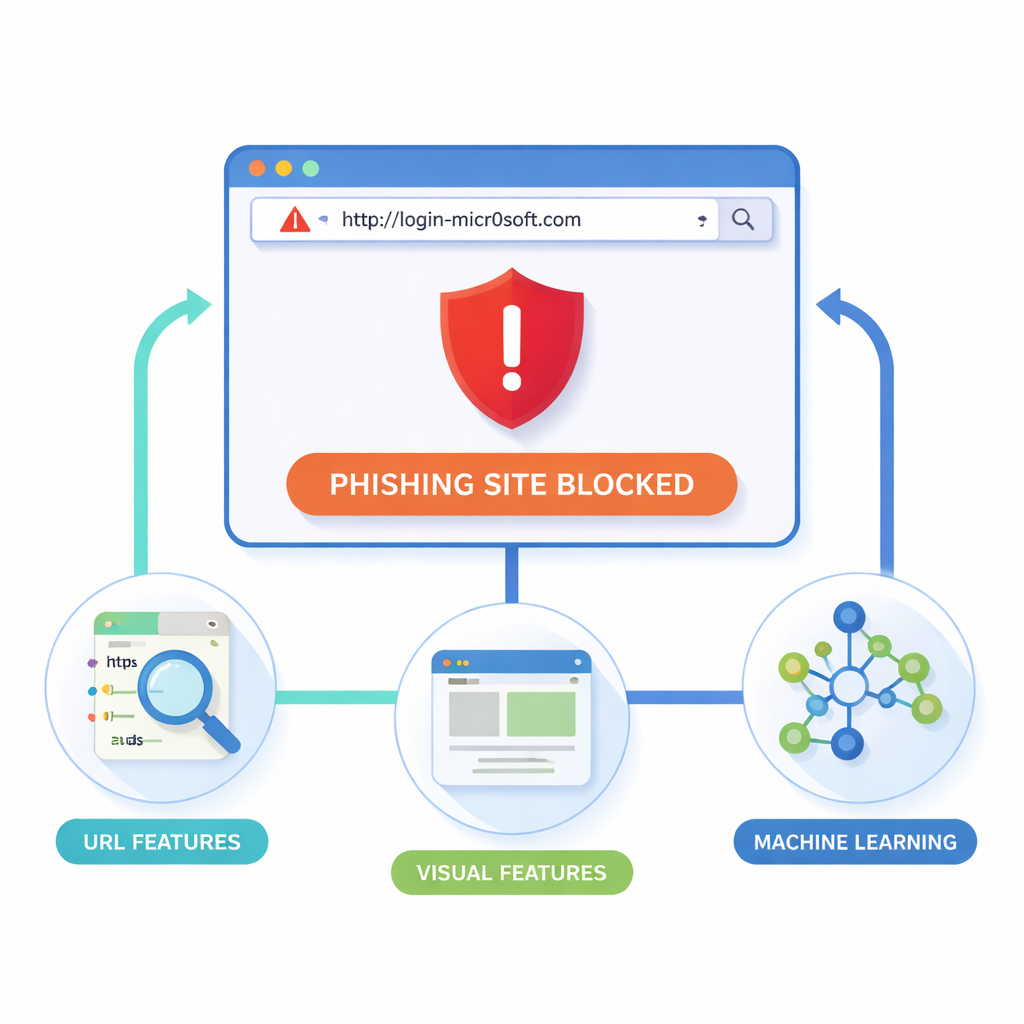

يجادل الباحثون بأن المكان الأكثر أمناً لإيقاف التصيّد هو داخل المتصفّح نفسه، عند لحظة تحميل الصفحة. تفحص الإضافة الخاصة بهم لمتصفّح Google Chrome (والمتصفّحات المتوافقة) دليلتين رئيسيتين: عنوان الويب نفسه ومظهر الصفحة. من كل موقع يجمعون تفاصيل «تراكيبية» من عنوان URL، مثل الطول والرموز غير العادية أو النطاقات الفرعية المشبوهة؛ وتفاصيل «بُنائية» وبيانات النطاق مثل حركة المرور وبيانات التسجيل؛ و«دلالات بصرية» مثل كتل التخطيط والألوان والشعارات. يقوم متصفّح بلا واجهة برمجية بعرض كل صفحة بطريقة متحكّم بها، ويقسّمها إلى مناطق مستطيلة، ويسجّل أماكن ظهور النماذج والشعارات وأشرطة التنقل. ثم يقارن هذه البصمة البصرية ببصمات المواقع الموثوقة بحثاً عن نسخ قريبة قد تكون احتيالاً.

استخدام «الذئاب» الرقمية لاختيار أوضح الأدلة

بما أنّ النظام يجمع عشرات القياسات من كل موقع، يجب عليه أن يقرر أيّها يفيد فعلاً في التفريق بين الاحتيال والصفحات الآمنة. لتحقيق ذلك، يستعير المؤلفون خوارزمية مستوحاة من طريقة صيد الذئاب الرمادية. في هذا «محسّن الذئاب الرمادية»، تتنافس مجموعات مرشّحة من الميزات، وتتقارب الخوارزمية تدريجياً نحو مجموعة صغيرة تعطي أفضل توازن بين اكتشاف مواقع التصيّد وتجنّب الإنذارات الكاذبة. تُغذّى هذه الميزات المختارة بعد ذلك إلى ثلاثة نماذج تعلّم آلي—آلة متجه الدعم، وشجرة قرار، وخاصة الغابة العشوائية، التي تجمع عدداً من أشجار القرار في تجميع قوي. يستخدم التدريب 80,000 موقعاً مأخوذاً من مجموعات عامة مثل PhishTank والأرشيفات الأكاديمية، مع تقنيات إضافية للتعامل مع عدم التوازن بين المواقع الشرعية والخبيثة.

تحويل نماذج المختبر إلى أداة مفيدة في المتصفّح

وصل نموذج الغابة العشوائية المحسّن إلى دقّة تقارب 98–99% ومعامل ارتباط ماثيوز قرب 0.96، وهو مقياس صارم يأخذ بعين الاعتبار كلاً من الهجمات الفائتة والإنذارات الكاذبة. في اختبارات حية باستخدام إضافة Chrome، فحص النظام كل عنوان URL في حوالي 200 ملّي ثانية، وهو وقت كافٍ لعدم ملاحظة المستخدمين أي تأخير. عندما تم اكتشاف صفحة محفوفة بالمخاطر، عرضت الإضافة تحذيراً واضحاً وسمحت للمستخدمين بالعودة أو المتابعة على مسؤوليتهم. بالمقارنة مع أدوات شائعة مثل Google Safe Browsing والإضافات المضادة للتصيّد القائمة، أظهر النظام الجديد معدّلات اكتشاف أعلى، وإنذارات خاطئة أقل، والقدرة على رصد العناوين المضللة—حتى عندما كانت مختصرة أو مخفّفة الطمس أو حديثة الإنشاء.

ماذا يعني هذا لتصفّحك اليومي

بالنسبة لغير المتخصصين، الخلاصة هي أن الدفاع ضد التصيّد لم يعد مضطراً للاعتماد فقط على التخمين أو قوائم الحظر اليدوية. من خلال الجمع بين طريقة كتابة الرابط ومظهر الصفحة، ومن خلال الاختيار التلقائي للإشارات الأكثر معلوماتية، يمكن للإضافة المقترحة التعرف على العديد من الاحتيالات من الظهور الأوّل، وليس فقط بعد أن يبلغ عنها شخص ما. يعترف المؤلفون بأن المهاجمين سيستمرون في التطور وأن النماذج يجب إعادة تدريبها وتوسيعها لتشمل الهواتف والمتصفحات الأخرى. ومع ذلك، يظهر عملهم أن إضافة ذكية تحترم الخصوصية وتعمل على جهازك يمكن أن تكون مجموعة عيون ثانية لا تكلّ—تفحص بهدوء كل موقع تزوره وتتدخل عندما يبدو شيء ما مريباً، قبل أن يتحول نقرة مستعجلة إلى خطأ مكلف.

الاستشهاد: Dandotiya, M., Goyal, N., Khunteta, A. et al. Real time identification of phishing attacks through machine learning enhanced browser extensions. Sci Rep 16, 6612 (2026). https://doi.org/10.1038/s41598-026-35655-7

الكلمات المفتاحية: كشف التصيّد, إضافة متصفّح, تعلّم الآلة, الأمن السيبراني, مواقع مزيفة