Clear Sky Science · ar

مزيج من محسن مستوحى من الكم وشبكة هرمية للميزات للكشف عن التطفل في بيئات السحابة‑إنترنت الأشياء

دروع أذكى لعالم الأجهزة المتصلة

من الأقفال الذكية ومراقبات الأطفال إلى حسّاسات المصانع ومعدات المستشفيات، تتواصل الآن مليارات أجهزة إنترنت الأشياء مع خوادم سحابية قوية. لكن هذه الراحة تأتي بتكلفة خفية: يمكن للمهاجمين التسلل عبر أجهزة صغيرة والانتشار عبر السحابة، سرقة البيانات أو تعطيل الخدمات. تقدم هذه الورقة نظام دفاعي جديد مدفوع بالذكاء الاصطناعي مصمم لكشف مثل هذه التسللات بدقة أكبر والتكيّف مع حيل الهجوم المتغيرة بسرعة في شبكات السحابة‑إنترنت الأشياء الحديثة.

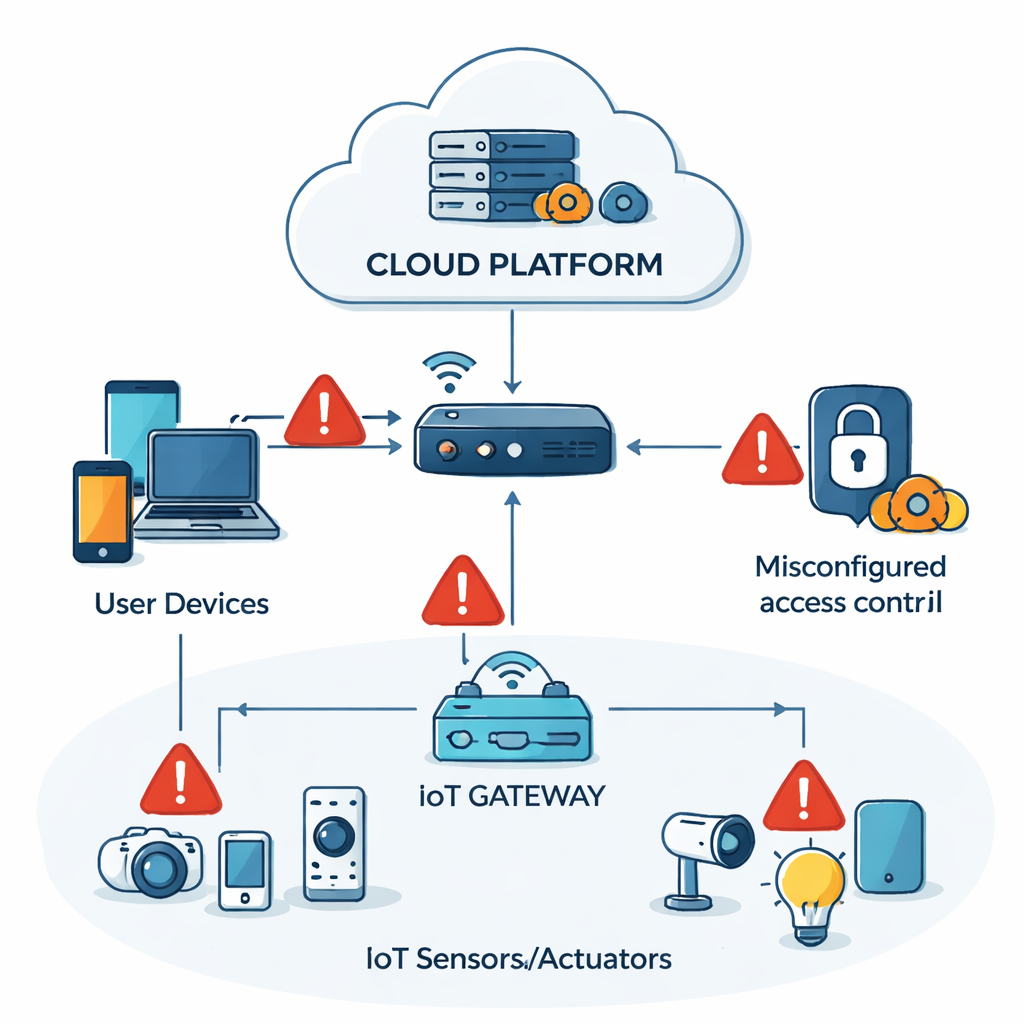

لماذا الأجهزة الذكية اليومية أهداف سهلة

معظم أجهزة إنترنت الأشياء مصممة لتكون رخيصة وصغيرة وموفرة للطاقة، لا محصنة بشدة. غالبًا ما تعمل بتشفير ضعيف وبرامج ثابتة قديمة، بينما تقدم منصات السحابة التي تديرها العديد من الأبواب والممرات التي يمكن للمهاجم استغلالها. مثال واقعي استشهد به المؤلفون يتضمن خرقًا في عام 2023 لسلسلة فنادق ذكية، حيث استغل المخترقون أقفال الأبواب وأجهزة استشعار التكييف الضعيفة ثم تنقلوا عبر البنية التحتية السحابية لتعطيل العمليات في عشرات المواقع. أنظمة اكتشاف التسلل التقليدية، التي تبحث إما عن توقيعات معروفة لهجمات أو عن شواذ بسيطة، تواجه صعوبة هنا: حركة الشبكة عالية الأبعاد، وتمزج بين العديد من الحقول الرقمية والفئوية، وأنماط الهجوم تتطور سريعًا. كنتيجة لذلك، غالبًا ما تندمج الهجمات الدقيقة والمتعددة المراحل في النشاط الخلفي الطبيعي.

تحويل سجلات الشبكة إلى صور يمكن للذكاء الاصطناعي رؤيتها فعلاً

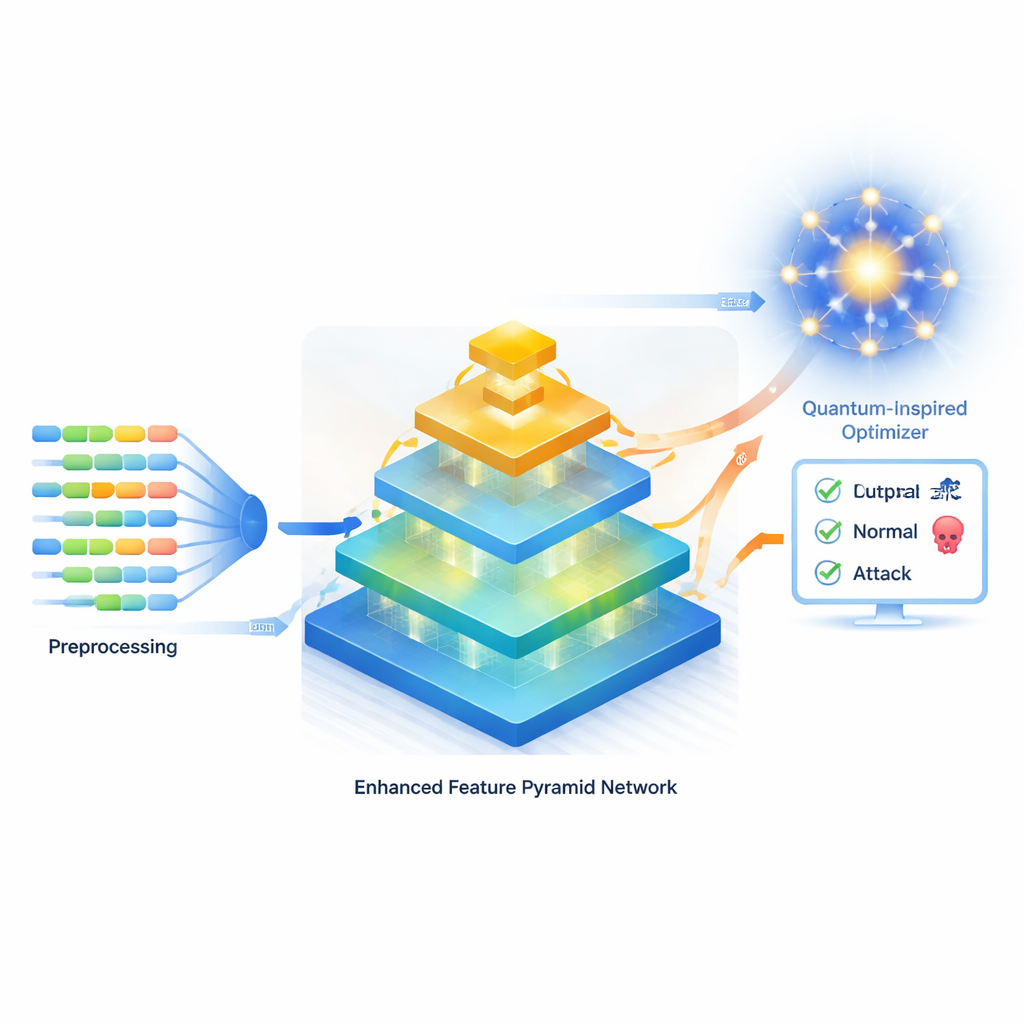

يقترح المؤلفون نهجًا جديدًا يبدأ بتنظيف وإعادة تشكيل سجلات الشبكة الخام بعناية. تُحوَّل الحقول الفئوية مثل نوع البروتوكول أو اسم الخدمة إلى متجهات عددية، بينما تُطَبَّع الكميات المستمرة مثل حجم الحزم ومدة التدفق حتى لا يطغى أحدها على عملية التعلم. وللتعامل مع حقيقة أن الهجمات الحقيقية نادرة مقارنةً بحركة المرور العادية، يستخدمون تقنية تسمى SMOTE لتوليد أمثلة تركيبية واقعية لفئات الهجوم الممثلة بشكل ناقص، مما يقلل الانحياز نحو الفئة الغالبة. والأهم من ذلك، يعيدون ترتيب هذه البيانات الجدولية إلى «صور زائفة» منظمة، مما يسمح لشبكة عصبية قوية على غرار رؤية الحاسب، شبكتهم الهرمية المحسنة للميزات (EFPN)، بتحليل الأنماط على مستويات متعددة بدلًا من معاملة كل ميزة بمعزل عن الأخرى.

«هرم» متعدد الطبقات يقرأ الأنماط الكبيرة والصغيرة

استُلهمت EFPN من أنظمة التعرف على الصور التي تتفوق في اكتشاف التفاصيل الدقيقة والأشكال الكبيرة على حد سواء. في جوهرها عمود فقري مشابه لـ ResNet34، يبني هرمًا من خرائط الميزات. يلتقط مسار من الأسفل إلى الأعلى أنماطًا متزايدة التجريد، بينما يستخدم مسار من الأعلى إلى الأسفل عمليات فك الالتفاف (deconvolution) —شكل أكثر ذكاءً لرفع العينات— لاستعادة التفاصيل المكانية الدقيقة التي غالبًا ما تُمحوها الطرق الأبسط. ثم تمزج وحدة التضمين الدلالي العميق الإشارات منخفضة المستوى الغنية بالتفاصيل مع الإشارات عالية المستوى الواعية بالسياق، محافظةً على كل من الرؤى «القريبة» و«الواسعة الزاوية» لحركة المرور. أخيرًا، تعالج مرحلة الدمج ثنائية الفرع الأنماط العامة والفروق المحلية بالتوازي —باستخدام عمليات تلافيف متخصصة توسع مجال الاستقبال بفعالية— قبل دمجها في تمثيل واحد ومضغوط يُستخدم للتصنيف.

استعارة من رسومات الأطفال وفيزياء الكم

تصميم الشبكة ليس سوى نصف المعركة؛ ضبط العديد من معاييرها—مثل معدل التعلم وأحجام المرشحات وعدد خرائط الميزات—يؤثر بشدة على الدقة. بدلًا من الاعتماد على البحث الشبكي البطيء أو المحسنين القياسيين، يقدم المؤلفون ميتاهيوريستيك محسنًا بالكم يسميه Q‑CDDO (محسن تطوير رسومات الأطفال المحسّن بالكم). هذا مستلهم بشكل فضفاض من كيفية تطور رسومات الأطفال: الخربشات الأولى، التقليد للأمثلة الأفضل، نشوء إحساس بالتناسب (مرتبطة بالنسبة الذهبية)، الإبداع، وذاكرة الأنماط الناجحة. رياضيًا، يُشفَّر هذا في بحث قائم على تجمعات يستكشف ويصقل مجموعات من ضبط المعلمات الفائقة المرشحة. الجزء «المعزز بالكم» يمثل كل مرشح كسلسلة من الكيوبتات في حالة تراكب؛ بتطبيق بوابات دورانية موجهة من أفضل الحلول المكتشفة حتى الآن، يمكن للخوارزمية استكشاف فضاء البحث الشاسع على نحو أوسع مع التمكن في الوقت نفسه من الاقتراب من المناطق الواعدة.

اختبار الدفاع الجديد

قُيِّم الإطار الكامل EFPN–Q‑CDDO على مجموعتي بيانات مرجعيتين مستخدمتين على نطاق واسع: CIC‑IDS‑2017، التي تحاكي شبكة مؤسسية تقليدية مع أنواع هجوم متعددة، وBot‑IoT، التي تركز على حركة شبكات بوتنت على طراز إنترنت الأشياء. بعد تحقق متقاطع بخمسة طيات ومعالجة دقيقة لعدم توازن الفئات، حقق النظام دقة 96.3% على CIC‑IDS‑2017 و94.6% على Bot‑IoT، متفوقًا على عدة خطوط أساس قوية، بما في ذلك هجائن تعلم عميق متقدمة ونماذج مضبوطة بميتاهيوريستيك أخرى. كما أظهر درجات F1 أعلى—توازن الدقة والاستدعاء—مما يشير إلى هجمات مفقودة أقل وإنذارات كاذبة أقل. أظهرت دراسات الإقصاء أن كلا المكونين الرئيسيين مهمان: ترقية هرم الميزات القياسي إلى النسخة المحسنة تحسّن النتائج، واستبدال المحسن التقليدي بـ Q‑CDDO يعزز الأداء ويؤدي إلى تقارب أكثر سلاسة وسرعة أثناء التدريب.

ماذا يعني هذا لتأمين العالم المتصل

لغير الخبراء، الخلاصة الأساسية هي أن حماية أنظمة السحابة‑إنترنت الأشياء ليست مسألة كلمات مرور أقوى أو جدران حماية أفضل فحسب؛ إنها تتطلب تعرفًا أنسب للأنماط يمكنه قراءة حركة مرور معقدة وصاخبة دون إغراق المحللين بتنبيهات خاطئة. من خلال تحويل سجلات الشبكة الخام إلى هياكل شبيهة بالصور وإقران «هرم» عصبي متعدد المقاييس باستراتيجية ضبط مستوحاة من الكم، يقدم هذا العمل كاشف تسلل أكثر دقة وقابلية للتكيّف من العديد من الأنظمة الحالية. وعلى الرغم من أن التأثيرات الكمومية هنا محاكاة بدلاً من الاعتماد على عتاد كم حقيقي، فإن الأفكار تساعد المحسن على الهروب من الحلول المحلية الضيقة وإيجاد إعدادات أفضل. مع استمرار انتشار إنترنت الأشياء في المنازل والمدن والبنى التحتية الحيوية، قد تشكل مقاربات مثل EFPN–Q‑CDDO جزءًا قويًا من النسيج الأمني غير المرئي الذي يبقي هذه البيئات المتصلة مرنة أمام التهديدات السيبرانية المتطورة باستمرار.

الاستشهاد: Hajlaoui, R., Shalaby, M., Alfilh, R.H.C. et al. Combination of quantum-based optimizer and feature pyramid network for intrusion detection in Cloud-IoT environments. Sci Rep 16, 7244 (2026). https://doi.org/10.1038/s41598-026-35242-w

الكلمات المفتاحية: اكتشاف التطفل, أمن سحابة إنترنت الأشياء, التعلم العميق, التحسين المستوحى من الكم, تحليل حركة الشبكة