Clear Sky Science · ar

إطار هجيني مُرتَّب الميزات وفعّال لاكتشاف برامج Android الخبيثة في إنترنت الأشياء

لماذا تحتاج أجهزتك الذكية إلى حراس شخصيين أفضل

من أجراس الأبواب الذكية والتلفزيونات إلى مستشعرات المصانع والسيارات المتصلة، تعمل الآن مليارات الأجهزة بنظام Android. هذه الراحة تأتي بتكلفة خفية: فهذه الأجهزة تستهدفها برامج خبيثة أكثر فأكثر، قادرة على سرقة البيانات، التجسس على المستخدمين، أو اختطاف شبكات كاملة. تعرض هذه الورقة طريقة جديدة لرصد مثل هذه الهجمات بسرعة وكفاءة، حتى على الأجهزة منخفضة الطاقة، ما يفتح طريقًا لمنازل ومستشفيات ومدن وصناعات أكثر أمانًا.

المشكلة المتنامية داخل الأجهزة اليومية

أصبح Android نظام التشغيل الافتراضي للعديد من أجهزة إنترنت الأشياء لأنه مرن ومفتوح ورخيص التكييف. نفس الانفتاح يجعل النظام جذابًا للمجرمين. العديد من الأجهزة المعتمدة على Android تفتقر إلى حماية مضادة للفيروسات، وتعتمد على متاجر تطبيقات غير موثوقة، ونادرًا ما تتلقى تحديثات أمنيّة في الوقت المناسب. تهديدات حديثة — بما في ذلك شبكات بوت ضخمة تطلق هجمات تُغلق الإنترنت وبرامج تجسّس تجمع كلمات المرور والرسائل وحتى البيانات الحيوية بصمت — تُظهر مدى سرعة تطور برمجيات الجوال وإنترنت الأشياء الخبيثة. تدافع الأساليب التقليدية مثل مطابقة التواقيع وفحوصات الأذونات البسيطة بصعوبة لمجاراة هذا التطور، خاصة عندما يخفي المهاجمون شيفرتهم أو يغيرون سلوكهم بشكل مستمر.

نظرة إلى التطبيقات من زاويتين في آن واحد

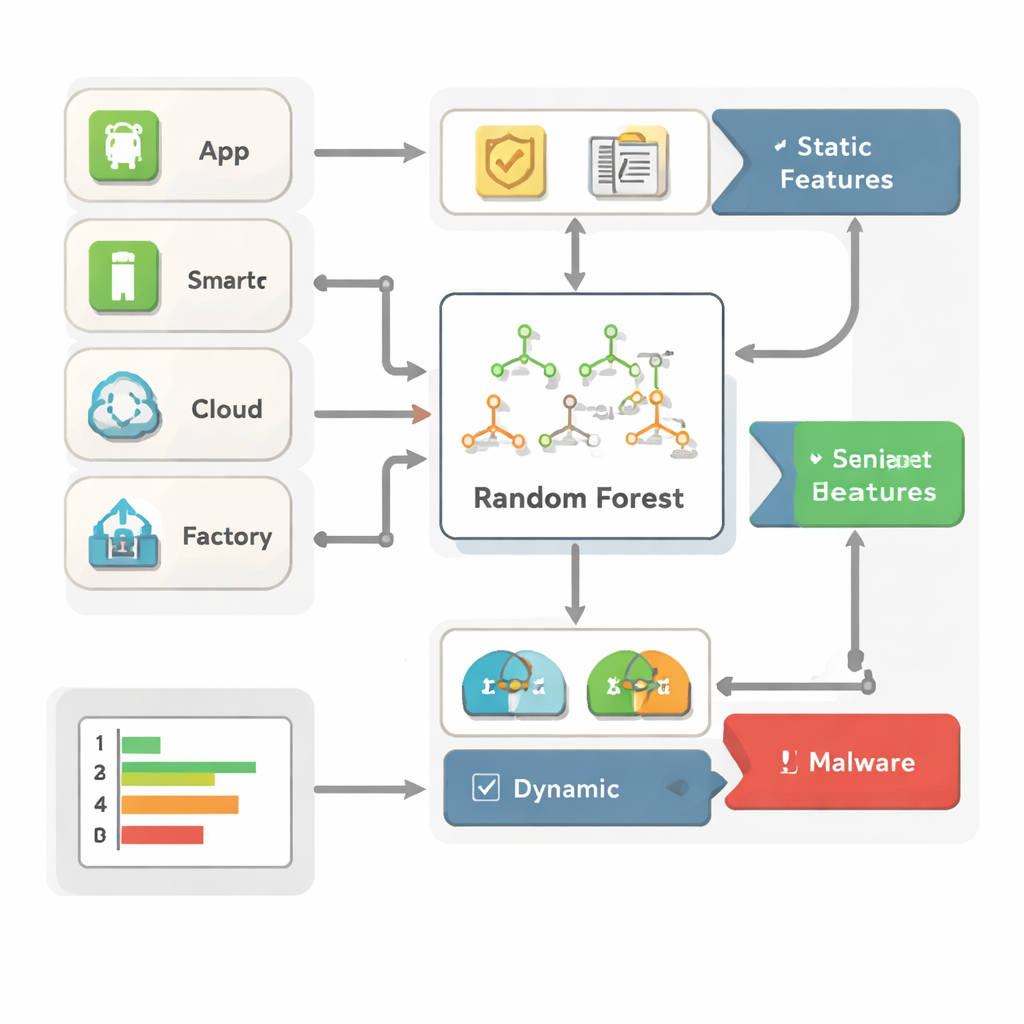

يجادل المؤلفون بأنه لم يعد تكفي رؤية واحدة للتطبيق. بدلاً من ذلك، يجمعون بين نظرتين مكمّلتين. الأولى، تُسمى غالبًا التحليل الثابت، تفحص ما يطلبه التطبيق وكيف بُني — أذوناته، واجهات البرمجة التي يتعامل معها، والبيانات الوصفية الأساسية — من دون تشغيله. الثانية، التحليل الديناميكي، تراقب ما يفعله التطبيق فعليًا عند تشغيله: كيفية استخدامه للذاكرة والمعالج، استدعاءات النظام التي يقوم بها، وكيف يتواصل عبر الشبكة. بدمج هذين النوعين من الأدلة، يمكن للإطار اكتشاف التهديدات الواضحة والبرمجيات الخبيثة المتغيرة الشكل التي قد تخدع طريقة واحدة بمفردها.

تعليم غابة من أشجار القرار لتمييز السلوك الضار

لتحويل هذا الخليط الغني من الأدلة إلى قرارات، يستخدم النظام طريقة تعلم آلي تُدعى الغابة العشوائية (Random Forest)، التي يُمكن تشبيهها بحشد من أشجار القرار البسيطة التي تصوت على ما إذا كان التطبيق حميدًا أم خبيثًا. والأهم أن المؤلفين لا يغذون هذا النموذج بكل التفاصيل الأولية. بدلاً من ذلك، يرتبون الميزات باستخدام مقياسين لمدى فائدتها ويحتفظون فقط بالأكثر معلوماتية. خطوة التقليم هذه تقلص حجم البيانات التي يجب على النموذج معالجتها، تسرّع الاكتشاف، وتجعل أوضح أي الإشارات — مثل أذونات الرسائل النصية المعينة، منافذ الشبكة المشبوهة، أو أنماط الذاكرة الغريبة — تقود أحكامه. وبما أن الغابات العشوائية تبرز بطبيعتها المدخلات الأكثر أهمية، يمكن للمحللين الأمنيين فهم خيارات النظام والثقة بها بشكل أفضل.

الاختبار عبر أنواع مختلفة من الهجمات والبيانات

تم تقييم الإطار على أربع مجموعات بيانات معروفة لأجهزة Android وإنترنت الأشياء الصناعي. تركز إحداها (Drebin) على أذونات التطبيق والشيفرة، وأخرى (TUANDROMD) تتضمن سمات تطبيق أكثر تفصيلًا، وثالثة (CCCS‑CIC‑AndMal‑2020) تتتبع سلوك التطبيقات أثناء التشغيل، ورابعة (CIMD‑2024) تسجل سنوات من نشاط الشبكة لأجهزة صناعية حقيقية. على الثلاث الأولى، وصل النظام إلى دقة مرتفعة بشكل لافت — نحو 99 إلى 100 بالمئة — مع دقة واستدعاء قويين بالمثل، مما يعني أنه نادرًا ما يفوت برمجيات خبيثة أو يخطئ في تصنيف التطبيقات النظيفة. كما يعمل بسرعة وباحتياج بسيط للذاكرة، مما يجعله مناسبًا لأجهزة الحافة التي لا يمكنها استضافة نماذج تعلم عميق ثقيلة. تكشف مجموعة البيانات الصناعية عن قيد مهم: لأن حركة المرور الحميدة تفوق الهجمات بكثير، قد يبدو نموذج بسيط دقيقًا بينما لا يزال يفوّت تهديدات نادرة لكنها خطيرة، مما يسلط الضوء على الحاجة إلى تقنيات خاصة للتعامل مع البيانات المتحيزة.

الحدود اليوم وكيف يمكن التحسن غدًا

بينما يحقق النهج المقترح أداءً ممتازًا على عدة معايير مرجعية، فهو أقل فعالية عندما تكون الحركة الخبيثة نادرة ومتنوعة، كما في الشبكات الصناعية الحقيقية. يقر المؤلفون بصراحة أنه في مثل هذه الحالات، يميل النموذج إلى تفضيل فئة "الآمنة" الغالبة ويتغاضى عن عائلات أصغر من البرمجيات الخبيثة. يقترحون تحسين ذلك بعينات أذكى، وتدريب حساس للتكلفة، ومواصلة هندسة الميزات، بالإضافة إلى اختبار ضد برمجيات خبيثة متخفية تحاول خداع أنظمة التعلم. ومع ذلك، تُظهر الدراسة أن نموذجًا شفافًا ومصممًا بعناية يمكن أن يوفر حماية تقترب من أفضل الموجود بدون تكاليف التعلم العميق الثقيلة، ما يقدم مخططًا عمليًا للدفاع عن الكون المتنامي من الأشياء المعتمدة على Android.

ماذا يعني هذا لأمننا اليومي

لغير المتخصصين، الخلاصة بسيطة: من الممكن بناء دفاعات ضد البرمجيات الخبيثة تكون ذكية وخفيفة بما يكفي لتعمل على الأجهزة اليومية، وواضحة بما يكفي ليقوم الخبراء البشريون بتدقيق طريقة عملها. بجمع ما تدّعي التطبيقات أنها ستفعله مع ما تفعله فعليًا في الممارسة، والتركيز على علامات التحذّر الأكثر دلالة، يحوّل هذا الإطار الهواتف والأجهزة المعتمدة على Android إلى أهداف أقل جاذبية بكثير. مع مزيد من التحسين للتعامل مع بيانات العالم الحقيقي غير المتوازنة بشدة، قد تصبح أنظمة مماثلة جزءًا أساسيًا من شبكة الأمان غير المرئية التي تحمي منازلنا ومشافيّنا ومصانعنا ومدننا المتصلة من التسلل الرقمي.

الاستشهاد: Saeed, N.H., Hamza, A.A., Sobh, M.A. et al. Efficient feature ranked hybrid framework for android Iot malware detection. Sci Rep 16, 3726 (2026). https://doi.org/10.1038/s41598-026-35238-6

الكلمات المفتاحية: برامج Android الخبيثة, أمن إنترنت الأشياء, التعلم الآلي, التحليل الهجين, الغابة العشوائية