Clear Sky Science · ar

بناء أنظمة فوضوية متعددة الحالات وتطبيقاتها على تشفير الصور

لماذا يهم عبث الصور خصوصيتك

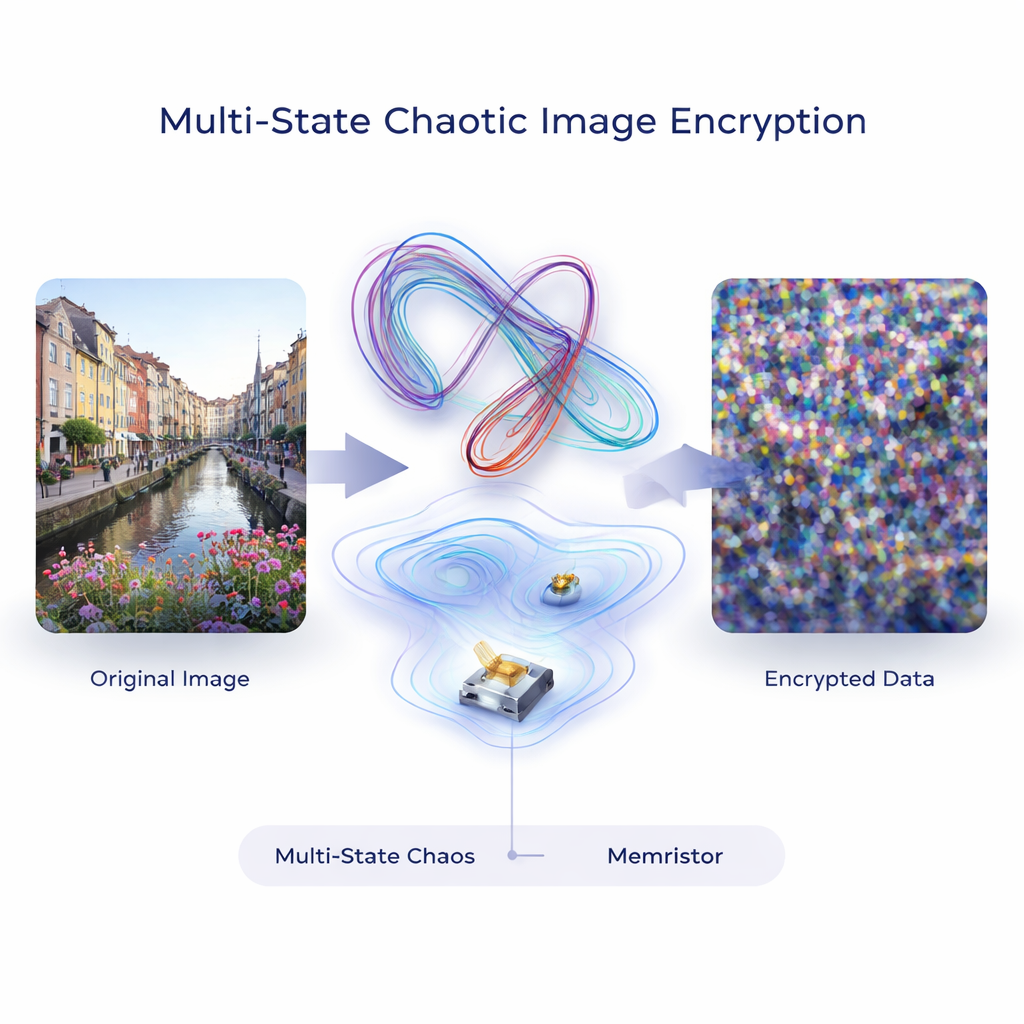

تتدفق الصور ومقاطع الفيديو الآن باستمرار عبر الهواتف والسحابات ووسائل التواصل الاجتماعي، مما يجعل من الضروري إبعادها عن أعين المتطفلين. تعمل أدوات التشفير التقليدية مثل AES بشكل جيد للنصوص والملفات الصغيرة، لكنها قد تكون بطيئة أو غير فعالة للصور الملونة والضخمة التي تهيمن على حركة البيانات الحديثة. تستكشف هذه المقالة نهجًا مختلفًا: استخدام القابلية الطبيعية لعدم التنبؤ في الأنظمة الفوضوية—نماذج رياضية تتصرف مثل الاضطراب أو الطقس—لتصميم أقفال صور أسرع وأكثر صعوبة في الكسر.

طريقة جديدة لإثارة الفوضى الرقمية

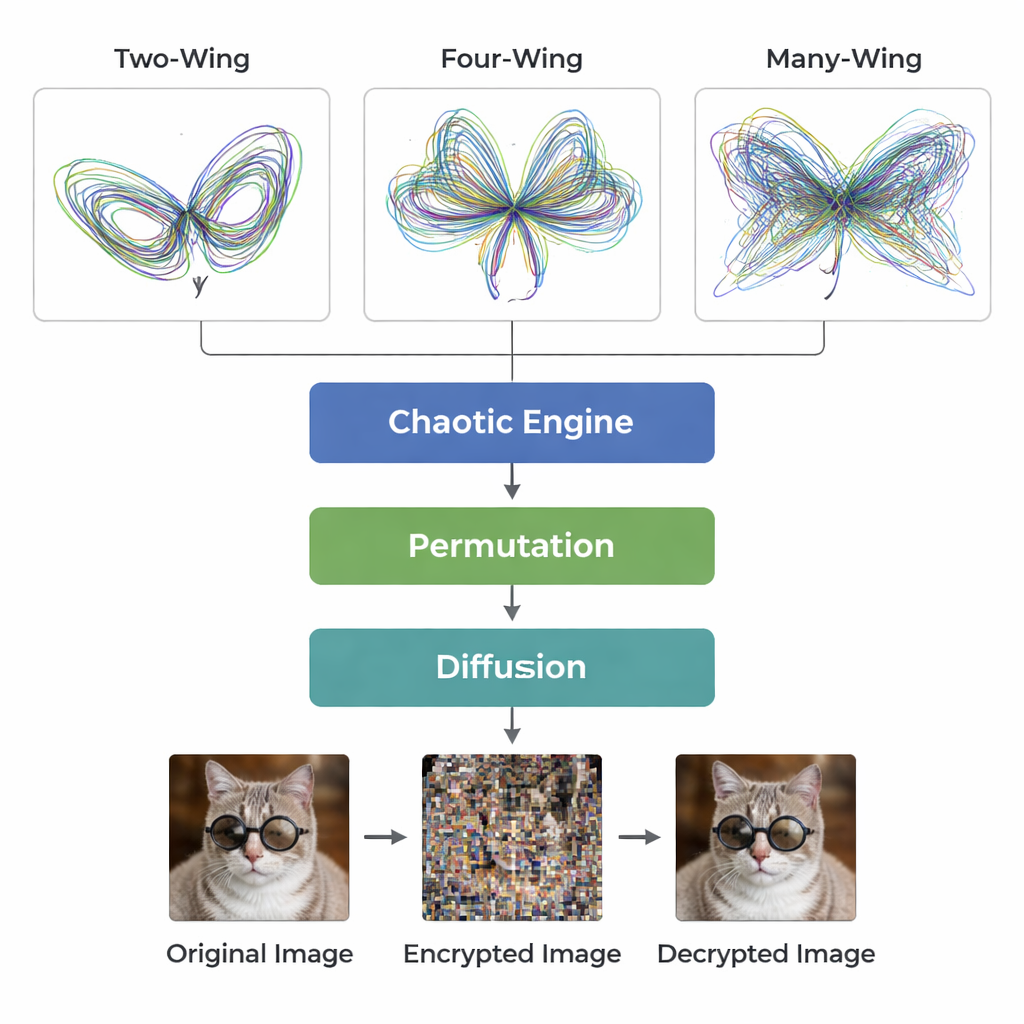

ينطلق المؤلفون من سؤال بسيط: هل يمكننا بناء فوضى أقوى ليس عن طريق اختراع معادلات جديدة تمامًا، بل عن طريق تعديل ما نعرفه بعناية؟ يركزون على نظام لورنتز الكلاسيكي، نموذج من ثلاث معادلات اشتهر بجاذبه على شكل فراشة، ويظهرون أن سلوكه الجامح يمكن تعزيزه عبر تعديل مكونين. أولًا، يرفعون كل متغيّر داخلي إلى قوى مختلفة، مما يعيد تشكيل كيفية تطور النظام عبر الزمن بشكل دقيق. ثانيًا، يضيفون إزاحات صغيرة ثابتة—"معاملات صغيرة"—إلى هذه المتغيرات. على الرغم من أن هذه التعديلات تبدو متواضعة على الورق، تكشف المحاكاة أن لها تأثيرًا كبيرًا في تغيير حركة النظام مع الحفاظ على حالته الفوضوية الكاملة.

إضافة ذاكرة إلى الفوضى بـ"حبر" إلكتروني

لدفع الفكرة أبعد، يربط الفريق النموذج الفوضوي بميمريستور، مكوّن إلكتروني تعتمد مقاومته على ماضيه—مثل سلك يتذكر التيارات التي مرت به سابقًا. عن طريق إرجاع سلوك الميمريستور المتغير زمنياً إلى المعادلات، تتشكل مسارات النظام لتنتج أنماطًا متعددة الأجنحة: بدلًا من "الفراشة" التقليدية ذات الصدفتين، يمكن للنموذج أن يعرض أربعة أو ثمانية أو حتى ستة عشر جناحًا، حسب شدة اقتران الميمريستور. تغيير شروط البداية أو المعاملات يعيد تشكيل هذه الأجنحة لكنه لا يدمر الفوضى الأساسية. تؤكد اختبارات مثل مؤشرات لياپونوف وتشخيص يسمى SALI أنه عبر إعدادات كثيرة يبقى النظام شديد الحساسية وغير متوقع، وهما ميزتان مميزتان لعشوائية تشفيرية جيدة.

التأكد من أن الوصفة تعمل في سياقات متعددة

تعرض الإشارات الواقعية غالبًا ذاكرة وتأثيرات طويلة المدى، لذا يتحقق المؤلفون مما إذا كان إنجازهم لا يزال يعمل عندما يتجاوزون الحساب التفاضلي الاعتيادي إلى حساب التفاضل والتكامل الكسري، الذي يسمح بالمشتقات ذات الرتب غير الصحيحة. بإعادة كتابة معادلاتهم في هذا الإطار ومحاكاتها باستخدام طرق عددية متخصصة، يلاحظون مرة أخرى حركة فوضوية متعددة الأجنحة قوية. كما يطبقون نفس استراتيجية التصميم على نموذجين معروفين آخرين، نظام T ونظام ليو. في كل حالة، يؤدي دمج إعادة تشكيل متغيرات الحالة والمعاملات الصغيرة وبنود شبيهة بالميمريستور إلى إنتاج جاذبات فوضوية غنية. يشير هذا إلى أن طريقتهم ليست مرتبطة بمعادلة واحدة بعينها، بل تقدم وصفة عامة لهندسة الفوضى المعقدة.

من الرياضيات الدوامية إلى أقفال صور أقوى

استنادًا إلى هذا المحرك الفوضوي، يصمم المؤلفون مخططًا كاملًا لتشفير الصور. يولد النظام الفوضوي سلاسل طويلة من الأعداد التي تبدو عشوائية، والتي تُحوّل إلى خرائط ثنائية الأبعاد تُعيد ترتيب صفوف وأعمدة الصورة (الاقتطاع) ثم تغير قيم البكسل (الانتشار). لأن تغييرات صغيرة جدًا في شروط البداية تغير بشكل جذري التسلسل الفوضوي، فإن فضاء المفاتيح الفعلي هائل—على رتبة 2^172 مفتاحًا ممكنًا—أبعد من متناول البحث بالقوة الغاشمة. تُظهر اختبارات على صور ملونة معيارية أن الصور المشفرة تبدو كضوضاء متجانسة، مع توزيعات مسطحة للتردد، وحتافة معلوماتية عالية قريبة من الحد النظري، وقرب من عدم وجود ارتباط بين البكسلات المجاورة.

الصمود أمام الضوضاء والهجمات

يسأل الفريق أيضًا كيف يتصرف نظامهم تحت سوء المعاملة الواقعي. عندما تُحقن ضوضاء عشوائية من نوع "ملح وفلفل" أو مناطق سوداء كبيرة في الصور المشفرة، تظل النتائج المفكوكة تحتفظ بمحتوى يمكن التعرف عليه، وتتناقص درجات الجودة بشكل تدريجي بدل الانهيار. تشير اختبارات إحصائية مثل تحليل كاي-تربيع، وقياسات مقدار تغير النص المشفر حين يُعدل بكسل واحد في الصورة الأصلية، إلى مقاومة قوية ضد استراتيجيات التحليل الشيفري الشائعة. باختصار، المخطط حساس بما يكفي للتغيرات لدرء المهاجمين ومتين بما فيه الكفاية للتعامل مع فقدان البيانات والتشويش.

ماذا يعني هذا لأمننا اليومي

لغير المتخصصين، الرسالة الأساسية هي أن نفس نوع الفوضى الدقيقة المعتمدة على تأثير الفراشة التي تشكل تنبؤات الطقس يمكن أيضًا هندستها واستغلالها لحماية الصور الرقمية. عبر ضبط نماذج فوضوية قائمة بشكل منهجي باستخدام تحولات طفيفة في المعاملات، وإعادة تشكيل المتغيرات، ومكوّنات شبيهة بالذاكرة، يُنشئ المؤلفون عائلة مرنة من مولّدات الفوضى ويُظهرون كيفية تحويل أحدها إلى شيفرة صور فعالة. تشير اختباراتهم إلى أن هذا النهج يمكنه إخفاء المعلومات البصرية بشكل ممتاز مع البقاء سريعًا بما يكفي للاستخدام العملي، مما يفتح طريقًا واعدًا نحو أدوات تشفير مستقبلية مصممة لتدفقات الصور الضخمة في عصر الرقمية.

الاستشهاد: Wang, X., Wu, H., Yan, A. et al. Construction of multi-state chaotic systems and applications to image encryption. Sci Rep 16, 5518 (2026). https://doi.org/10.1038/s41598-026-35222-0

الكلمات المفتاحية: تشفير الصور الفوضوي, جاذب متعدد الأجنحة, ميمريستور, الفوضى ذات الرتبة الكسرية, أمن المعلومات