Clear Sky Science · ar

إدارة الهوية المعتمدة على البلوكشين لـ IoT: دفاع متعدد الطبقات ضد الذكاء الاصطناعي العدائي

لماذا يتطلب حماية الأجهزة المتصلة الآن حيلًا جديدة

تمتلئ المنازل والمستشفيات والمصانع والمدن بأجهزة متصلة بالإنترنت، من الأقفال والكاميرات الذكية إلى أجهزة الاستشعار الطبية ووحدات التحكم بشبكات الطاقة. تعمل هذه الأجهزة في الغالب بهدوء في الخلفية، ولكن إذا تم تزوير هويتها أو سرقتها، يمكن للمجرمين—أو الدول المعادية—فتح الأبواب أو اختطاف المعدات أو إيقاف الخدمات. تستعرض هذه الورقة طريقة جديدة لحماية "من هو من" في إنترنت الأشياء باستخدام البلوكشين والتشفير المتقدم لمجاراة هجمات الذكاء الاصطناعي المتزايدة الحنكة.

ما الذي يسير على غير هدى في نظم الثقة الحالية

تعتمد معظم الأجهزة المتصلة اليوم على سلطات مركزية، مثل خوادم الشهادات، لإثبات هويتها. إذا تم اختراق أحد هذه المحاور المركزية، يمكن للمهاجم انتحال هوية أعداد هائلة من الأجهزة دفعة واحدة. في الوقت نفسه، تستطيع أدوات الذكاء الاصطناعي—وخاصة النماذج التوليدية—تزوير إشارات حيوية وأنماط سلوكية تبدو واقعية تقريبًا، بما يخدع ماسحات الوجه أو نبض القلب وحتى تقليد طريقة الكتابة أو تحريك الفأرة. يشير المؤلفون إلى أن أكثر من أربعة من كل خمسة أنظمة إنترنت الأشياء لا تزال عرضة لمثل هذه الخدع المتقدمة. كما يبرزون أن العديد من "العقود الذكية" الموجودة على البلوكشين، وهي البرامج الصغيرة التي تؤدي إجراءات تلقائيًا على السلسلة، تحتوي على ثغرات مخفية قد يستغلها مهاجمون مدعومون بالذكاء الاصطناعي.

بناء دفتر عناوين مشترك وغير قابل للتلاعب للأجهزة

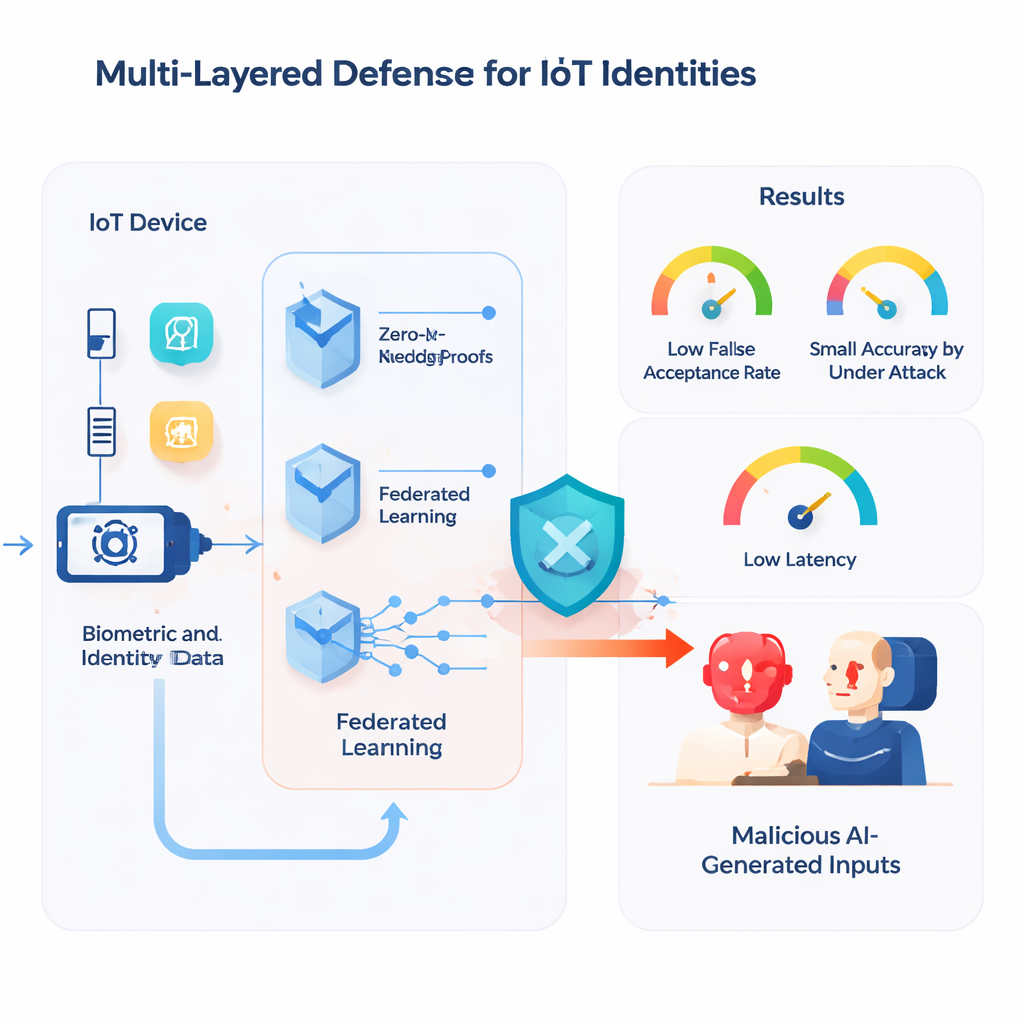

يقترح النظام استبدال السلطة المركزية الوحيدة بدفتر سجلات مشترك قائم على تكنولوجيا البلوكشين. ينشئ كل جهاز إنترنت أشياء زوج مفاتيح تشفيرية، ويُخزن على السلسلة فقط نسخة مشفّرة باتجاه واحد (هاش) من مفتاحه العام كمعرّف دائم. يجعل ذلك سجل الهوية مقاوماً للتلاعب وصعب التزوير للغاية. قبل قبول الجهاز، يجب أن يجتاز اختبار تفعيل—يُظهر أن الإشارة الحيوية أو التوقيع الفيزيائي يأتيان فعلاً من جهاز حقيقي وحاضر وليس من نموذج توليدي—ثم يثبت، بطريقة تحافظ على الخصوصية، أنه يحتفظ بالمفتاح الخاص المطابق. تتحقق لجنة من المدققين المستقلين من هذا الدليل وتصوت على ما إذا كانت ستوافق على الجهاز، بحيث لا يمكن لأي طرف واحد دفع أجهزة مزيفة إلى النظام بصمت.

إضافة العقود الذكية والتعلم والسلوك إلى خط الدفاع

فوق طبقة الهوية هذه تجلس عقود ذكية تدير تلقائيًا دورة حياة الأجهزة: التسجيل والتحقق والإلغاء والتحكم في الوصول. تُكتب هذه العقود لتتبع قواعد صارمة مُفحوصة رسميًا بحيث لا يمكن، على سبيل المثال، تسجيل جهاز مرتين بأشكال مختلفة. للحماية من هجمات الذكاء الاصطناعي التي تحاول تسميم نماذج التعلم المشترك، يستخدم النظام شكلاً قويًا من التعلم الفدرالي: تتدرب الأجهزة محليًا وتُرسل تحديثات فقط، والتي تُرشّح بعد ذلك خوارزمية تتخلص من المساهمات المشتبه بها. يدمج المؤلفون أيضًا القياسات الحيوية السلوكية على مستوى واجهة المستخدم، متعلمين أنماط الكتابة وتحريك الفأرة الاعتيادية للشخص. إذا انحرفت السلوكيات الحية كثيرًا عن الملف الشخصي المتعلم، يمكن للنظام طلب مصادقة إضافية أو حظر الوصول، مما يساعد في صد شاشات التصيد المبنية على التزييف العميق.

حفظ المحافظ والبرمجيات أمينة تحت الضغط

نظرًا لأن المستخدمين يتعاملون مع النظام عبر محافظ رقمية وواجهات ويب، تُمنح تلك المكونات أيضًا حماية إضافية. تتطلب الإجراءات الحساسة، مثل إلغاء جهاز حاسم أو تغيير بيانات الاعتماد، توقيعات عتبية—يجب أن يضيف عدة أطراف موثوقة كل منها موافقة جزئية قبل أن تقبل البلوكشين المعاملة. يراقب نموذج ذكاء اصطناعي مدمج أنماطًا غير عادية في رسوم المعاملات أو دفعات النشاط التي قد تشير إلى روبوتات أو احتيال آلي. في الكواليس، يختبر المؤلفون عقودهم الذكية في بيئة بلوكشين محاكاة تُقلّد شروط العالم الحقيقي، ثم يقذفونها بمدخلات "غريبة" مولّدة تلقائيًا مصممة لكشف عيوب أو ثغرات نادرة قبل النشر.

مدى قوة الحماية متعددة الطبقات أمام مهاجمي الذكاء الاصطناعي

بنوا الفريق نموذجًا عمليًا باستخدام أدوات إيثيريوم، وواجهة أمامية مبنية على React، ومحافظ شائعة مثل MetaMask. ثم أجروا سلسلة من الاختبارات العدائية. استُخدمت تزويرات حيوية مولدة بالذكاء الاصطناعي لمحاولة تمرير أجهزة مزيفة عبر التسجيل، وتسممت نماذج التعلم عمداً، وحاولت معاملات مصممة تجاوز حماية المحافظ. في هذه التجارب، أبقى النظام معدل القبول الخاطئ للتزويرات الحيوية عند 0.07% فقط، وقيّد فقدان دقة النماذج تحت التسميم إلى نحو 1.5%، وفحص براهين الحفاظ على الخصوصية تقريبًا في حوالي 142 ملّلي ثانية على أجهزة حافة متواضعة—سرعة مناسبة للعديد من استخدامات إنترنت الأشياء الزمنية الحقيقية. لم تُقبل أي معاملات احتيالية في سيناريوهات الاختبار، وأكدت أدوات رسمية أن قواعد العقد الأساسية، مثل منع التسجيل المتكرر، ظلت قائمة عبر جميع الحالات المستكشفة.

ماذا يعني هذا لحياة متصلة يومية

ببساطة، تُظهر الدراسة أنه من الممكن منح مليارات الأجهزة منخفضة التكلفة "جواز سفر" أكثر موثوقية يصعب تزويره بواسطة منتحلي الهوية المدعومين بالذكاء الاصطناعي، من دون إبطاء النظام إلى حد كبير. من خلال الجمع بين سجل البلوكشين المشترك، وتقنيات البراهين الرياضية التي تخفي الأسرار، وفحص الشيفرات المؤتمت بعناية، وتعامل أذكى مع السلوك والتعلم، يضع المؤلفون مخططًا عمليًا لجعل نظم إنترنت الأشياء أكثر أمانًا ومرونة. مع اعتماد المهاجمين على الذكاء الاصطناعي أكثر، قد تصبح دفاعات مثل هذا الإطار متعدد الطبقات حجر الزاوية لحماية كل شيء من أجهزة المنزل إلى معدات المستشفيات والبنية التحتية الوطنية.

الاستشهاد: Usama, M., Aziz, A., Alasbali, N. et al. Blockchain-enabled identity management for IoT: a multi-layered defense against adversarial AI. Sci Rep 16, 4371 (2026). https://doi.org/10.1038/s41598-026-35208-y

الكلمات المفتاحية: أمن إنترنت الأشياء, هوية البلوكشين, الذكاء الاصطناعي العدائي, براهين المعرفة الصفرية, التعلم الفدرالي