Clear Sky Science · ar

علامة مائية رقمية لإخفاء بيانات الوظيفة الفيزيائية غير القابلة للاستنساخ الافتراضية والمصادقة عليها

لماذا تهم العلامات المخفية في البيانات

يوميًا، ترسل مليارات الأجهزة الصغيرة—عدادات ذكية، مجسات، كاميرات، وأجهزة قابلة للارتداء—بيانات عبر الأثير بهدوء. إذا تمكن مهاجم من الاستماع أو إعادة تشغيل ما يسمعه، فقد يستطيع التنكر على أنه جهازك والتسلل إلى الشبكة. تستكشف هذه الورقة طريقة جديدة لحماية مثل هذه الأجهزة الصغيرة عن طريق إخفاء «علامة» غير مرئية داخل البيانات التي ترسلها لإثبات الهوية، مضيفة قفلًا إضافيًا على الباب دون الحاجة إلى عتاد ضخم أو حساب مكثف.

بصمة رقمية لكل جهاز صغير

تعتمد العديد من الأنظمة الآمنة بالفعل على نوع من البصمة الرقمية يُسمى الوظيفة الفيزيائية غير القابلة للاستنساخ (PUF). تستغل PUF تباينات صغيرة وغير قابلة للتحكم في إلكترونيات الجهاز لإنتاج استجابات يصعب نسخها للغاية. عندما يرسل الخادم تحديًا—نوعًا من الأسئلة—يجيب الجهاز باستجابة تتشكل بفعل دوائرها الفريدة. تتيح أزواج التحدي–الاستجابة المطابقة للخادم التمييز بين الأجهزة الحقيقية والمزورين. لكن PUFs الكلاسيكية تحتاج عتادًا خاصًا، وتتغير مع الزمن، ولا تزال قابلة للدراسة والتقليد من قِبَل مهاجمين أذكياء. لتجاوز هذه القيود، أنشأ المؤلفون سابقًا «PUF افتراضي» (VPUF) باستخدام شبكة عصبية: برنامج يتعلم تقليد السلوك غير المتوقع لـ PUF حقيقي أثناء العمل على عتاد عادي ومنخفض التكلفة.

التهديدات المحمولة في الهواء بين الجهاز والخادم

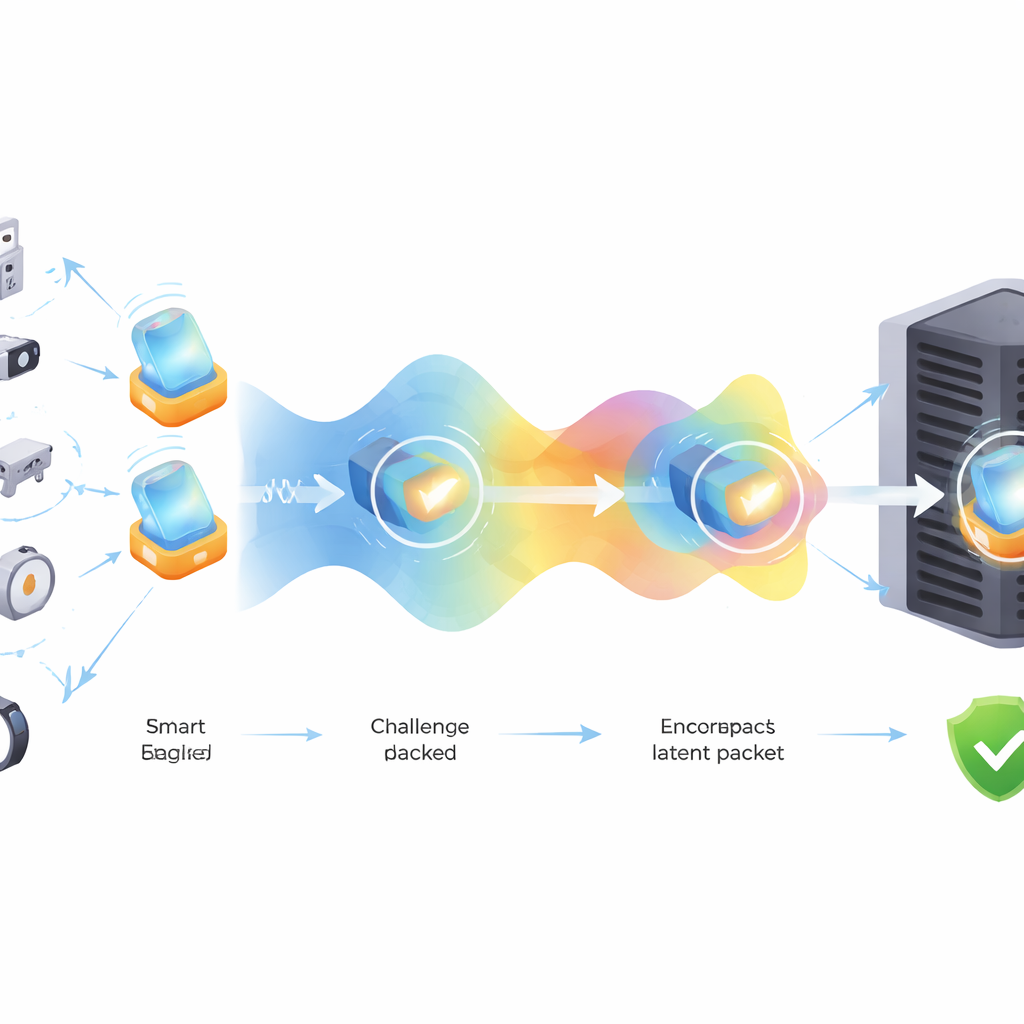

حتى مع VPUF، يبقى نقطة ضعف واحدة: الرسائل التي تنتقل عبر القناة اللاسلكية. في تصميم التعلم المنقسم المستخدم هنا، يحول مشفّر على الجهاز كل تحدٍ إلى رمز داخلي مضغوط، يُسمى التمثيل الكامن، ويرسل هذا الرمز فقط إلى مفكك التشفير على الخادم. هذا يخفي البيانات الخام بالفعل، لكن إذا سجّل متنصت عددًا كافيًا من هذه الرموز، فقد يتمكن من عكس هندسة النظام، أو ببساطة إعادة تشغيل رموز قديمة لخداع الخادم. تكمن المشكلة في حماية هذه الرموز الوسيطة بحيث تكون الإشارات الملتقطة عديمة الفائدة للغرباء، وفي الوقت نفسه تتيح للخادم مصادقة الجهاز بسرعة ودقة.

إخفاء سر متحرك داخل الإشارة

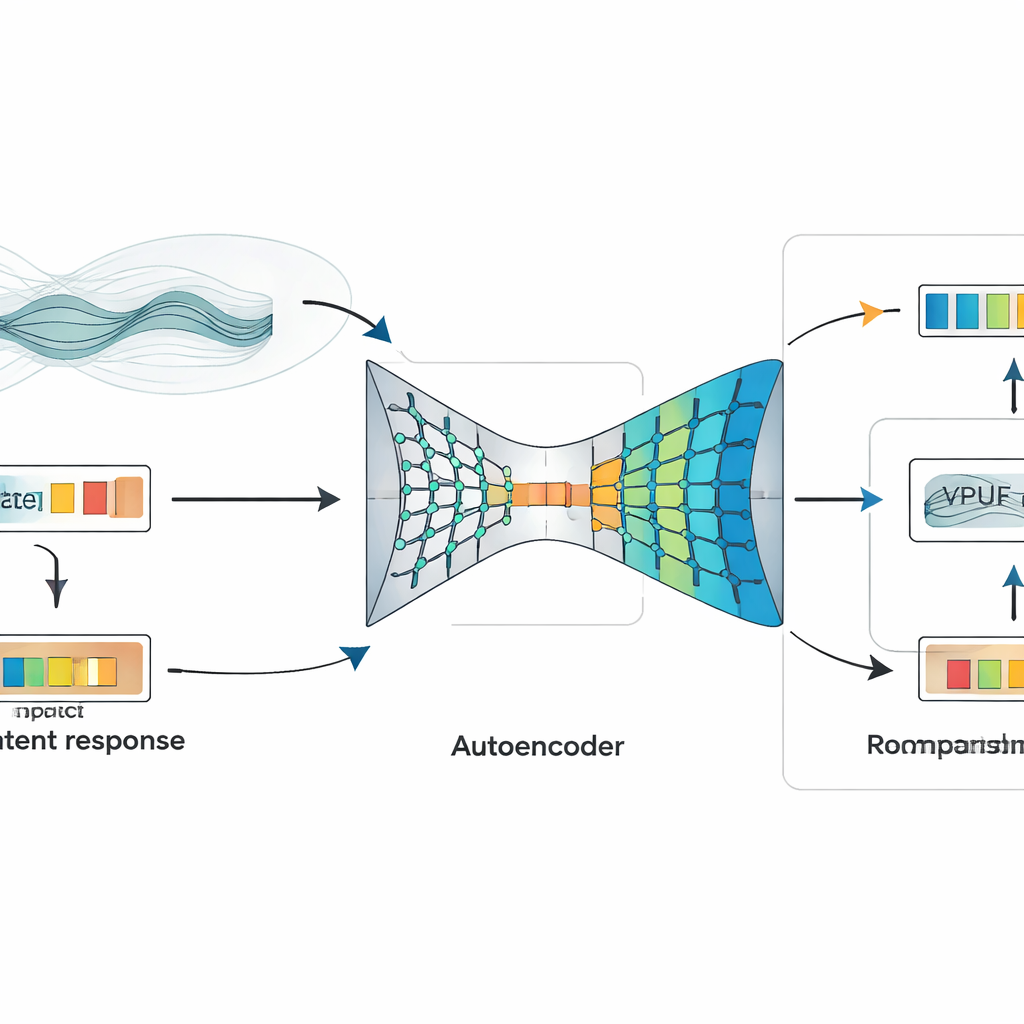

الفكرة الأساسية في الورقة هي إخفاء علامة إضافية وذات معنى—علامة مائية رقمية—ضمن الرمز الكامن لـ VPUF قبل أن يغادر الجهاز. بدلًا من استخدام نمط ثابت وبدون معنى، تُبنى العلامة المائية من خصائص قناة الراديو نفسها. تنعكس الإشارات اللاسلكية وتتشتت وتضعف أثناء رحلتها؛ يصف المهندسون ذلك بنماذج «تلاشي رايلي». يحاكي المؤلفون هذا التلاشي باستخدام نموذج معياري ويُدخلون تغيرات الإشارة الناتجة إلى مشفّر تلقائي، وهي شبكة عصبية تتعلم ضغط البيانات إلى رمز داخلي ضيق. يصبح هذا الرمز المضغوط العلامة المائية. ثم يدمج الجهاز هذه العلامة المائية مع استجابة VPUF الكامنة باستخدام مشفّر تلقائي خفيف آخر، منتجًا رمزًا موشّحًا واحدًا يُرسل عبر الهواء.

قفلان، تصميم واحد خفيف

على جانب الخادم، تفكك شبكة مطابقة الرمز الموشّح، مميزة إياه مرة أخرى إلى استجابة VPUF الكامنة المتوقعة وعلامة مائية مقدّرة. تمرّ الاستجابة المتوقعة عبر مفكك تشفير VPUF لتوليد الإجابة المتوقعة للتحدي الأصلي. بالتوازي، تُقارن العلامة المائية المستخرجة بما يتوقعه الخادم من رؤيته الخاصة لظروف القناة. لا يقبل النظام الجهاز إلا إذا اجتاز كلا الجزئين—استجابة VPUF والعلامة المائية—التحقق. في الاختبارات، حافظت هذه المعالجة الإضافية على دقة المصادقة عند حوالي 99 في المئة، وأظهرت استعادة قريبة من الكمال للعلامة المائية في الظروف العادية، ومقاومة لمحاولات عشوائية لتزوير علامة صالحة حتى بعد عشرة آلاف محاولة.

موازنة القوة والسرية والتكلفة

يفحص المؤلفون أيضًا كيفية تصرف المخطط تحت الضجيج، محاكين مهاجمين يحاولون تشويش الإرسال لمحو العلامة المائية أو تشويشها. يظل النظام موثوقًا حتى مستويات ضجيج متوسطة، وبعدها تتراجع استعادة العلامة المائية بينما تبقى دقة المصادقة الإجمالية عالية. يعكس ذلك خيارًا متعمدًا: الطريقة مضبوطة لتوفير تكلفة حوسبة منخفضة وفحوصات هوية قوية بدلاً من أقصى درجات التحمل ضد التشويش الشديد. وبما أن كل شيء يحدث داخل شبكات عصبية مضغوطة تعمل على رموز صغيرة، فإن النهج يناسب قيود الذاكرة والطاقة الصارمة للعديد من أجهزة إنترنت الأشياء.

ما يعنيه هذا لأجهزة متصلة أكثر أمانًا

بعبارات بسيطة، تُظهر الورقة أنه من الممكن إخفاء سر متحرك يعتمد على البيئة داخل بيانات الهوية المضغوطة التي ترسلها الأجهزة الصغيرة للمصادقة. تلك العلامة المخفية تُشوّش الإشارة للعيون المتطفلة وتمنح الخادم طريقة ثانية ومستقلة للتحقق من هوية المرسل. النتيجة طبقة أمان مرنة قائمة على البرمجيات يمكن تشغيلها على عتاد متواضع ومع ذلك تجعل التنصت وإعادة التشغيل والهجمات التقليدية أصعب بكثير. وبينما هناك حاجة لمزيد من الاختبارات الميدانية، خاصة تحت هجمات أقوى، تشير استراتيجية وضع علامات مائية في الفضاء الكامن هذه إلى شبكات أجهزة صغيرة ورخيصة أكثر موثوقية.

الاستشهاد: Khan, R., Saleh, H., Mefgouda, B. et al. Digital watermarking for virtual physically unclonable function data concealment and authentication. Sci Rep 16, 10472 (2026). https://doi.org/10.1038/s41598-026-35159-4

الكلمات المفتاحية: أمن إنترنت الأشياء, العلامات المائية الرقمية, مصادقة الجهاز, الشبكات العصبية, قنوات لاسلكية