Clear Sky Science · ar

تشفير الصور آمنًا كموميًا باستخدام مولدات أرقام عشوائية كمومية هجينة QTRNG وQPRNG

لماذا أصبح إخفاء الصور أصعب

تتنقل الصور ومقاطع الفيديو الآن باستمرار بين الهواتف والمستشفيات والأقمار الصناعية وخوادم السحابة. تحافظ طرق التشفير الحالية على أمان تلك الصور—طالما أن المهاجمين يملكون حواسيب تقليدية فقط. مع ظهور حواسيب كمومية قوية، قد تكون العديد من أقفالنا الحالية قابلة للاختراق. تبحث هذه الدراسة في كيفية استخدام فيزياء الكم نفسها لبناء أنواع جديدة من "المفاتيح" التي يمكنها حماية الصور حتى أمام هجمات كمومية مستقبلية.

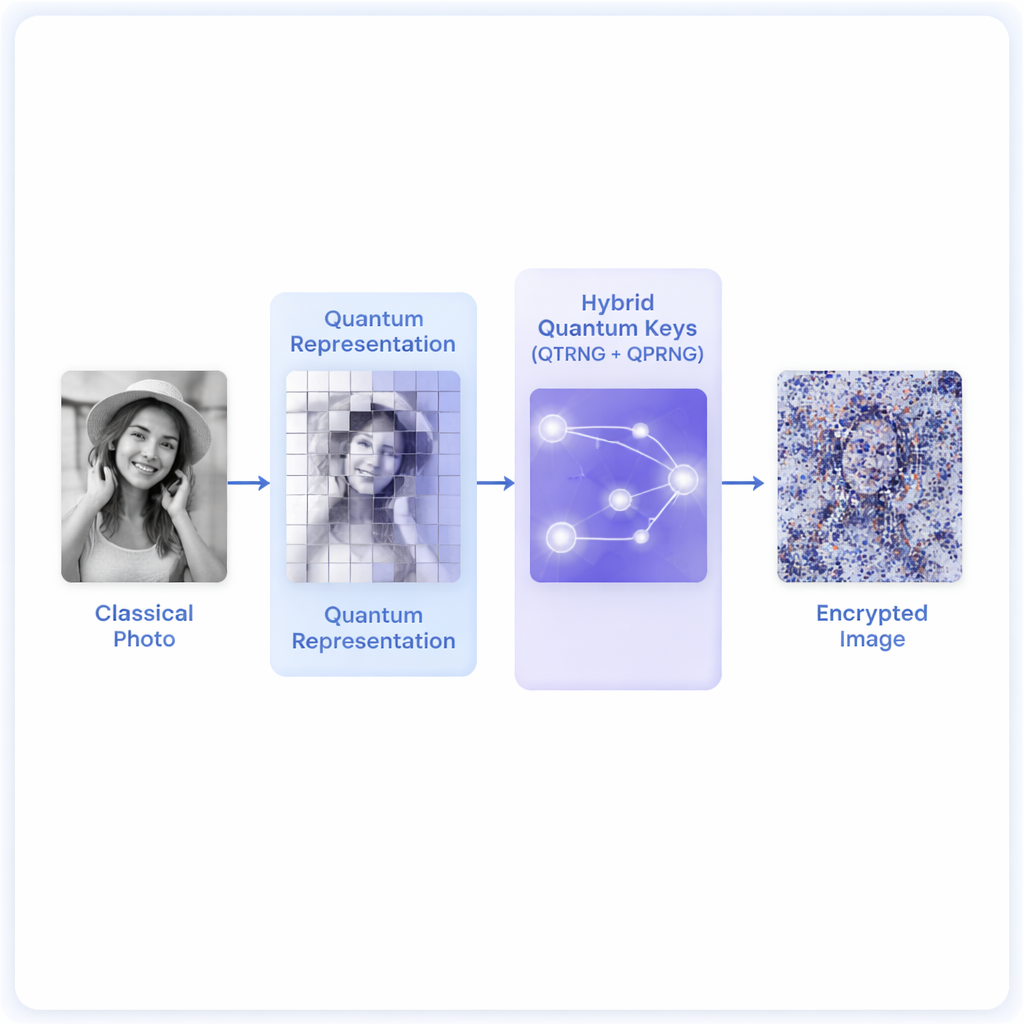

تحويل الصور إلى شكل كمومي

لاستخدام الحيل الكمومية على الصور، يحول المؤلفون أولاً صورة رمادية عادية إلى صيغة يمكن للأجهزة الكمومية فهمها. بدلاً من تخزين كل بكسل كرقم في ملف، تُعاد ترميز الصورة بحيث يعيش سطوع وموقع كل بكسل داخل مجموعة من الكيوبتات. تتيح هذه الخطة، المسماة NEQR، لدائرة كمومية أن تحتفظ بجميع قيم البكسلات دفعة واحدة في حالة تراكب هائلة. هذا يجعل من الممكن معالجة الصورة بأكملها بشكل متوازي باستخدام عدد نسبيًا صغير من الكيوبتات، ثم استعادة صورة عادية لاحقًا عبر قياسها.

نوعان من العشوائية الكمومية

يعتمد التشفير الجيد على عشوائية جيدة. تدرس الورقة طريقتين كموميتين لإنتاج بتات عشوائية. الأولى هي توليد الأرقام العشوائية الكمومية الحقيقية (QTRNG). هنا تُوضع الكيوبتات في حالة تراكب متساوية 50–50 ثم تُشابك بحيث ترتبط نتائجها بطرق لا يمكن لأي نظام كلاسيكي تقليدها. عند قياس هذه الكيوبتات، تكون سلسلة الأصفار والآحاد غير قابلة للتنبؤ أساسًا، متجذرة في عدم اليقين الداخلي لميكانيكا الكم. الطريقة الثانية، التوليد الكمي التخيلي للأرقام العشوائية (QPRNG)، تستخدم تسلسلات ثابتة من البوابات الكمومية لإنتاج أنماط بت معقدة تبدو عشوائية ويمكن إعادة إنتاجها تمامًا إذا أعيد تشغيل نفس الدائرة.

دمج اللاقابلية للتنبؤ مع السيطرة

قلب العمل هو مولد هجيني، QHRNG، يجمع بين هذين النهجين. أولاً، يُنتج بذرة حقيقية عشوائية باستخدام دائرة QTRNG. تُحمّل تلك البذرة بعد ذلك في دائرة كمومية ثانية مبنية من بوابات كليفورد التي تنتشر وتلف وتتشابك المعلومات عبر العديد من الكيوبتات. النتيجة هي تدفق بت طويل يرث اللاقابلية العميقة لبذرة الكم الحقيقية، لكنه يحافظ أيضًا على كفاءة وقابلية توسعة الدائرة التخييلية. تُظهر اختبارات إحصائية واسعة، بما في ذلك اختبارات العشوائية ومعايير الإنتروبيا القياسية NIST، أن هذا المصدر الهجين يجتاز اختبارات أكثر وبهوامش أعلى من المولّدات الكمومية الحقيقية فقط أو التخييلية فقط.

تشويش الصور بمفاتيح كمومية

بمجرد أن يصبح المفتاح الهجين جاهزًا، يُشغّل شيفرة صور كمومية. تُقسّم الصورة الأصلية إلى كتل صغيرة، تُحوّل إلى صيغة NEQR الكمومية، ثم تُخلط مع بتات المفتاح باستخدام مكافئات كمومية لعمليات مألوفة مثل XOR. خطوات كمومية إضافية تعيد ترتيب البتات داخل كل بكسل وتبدل مواقع الكيوبت، بحيث تنتشر التغييرات الصغيرة بسرعة عبر الصورة بأكملها. تحول تحويلة فورييه الكمومية الانتقائية معلومات البكسل إلى أنماط موجية يصعب للغاية عكسها بدون تسلسل البوابات والمفتاح الدقيقين. أخيرًا، يؤدي قياس الكيوبتات إلى صورة مشفّرة تبدو كضوضاء محضة؛ وتتم عملية فك التشفير بعكس كل هذه الخطوات باستخدام نفس المفتاح الهجين لاستعادة الصورة الأصلية.

اختبار الأمن الكمومي

قام المؤلفون بما هو أكثر من النظرية: شغّلوا مولداتهم العشوائية وشيفرة الصور على محاكيات مثالية وعلى رقاقة كمومية فائقة التوصيل من IBM. ثم عرضوا تدفقات المفاتيح والصور المشفّرة لسلسلة اختبارات مستخدمة في التشفير الحديث. تُشير مقاييس مثل مقدار التغيير في الصور المشفّرة عند قلب بكسل واحد أو بت مفتاح، ومدى توزيع قيم البكسلات بالتساوي، ومدى تحمل العشوائية لاختبارات NIST الرسمية، كلها في نفس الاتجاه. تُظهر المنظومة الهجينة المبنية على QHRNG باستمرار إنتروبيا أعلى ومقاومة أقوى لنماذج هجوم مختلفة وسلوكًا أفضل تحت الضوضاء مقارنة بأساليب تشفير الصور الكمومية أو الكلاسيكية السابقة.

ماذا يعني هذا لبياناتنا اليومية

بالنسبة لغير المتخصصين، الرسالة الرئيسية هي أن نفس التأثيرات الكمومية التي تهدد تشفير اليوم يمكن أيضًا تحويلها إلى دفاعات قوية. عبر الجمع بين جرعة صغيرة من الصدفة الكمومية التي لا تقبل الاختزال ودائرة كمومية منظمة، يصمم المؤلفون مفاتيح يصعب جدًا تخمينها لكنها عملية التوليد على الأجهزة القريبة الأجل. تُظهر شيفرة الصور الكمومية أن مثل هذه المفاتيح يمكنها حماية البيانات البصرية حتى إذا تمكن المتنصتون من الوصول إلى حواسيب كمومية مستقبلية أو قنوات اتصال صاخبة. رغم أنها لا تزال في مرحلة البحث، يرسم هذا النهج الهجين مسارًا نحو أقفال جاهزة للكمومية لصور الفحوصات الطبية وصور الأقمار الصناعية وغيرها من الصور الحساسة التي ستحتاج إلى البقاء سرية لعقود قادمة.

الاستشهاد: Gururaja, T.S., Pravinkumar, P. Quantum secure image encryption using hybrid QTRNG and QPRNG. Sci Rep 16, 5151 (2026). https://doi.org/10.1038/s41598-026-35111-6

الكلمات المفتاحية: تشفير الصور الكمومي, مولد الأرقام العشوائية الكمومي, مولد هجيني QTRNG QPRNG, الأمن ما بعد الكمومي, نقل الصور الآمن