Clear Sky Science · ar

مجموعة بيانات جمعت في أنظمة التحكم الصناعية الحقيقية لاكتشاف هجمات الشبكة

لماذا تهمك الهجمات الخفية على شبكات المصانع

تعتمد الكهرباء والمياه النظيفة والسلع المصنّعة على حواسب غير مرئية تُسيّر بهدوء المضخات والتوربينات والصمامات. ومع اتصال هذه الأنظمة الصناعية بشبكات أوسع لتصبح "ذكية" وأكثر كفاءة، ترث أيضًا نفس مخاطر الأمن السيبراني التي تواجه حواسب المكاتب وأجهزة التوجيه المنزلية. تقدم هذه الورقة ICS-NAD، مجموعة كبيرة وواقعية من بيانات الشبكة مأخوذة من مواقع صناعية حقيقية، مصممة لمساعدة الباحثين على رصد وإيقاف الهجمات الإلكترونية قبل أن تعطل الحياة اليومية.

المصانع الحديثة لم تعد معزولة

كانت أنظمة التحكم الصناعية في الماضي معزولة ماديًا، مع روابط قليلة أو منعدمة بالإنترنت. في دفع نحو الصناعة 4.0، باتت الشركات توصل هذه الأنظمة لمراقبة المعدات عن بُعد، وتحليل الأداء، وتطبيق الذكاء الاصطناعي. والنتيجة العكسية هي أن المهاجمين يمكنهم الوصول عبر هذه القنوات الرقمية. على مستوى العالم، ضربت حوادث خطيرة بالفعل قطاعات الطاقة والمياه وخدمات أخرى حيوية، مما يوضح أن المخاطر كبيرة. يتطلب اكتشاف التسللات مبكرًا بيانات تدريب جيدة لأدوات الأمان، لكن مجموعات البيانات القليلة الحالية غالبًا ما تكون صغيرة أو مصطنعة أو تفتقد لأنواع الهجمات والتسميات المناسبة.

بناء صورة أكثر واقعية لشبكات الصناعة

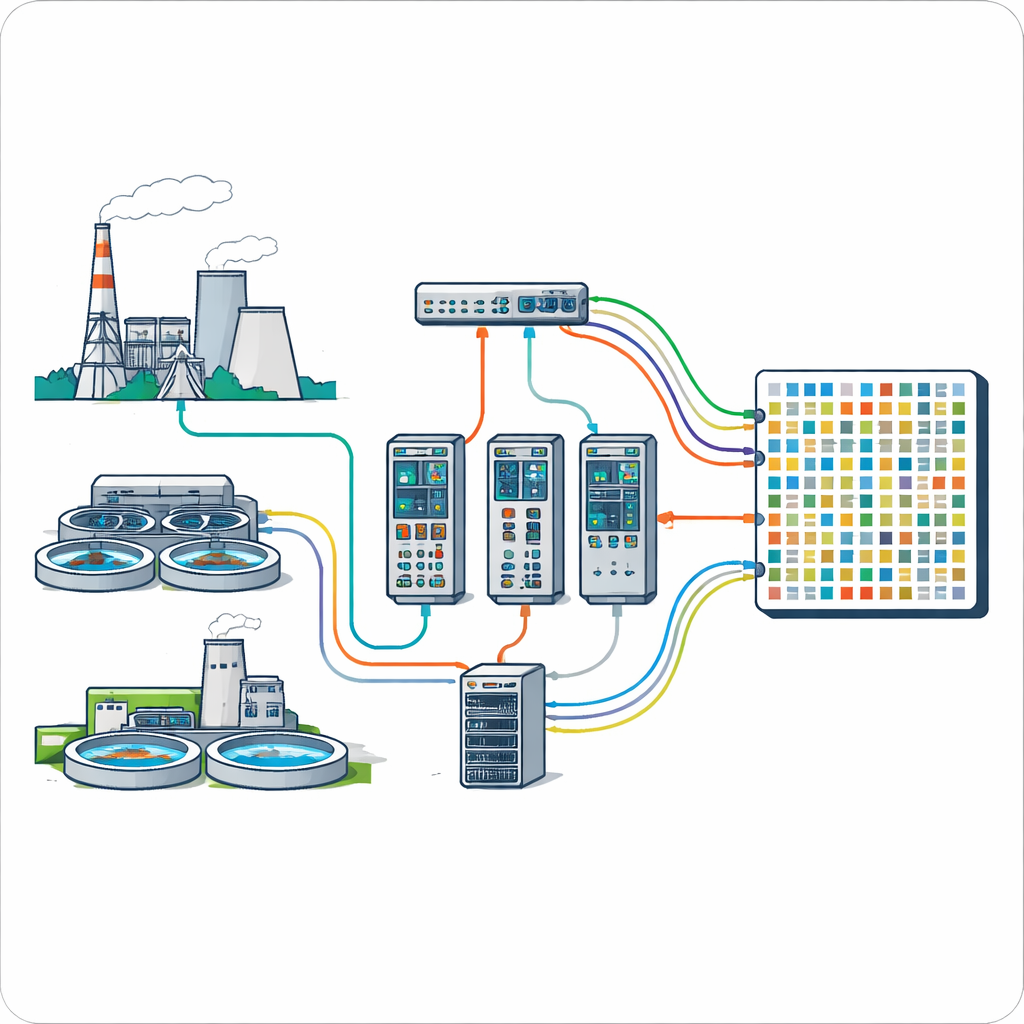

يعالج المؤلفون هذه الفجوات بإنشاء ICS-NAD، مجموعة مرجعية مسجلة من موقع اختبار كبير يحاكي الصناعة الحقيقية. يشمل الموقع عشرة علامات تجارية من المتحكمات الصناعية وعشرة إعدادات عملية مختلفة؛ ولأجل مجموعة البيانات ركزوا على ثلاث علامات معروفة تُستخدم في نموذج لمحطة توليد حرارية ونموذج لمعالجة مياه الصرف. تستخدم كل علامة بروتوكولًا صناعياً مختلفًا ومنتشرًا ينقل الرسائل بدون تشفير، ما أتاح للباحثين مراقبة تفاصيل دقيقة لكيفية تواصل الأجهزة مع بعضها. يتم التقاط حركة المرور الشبكية مباشرة من المحولات بينما واجهات الإنسان–الآلة ترسل أوامر إلى المتحكمات المنطقية القابلة للبرمجة، التي بدورها تشغّل المضخات والسخانات وغيرها من المعدات.

التقاط العديد من طرق تعطيل النظام

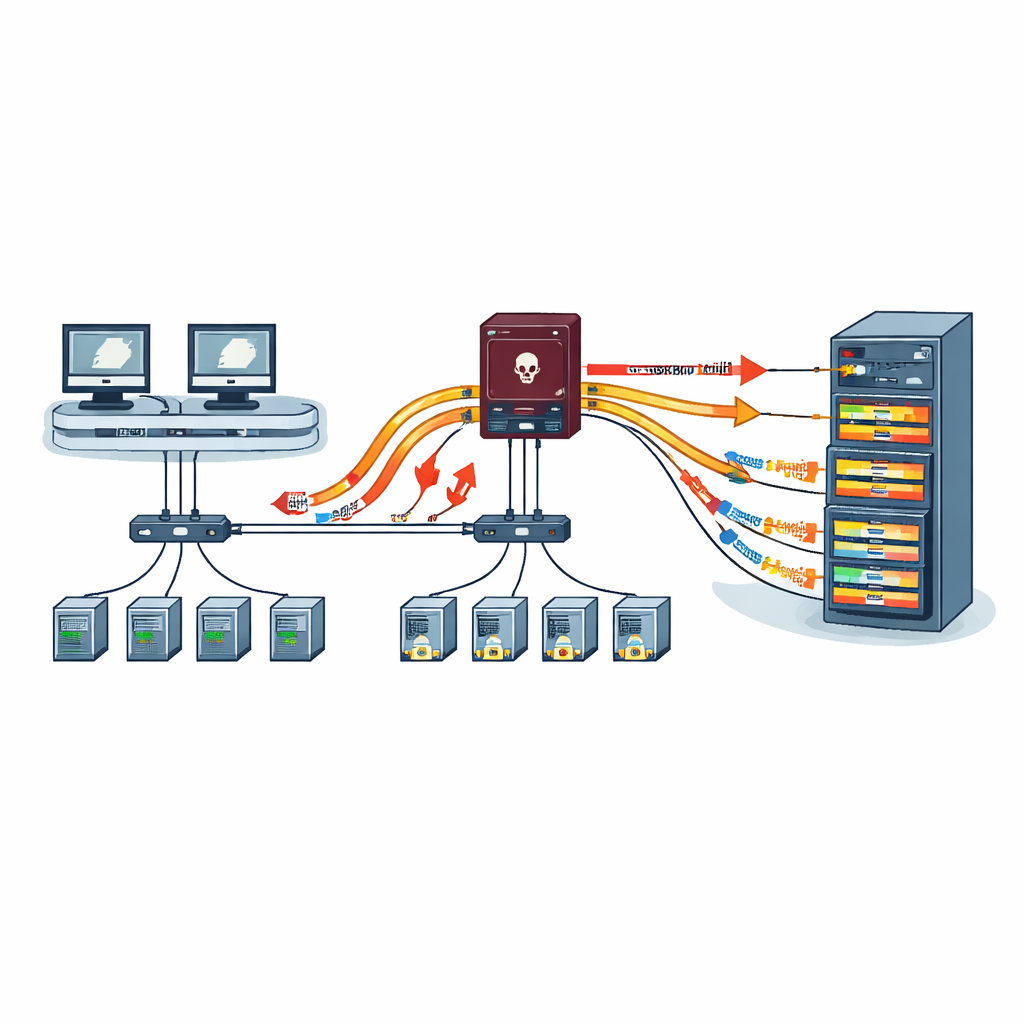

لعكس تنوع التهديدات الحقيقية، تتضمن ICS-NAD 20 نوعًا شائعًا من الهجمات موزعة على أربع عائلات. تقوم هجمات الاستطلاع بمسح هادئ للأجهزة النشطة والمنافذ المفتوحة. تفيض هجمات الإنكار من الخدمة والهجمات الموزعة للشبكة بالرصاصات إلى الشبكة، بهدف إغراق الأجهزة بحيث تتأخر أو تُفقد الأوامر المشروعة. تزيف هجمات حقن البيانات الكاذبة الرسائل والاستجابات لتضليل المتحكمات أو المشغلين، بينما تقع هجمات الرجل في المنتصف بين الأجهزة وتُعدل الحركة أثناء انتقالها. لكل سيناريو، يسجل الباحثون ليس فقط الحزم الخام ولكن أيضًا متى يبدأ وينتهي كل هجوم، ثم يطبّقون طريقة وسم من خطوتين تجمع بين سجلات الزمن وقواعد خاصة بكل هجوم. ينتج عن ذلك تسميات واضحة تشير إلى ما إذا كان كل تدفق مُلاحظ غير ضار أو ينتمي إلى هجوم معين.

رصد أنماط الحركة قبل وأثناء الهجوم

بعيدًا عن مجرد تسجيل الحزم، يستخرج الفريق 60 ميزة وصفية من الحركة الشبكية، مثل عدد الحزم المتبادلة في كل اتجاه، وحجمها، وسرعة وصولها. تغطي هذه الميزات الاتجاهات الخشنة عبر الزمن والتفاصيل الدقيقة داخل الحزم الفردية. من خلال فحص حركة نظام تحكم واحد، يظهرون كيف يغير هجوم فيض مكثف إيقاع الاتصال: تصبح دفعات الحزم أكثر حدة، والقمم أعلى، والفواصل الخاملة أقصر، وكلها قابلة للالتقاط بإجراءات إحصائية. تساعد هذه الرؤية الأكثر ثراء الخوارزميات على التمييز بين التقلبات الطبيعية في النشاط الصناعي والارتفاعات المشبوهة الناجمة عن متسلل.

وضع مجموعة البيانات على المحك باستخدام آلات التعلم

لإثبات جدوى ICS-NAD، استخدمها المؤلفون لتدريب وتقييم عشرة أساليب تعلم آلي وتعلم عميق مختلفة، تتراوح من أشجار القرار الكلاسيكية ومخططات أقرب جار إلى أشجار التعزيز الحديثة والشبكات العصبية. بعد تنظيف وتحجيم أساسي، يختارون تلقائيًا مجموعة صغيرة من الميزات الأكثر إفادة، المرتبطة إلى حد كبير بحجم ومحتوى تدفقات الحركة. حتى مع أربع ميزات فقط لكل نموذج، تصل معظم الطرق إلى درجات عالية في تحديد الهجمات عبر العائلات الأربع، غالبًا بنسبة تزيد عن 90 في المئة في الدقة والاستدعاء والدقة النوعية ومقياس F1. يشير هذا إلى أن ICS-NAD يحتوي على قدر كافٍ من التنوع والواقعية لتمكين الباحثين من بناء ومقارنة أدوات كشف متقدمة.

ماذا يعني هذا لبُنى تحتية أكثر أمانًا

بعبارة بسيطة، تُشبه ICS-NAD مسجل الرحلات المفصّل لشبكات المصانع: يلتقط كيف تتصرف الأنظمة الصناعية الحقيقية في ظروف عادية وتحت أنواع عديدة من الهجمات السيبرانية. وبما أنها كبيرة ومتنوعة ومتاحة علنًا، فهي توفّر للباحثين في الأمن والمهندسين والطلاب ساحة اختبار مشتركة لتطوير إنذارات أفضل للبنية التحتية الحيوية. ومع استمرار المرافق والمصانع في توصيل المزيد من معداتها، ستكون مجموعات البيانات مثل ICS-NAD حاسمة لتحويل همهمات الشبكة الخام إلى أنظمة إنذار مبكر تساعد على إبقاء الأنوار مضاءة والصنابير عاملة وخطوط الإنتاج مستمرة.

الاستشهاد: Zhou, X., Cheng, Z., Wang, C. et al. A dataset collected in real-world industrial control systems for network attack detection. Sci Data 13, 399 (2026). https://doi.org/10.1038/s41597-026-06738-x

الكلمات المفتاحية: أنظمة التحكم الصناعية, كشف الهجمات الإلكترونية, مجموعة بيانات تسلل الشبكة, أمن البنية التحتية الحيوية, أمن تعلم الآلة